- 2022年7月観測レポートサマリ

- DDoS攻撃の観測情報

- IIJマネージドセキュリティサービスの観測情報

- Web/メールのマルウェア脅威の観測情報

- セキュリティインシデントカレンダー

- ソフトウェアリリース情報

2022年7月観測レポートサマリ

本レポートでは、2022年7月中に発生した観測情報と事案についてまとめています。

当月は前月と比較し1日あたりのDDoS攻撃件数に大きな変化はありませんでした。最大規模を観測した攻撃は主にDNSやLDAPなど複数のプロトコルを用いたUDP Amplificationでした。これは最長時間を観測した攻撃でもありますが、継続時間は15分と他の月と比較すると短い時間で収束しています。

IPS/IDSにおいて検出したインターネットからの攻撃について、当月もSQLインジェクションが最も多く観測されています。次点ではNetis社及びNetcore社製ルータの脆弱性を狙った攻撃を観測しています。

Webサイト閲覧時における検出では、難読化されたJavaScriptが最も多く観測されています。不審なメールの分析では金銭を要求するスパムメールが最も多く観測しています。次点ではEmotetへの感染を狙ったメールを観測していますが、ばらまき活動が停止したことから観測数が減少しています。

DDoS攻撃の観測情報

本項では、IIJマネージドセキュリティサービスやバックボーンなどでIIJが対処したDDoS攻撃のうち、IIJ DDoSプロテクションサービスで検出した当月中の攻撃を取りまとめました。

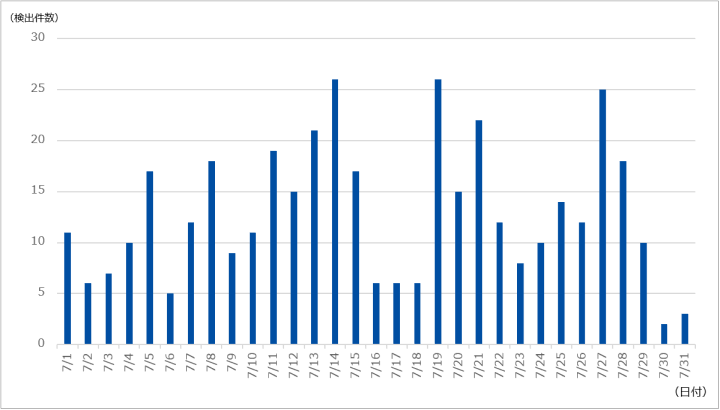

攻撃の検出件数

以下に今回の対象期間で検出した、DDoS攻撃の検出件数を示します。

今回の対象期間で検出したDDoS攻撃の総攻撃検出件数は399件であり、1日あたりの平均件数は12.87件でした。期間中に観測された最も規模の大きな攻撃では、最大で約37万ppsのパケットによって3.46Gbpsの通信が発生しました。この攻撃は主にDNSやLDAPなど複数のプロトコルを用いたUDP Amplificationでした。当月最も長く継続した攻撃もこの通信であり、およそ15分にわたって攻撃が継続しました。

IIJマネージドセキュリティサービスの観測情報

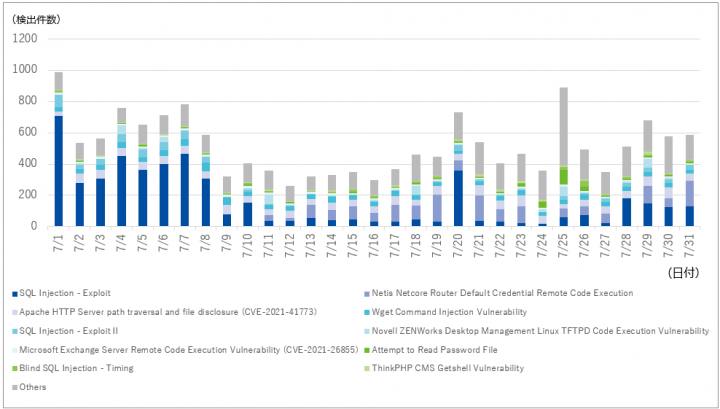

以下に、今回の対象期間に検出した1サイト当たりの攻撃検出件数(図-2)と攻撃種別トップ10の割合(図-3)を示します。

対象期間内に最も多く検出したのはSQL Injection – Exploitで、先月よりも7.53ポイント減の31.50%を占めていました。当該シグネチャは2022年6月後半から検出数が増加しており、7月1日をピークに8日までは平時より検出数が多い状況が続きました。そして、7月9日以降は6月前半の水準にまで減少していることを確認しています。当該シグネチャでは先月と同様に多くのブラインドSQLインジェクション攻撃を観測しています。通信内容からもサーバの応答の差異を観察するSQL文が確認されています。

次点で多く検出したのはNetis Netcore Router Default Credential Remote Code Executionで、先月よりも9.13ポイント増の10.16%を占めていました。当該シグネチャで検出される通信は、Netis社及びNetcore社製ルータの脆弱性を狙った攻撃であり、当該脆弱性が悪用されると任意のコードが実行される恐れがあります。検出した通信の多くは外部のマルウェア配布サーバからスクリプトをダウンロードし実行するものでした。本記事作成時における調査ではスクリプトの内容を確認することはできませんでしたが、通信内容から判明したスクリプトの取得先URLが、Miraiのダウンローダの取得先URLと同一であることを確認しています。

Web/メールのマルウェア脅威の観測情報

Webアクセス時におけるマルウェア検出

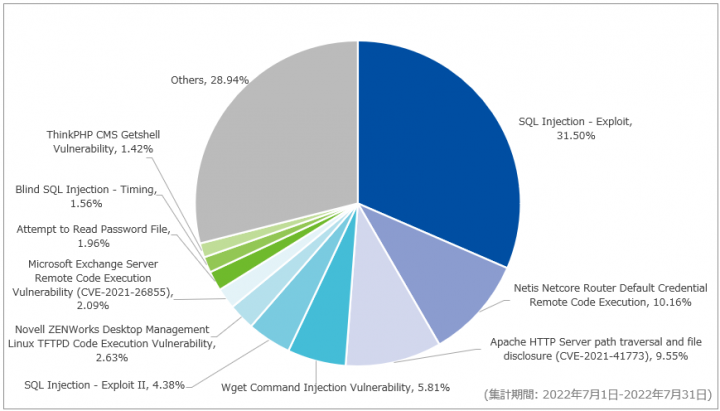

今回の対象期間において、Webアクセス時に検出したマルウェア種別の割合を図-4に示します。

先月に引き続き、HEUR:Trojan.Script.Genericを最も多く検出しており、全体の85.98%を占めていました。当該シグネチャでは、コードの一部が難読化されたJavaScriptファイルを多く検出しています。検出したファイルには同一サイト内の異なるパス、もしくは別サイトに格納されたPHPファイルやJavaScriptファイルを参照する処理が含まれていることを確認しています。参照されるファイルのうち、PHPファイルについては参照後に不審な挙動などを確認することはできませんでした。一方で、JavaScriptファイルについてはCookieのパスを「/」、有効期限を1年後の⽇時に変更する処理が含まれていました。このJavaScriptファイルが実⾏されることにより、同じドメイン内の任意のパスからCookieを送信できるようになるため、当該ドメインの別のパスにアクセスした際にCookieの情報が漏えいする恐れがあります。

次点で多く検出したHEUR:Trojan.Win32.Genericは全体の3.00%を占めていました。当該シグネチャで検知したURLは、本記事作成時における調査では内容を確認することはできませんでしたが、Emotetの本体となるDLLファイルの取得先URLと同一であることを確認しています。

メール受信時におけるマルウェア検出

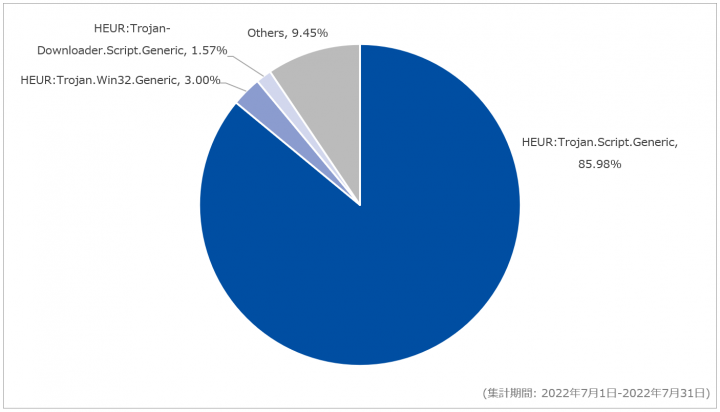

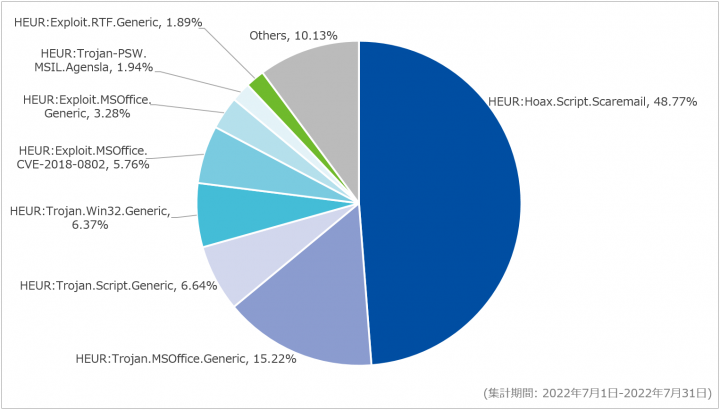

対象期間における、メール受信時に検出したマルウェアの割合を図-5に示します。

対象期間内に最も多く検出したのはHEUR:Hoax.Script.Scaremailで、前月から16.31ポイント増の48.77%でした。ただし、実際の検出数に大きな変化は無く、HEUR:Trojan.MSOffice.Genericの検出数が減少したことで相対的に検出割合が増加しました。HEUR:Hoax.Script.Scaremailで検出したメールのうち、”There is an overdue payment under your name. Please, settle your debts ASAP.”という文言を含む件名で金銭を要求するものが全体の半数以上を占めていました。

次点で多く検出したのはHEUR:Trojan.MSOffice.Genericで、前月から24.03ポイント減の15.22%でした。7月14日以降には、活動再開以来継続して観測されていた、Emotetへの感染を狙ったメールのばらまき活動が停止していました。当該シグネチャがEmotetへの感染を狙ったメールを検出していたことから、当該シグネチャにおける検出数も前月比で減少しています。検出したメールにおいては依然としてMicrosoft Excel 97-2003(XLS)形式のOfficeファイルやパスワード付きZIP形式のファイルを多く観測しています。また、Emotetへの感染を狙ったメールの特徴の一つに、やり取りしているメールの返信や転送を装った件名が挙げられますが、当該シグネチャで検出したメールの約3割は、「Fwd:」や「Re:」などの転送や返信を表す記号のみの件名であることを確認しています。

以下に、対象期間においてSOCで検出した、件名が日本語で脅威を含むメールに関する情報を示します。なお、以下は情報の一部であり、すべての脅威メールを網羅しているものではない点にご注意ください。

| 件名 | 添付ファイル |

|---|---|

|

|

セキュリティインシデントカレンダー

| カテゴリ凡例 | |||||

|---|---|---|---|---|---|

| セキュリティ事件 | 脅威情報 | 脆弱性情報 | セキュリティ技術 | 観測情報 | その他 |

| 日付 | カテゴリ | 概要 |

|---|---|---|

| 7月1日(金) | セキュリティ事件 | コンサルティング会社は、同社システムのページ情報の一部が外部ユーザからアクセス可能な状態となっており、約25万人の会社名、部署名、氏名が閲覧できる状態であったことを公表した。原因は、同社サーバ環境変更時のネットワーク設定の誤りによるものとのこと。 |

| 7月1日(金) | セキュリティ事件 | 決済代行会社は、経済産業省より割賦販売法第35条の17の規定に基づく改善命令を受けたことを公表した。処分理由の1つにPCI DSS(Payment Card Industry Data Security Standard)監査において監査機関に提出する報告書を改ざんしていたことが挙げられている。同社では、2021年10月から2022年1月にわたって同社決済システムに対する外部からの不正アクセスにより、クレジットカード番号などの情報漏えいが発生していた。 |

| 7月1日(金) | その他 | NTTレゾナント社は、PBXやIP電話対応機器などを利用している顧客に対し、第三者の不正にアクセスにより国際電話が不正利用され、かけた覚えのない高額な国際電話料金が請求される事象が発生していると注意喚起している。 |

| 7月4日(月) | セキュリティ事件 | 印刷会社は、同社が運用するサーバが不正アクセスを受け、1,741件の個人情報が漏えいした可能性があることを公表した。後日の調査で、不正アクセスは第三者による攻撃ではなく、パートナー企業のパソコンから発生した契約業務外でのアクセスであったとのこと。また、パソコンが外部から侵入されマルウェアなどに感染した形跡や、第三者により攻撃の踏み台として同パソコンが利用された形跡は見つからなかったとのこと。 |

| 7月7日(木) | セキュリティ事件 | アパレル会社は、同社が運営するECサイトが第三者から不正アクセスを受け、5,172件のクレジットカード情報が流出した可能性があることを公表した。同社システムの脆弱性を狙った不正アクセスにより、不正なファイルの設置が行われたとのこと。また、一部のクレジットカード情報が不正利用された可能性があることを確認しているとのこと。 |

| 7月8日(金) | セキュリティ事件 | 新聞社は、同社の会員システムが不正アクセスを受け、会員情報が最大で7,441件漏えいした可能性があることを公表した。不正なログインが強く疑われるものは2,070件とのこと。漏えいした可能性のある情報は、氏名、住所、電話番号、生年月日、性別、メールアドレスとのこと。なお、クレジットカード情報は含まれていないとしている。また、不正ログインが行われた期間にログインしたユーザのパスワードについては、予防的に無効化したとのことで、パスワードの再設定を呼び掛けている。 |

| 7月8日(金) | セキュリティ事件 | 資産運用会社は、同社が管理を委託している外部サーバが第三者から不正アクセスを受け、当該サーバ内のデータが暗号化され、データの読み取りができない状態となっていることを公表した。なお、暗号化された情報に個人情報等も含まれているが、個人情報等が外部に持ち出された事実、不正利用された事実等については調査中であり、本件による本投資法人の運営への影響についても、併せて調査中とのこと。 |

| 7月8日(金) | セキュリティ事件 | アニメプロデュース会社は、同社が運営するECサイトが第三者から不正アクセスを受け、利用者のクレジットカード情報が2,218件、個人情報2,959件が流出した可能性があることを公表した。同社システムの脆弱性を狙った不正アクセスにより、決済アプリケーションの改ざんが行われたとのこと。 |

| 7月8日(金) | その他 | Microsoft社は、外部からダウンロードしたMicrosoft OfficeファイルのVBAマクロを初期設定で無効化する方針について、同月6日に一時的に解除していることを8日に発表した。その後同月20日には、ドキュメントを増量した上で、27日から再びデフォルトで無効化にすることを発表した。なお、Microsoft OfficeファイルのVBAマクロは、マルウェアを配布するためのサイバー攻撃に悪用されるケースが増加していたため、同年2月にインターネットからダウンロードしたMicrosoft Officeファイルに含まれるVBAマクロを標準で無効にすることを発表していた。 |

| 7月13日(水) | セキュリティ事件 | カタログギフト会社は、同社のオンラインショップが第三者による不正アクセスを受け、28,700件のクレジットカード情報及び150,236件の個人情報が漏えいした可能性があることを公表した。同社システムの脆弱性を狙った不正アクセスにより、決済アプリケーションの改ざんが行われたとのこと。 |

| 7月13日(水) | セキュリティ事件 | エンターテイメント会社は、海外グループ会社の社内システムが第三者から不正アクセスを受けたことを公表した。不正アクセスを受けた端末には日本を除くアジア地域のトイホビー事業に関わる顧客情報などが含まれていた可能性があり、漏えいの有無や範囲の特定、原因究明調査中とのこと。また原因究明をおこなうと共に調査結果については適宜公表するとのこと。 |

| 7月15日(金) | セキュリティ事件 | 製造・販売会社は、同社が運営するECサイトが第三者から不正アクセスを受け、最大40,600件の個人情報が漏えいした可能性があることを公表した。同社の取引先である複数の企業からも公表が行われている。 |

| 7月18日(月) | 脅威情報 | 海外のセキュリティ企業は、攻撃者グループ「Magecart」により3つのレストラン向けオンライン注文プラットフォームに対してスキミングスクリプトが埋め込まれ、クレジットカード情報や個人情報が盗まれていたことを発表した。レストラン311軒から5万件を超えるクレジットカード情報や個人情報が盗まれたことを確認しており、ダークWeb上で販売されていることを確認したとのこと。 |

| 7月19日(火) | セキュリティ事件 | 自治体は、小中学校が使用する校務ネットワークが第三者による不正アクセスを受けたことを公表した。当該の攻撃により、サーバに障害が発生しているため校務ネットワークの使用を停止しているとのこと。児童・生徒の個人情報流出有無は調査中としている。 |

| 7月20日 (水) | 脅威情報 | 任天堂は、無線LAN用アクセスポイント機器であるニンテンドーWi-Fi USBコネクタ及びニンテンドーWi-Fiネットワークアダプタについて、セキュリティ保護の観点から当該製品の利用停止と市販のネットワーク機器などへの切り替えを推奨した。両製品は2005年及び2008年に発売されたものであり、前者は暗号化方式がWEPであること、後者は脆弱性が見つかっていることから、切り替えを推奨するとのこと。 |

| 7月20日(水) | 脅威情報 | 海外のセキュリティ企業は、6月頃より観測されるようになった新たなランサムウェアとして「Luna」「Black Basta」が登場したことを公表した。これらはプラットフォームに依存しない言語で記述されており、様々なプラットフォームに簡単に移植できるため、複数のオペレーティングシステムを標的にすることが可能とのこと。 |

| 7月20日(水) | 脆弱性情報 | Atlassian社は、同社が提供するConfluence Server及びConfluence Data Centerに対して、プラグインである「Questions for Confluence」が有効になっている場合、特定のパスワードを用いたアカウントが作成される脆弱性(CVE-2022-26138)があることを公表した。当該脆弱性を利用することで、作成されたアカウントでConfluenceにログインを行いページを閲覧したり、編集することが可能になるとのこと。同社は、当該脆弱性が修正されたバージョンへのアップデートを推奨している。 |

| 7月27日(水) | 脆弱性情報 | HJホールディングス株式会社は、同社が提供するiOSアプリケーション「Hulu / フールー」に、SSLサーバ証明書の検証不備の脆弱性が存在することを公表した。この脆弱性が悪用されることで暗号通信の盗聴や改ざんが可能となるとのこと。当該脆弱性が修正されたバージョンは4月7日にリリースされているため、当該バージョン以前のものを使用している場合についてアップデートを推奨している。 |

| 7月27日(水) | セキュリティ事件 | ホテルチェーン会社は、同社の委託先会社で使用しているパソコンが「Emotet(エモテット)」に感染し、最大で12,522件の個人情報が流出した可能性があることを公表した。同社Webサイトの利用者及び問い合わせをした利用者の情報が流出した可能性があるとのこと。なお同社を騙る第三者からの注文完了を装ったメールの送信が確認されているため、受信した際は削除するよう呼び掛けている。 |

ソフトウェアリリース情報

| 日付 | ソフトウェア | 概要 |

|---|---|---|

| 7月1日(金) | Android | Google社は、Androidにおける7月の月例セキュリティ情報を公開した。

「Androidセキュリティ速報—2022年7月」 |

| 7月4日(月) | GitLab 15.1.2、15.1.3、15.2、15.2.1、15.1.4、15.0.5 | GitLabは、7月4日、19日、22日、28日にGitLab Community Edition(CE)及びGitLab Enterprise Edition(EE)に存在する脆弱性に対するセキュリティアップデートを公開した。

“GitLab Patch Release: 15.1.2” “GitLab Patch Release: 15.1.3” “GitLab 15.2 released with live wiki diagram previews and redesigned merge request reports” “GitLab Security Release: 15.2.1, 15.1.4, and 15.0.5” |

| 7月4日(月) | Django 4.0.6、3.2.14 | Django Software Foundationは、Djangoに存在する脆弱性に対するセキュリティアップデートを公開した。

“Django security releases issued: 4.0.6 and 3.2.14” |

| 7月4日(月) | Google Chrome 103.0.5060.114、102.0.5005.148、103.0.5060.134 | Google社は、7月4日及び19日に、Google Chromeに存在する複数の脆弱性に対するセキュリティアップデートを公開した。

“Stable Channel Update for Desktop” “Extended Stable Channel Update for Desktop” “Stable Channel Update for Desktop” |

| 7月5日(火) | OpenSSL 3.0.5、1.1.1q | OpenSSL開発チームは、OpenSSLに存在する脆弱性に対するセキュリティアップデートを公開した。

“OpenSSL Security Advisory [5 July 2022]” |

| 7月5日(火) | Fortinet社複数製品 | Fortinet社は、複数製品に存在する脆弱性に対するセキュリティアップデートを公開した。

“FortiNAC – Unprotected MySQL root account” “FortiDeceptor – Path traversal vulnerability” “FortiAnalyzer/FortiManager/FortiOS/FortiProxy – stack-based buffer overflow via crafted CLI execute command” “FortiClient (Windows) – Privilege Escalation via directory traversal attack” |

| 7月5日(火) | Apache Commons Configuration 2.8.0 | Apache Software Foundationは、Apache Commons Configurationに存在する脆弱性に対するセキュリティアップデートを公開した。

“Apache Commons Configuration Release Notes Release 2.8.0 – 2022-07-05” |

| 7月6日(水) | Microsoft Edge 103.0.1264.49、103.0.1264.71 | Microsoft社は、7月6日及び22日にMicrosoft Edgeに存在する複数の脆弱性に対するセキュリティアップデートを公開した。

“Release notes for Microsoft Edge Security Updates” “Release notes for Microsoft Edge Security Updates” |

| 7月6日(水) | Cisco Systems社複数製品 | Cisco Systems社は、複数製品に存在する脆弱性に対するセキュリティアップデートを公開した。

“Cisco Expressway Series and Cisco TelePresence Video Communication Server Vulnerabilities” “Cisco Smart Software Manager On-Prem Denial of Service Vulnerability” |

| 7月6日(水) | ChromeOS 103.0.5060.114、 102.0.5005.153、 103.0.5060.132、 96.0.4664.215 |

Google社は、7月6日、18日、19日、27日にChromeOSに存在する脆弱性に対するセキュリティアップデートを公開した。

“Stable Channel Update for ChromeOS” “Long Term Support Channel Update for ChromeOS” “Stable Channel Update for ChromeOS” “Long Term Support Channel Update for ChromeOS” |

| 7月7日(木) | PHP 8.1.8、8.0.21 | PHP開発チームは、PHPに存在する複数の脆弱性に対するセキュリティアップデートを公開した。

“PHP 8.1.8 Released!” “PHP 8.0.21 Released!” |

| 7月11日(月) | Moodle 4.0.2、3.11.8、3.9.15 | オープンソースのeラーニングプラットフォームMoodleに存在する複数の脆弱性に対するセキュリティアップデートが公開された。

“Moodle 3.9.15” “Moodle 3.11.8 release notes” “Moodle 4.0.2 release notes” |

| 7月12日(火) | Adobe社複数製品 | Adobe社は、複数製品に存在する脆弱性に対するセキュリティアップデートを公開した。

“Security update available for RoboHelp | APSB22-10” “Security update available for Adobe Acrobat and Reader | APSB22-32” “Security Updates Available for Adobe Character Animator | APSB22-34” “Security update available for Adobe Photoshop | APSB22-35” |

| 7月12日(火) | Microsoft社複数製品 | Microsoft社は、複数のソフトウェアに対する7月の月例セキュリティ更新プログラムを公開した。

「2022 年 7 月のセキュリティ更新プログラム」 「2022 年 7 月のセキュリティ更新プログラム (月例)」 |

| 7月12日(火) | Lenovo社複数製品 | Lenovo社は、同社製PCのBIOSに存在する脆弱性に対するセキュリティアップデートを公開した。

“Lenovo Notebook BIOS Vulnerabilities – Lenovo Support JP” |

| 7月12日(火) | Git for Windows 2.37.1 | Git開発チームは、Git for Windowsに存在する脆弱性に対するセキュリティアップデートを公開した。

“Git for Windows 2.37.1” |

| 7月12日(火) | VMware vCenter Server 7.0 Update 3f、vCenter Server 6.7 U3r、vCenter Server 6.5 U3t | VMware社は、VMware vCenter Serverの脆弱性に対するセキュリティアップデートを公開した。

“VMware vCenter Server updates address a server-side request forgery vulnerability (CVE-2022-22982)” |

| 7月12日(火) | Citrix Hypervisor 8.2 CU1 LTSR、7.1 CU2 LTSR | Citrix Systems社は、Citrix Hypervisorに存在する脆弱性に対するセキュリティアップデートを公開した。

”Citrix Hypervisor Security Bulletin for CVE-2022-23825 and CVE-2022-29900” |

| 7月18日(月) | Apache CloudStack 4.17.0.1、4.16.1.1 | Apache Software Foundationは、Apache CloudStackに存在するXXEインジェクションの脆弱性に対するセキュリティアップデートを公開した。

“Apache CloudStack 4.17.0.1 (LTS) Security Release” “Apache CloudStack 4.16.1.1 (LTS) Security Release” |

| 7月19日(火) | Oracle社複数製品 | Oracle社は、複数の製品に対する定期更新プログラムを公開した。

“Oracle Critical Patch Update Advisory- July 2022” |

| 7月20日(水) | Apple社複数製品 | Apple社は、複数製品の脆弱性に対するセキュリティアップデートを公開した。

「Safari 15.6 のセキュリティコンテンツについて」 「watchOS 8.7 のセキュリティコンテンツについて」 「セキュリティアップデート 2022-005 Catalina のセキュリティコンテンツについて」 「macOS Big Sur 11.6.8 のセキュリティコンテンツについて」 「macOS Monterey 12.5 のセキュリティコンテンツについて」 「tvOS 15.6 のセキュリティコンテンツについて」 「iOS 15.6 および iPadOS 15.6 のセキュリティコンテンツについて」 |

| 7月20日(水) | Atlassian社複数製品 | Atlassian社は、同社の複数製品に存在する脆弱性に対するセキュリティアップデートを公開した。

“Multiple Products Security Advisory – CVE-2022-26136, CVE-2022-26137|Atlassian Support|Atlassian Documentation” |

| 7月20日(水) | Drupal 9.4.3、9.3.19 | Drupalに存在する脆弱性に対するセキュリティアップデートが公開された。

“Drupal core – Moderately critical – Multiple vulnerabilities – SA-CORE-2022-015” |

| 7月21日(木) | SonicWall GMS 9.3.1-SP2-Hotfix-2、Analytics 2.5.0.3-Hotfix-1 | SonicWall社はGMSに存在するSQLインジェクションの脆弱性に対するセキュリティアップデートを公開した。

“Security Notice: SonicWall GMS SQL Injection Vulnerability” “Security Notice: SonicWall Analytics On-Prem SQL Injection Vulnerability” |

| 7月26日(火) | Mozilla複数製品 | Mozillaは、7月26日及び28日に、Firefox及びThunderbirdに存在する複数の脆弱性に対するセキュリティアップデートを公開した。

“Mozilla Foundation Security Advisory 2022-28” “Security Vulnerabilities fixed in Firefox ESR 91.12” “Security Vulnerabilities fixed in Firefox ESR 102.1” “Security Vulnerabilities fixed in Thunderbird 91.12” “Security Vulnerabilities fixed in Thunderbird 102.1” |

| 7月26日(火) | Citrix Systems社複数製品 | Citrix Systems社は、同社の複数製品に存在する脆弱性に対するセキュリティアップデートを公開した。

“Citrix ADC and Citrix Gateway Security Bulletin for CVE-2022-27509” |

| 7月26日(火) | McAfee Agent 5.7.7 | McAfee社は、Windows用McAfee Agentに存在する脆弱性に対するセキュリティアップデートを公開した。

“Security Bulletin – McAfee Agent update fixes one vulnerability (CVE-2022-2313)” |

| 7月27日(水) | Samba 4.16.4、4.15.9、4.14.14 | Samba開発チームは、Sambaに存在する脆弱性に対するセキュリティアップデートを公開した。

“Samba 4.16.4 Available for Download” “Samba 4.15.9 Available for Download” “Samba 4.14.14 Available for Download” |

おわりに

この観測レポートは、いまインターネットで起こっている攻撃などの状況をまとめて提示することで、読者の皆様がより良い対策を実施できることを目的としてまとめて公開しています。一部の攻撃について、特にお客様を特定できてしまうような情報については除外してまとめていますが、本レポートに記載の内容は多くのお客様における傾向から作成しています。対策の推進にご活用いただければ幸いです。