- 2022年11月観測レポートサマリ

- DDoS攻撃の観測情報

- IIJマネージドセキュリティサービスの観測情報

- Web/メールのマルウェア脅威の観測情報

- セキュリティインシデントカレンダー

- ソフトウェアリリース情報

2022年11月観測レポートサマリ

本レポートでは、2022年11月中に発生した観測情報と事案についてまとめています。

当月はDDoS攻撃の総攻撃検出件数及び1日あたりの平均件数に大きな変化はなく、最大規模を観測した攻撃は前月と同様にDNSやNTPなどの複数プロトコルを用いたUDP Amplificationを観測しています。また、この攻撃は最長時間を観測した攻撃でもあり、15分にわたるものでした。

IPS/IDSにおいて検出したインターネットからの攻撃について、当月もSQLインジェクションが最も多く観測されています。次点はNetis社及びNetcore社製ルータの脆弱性を狙った攻撃で、前月と同様に特定の日のみ攻撃が増加していることを確認しています。

Webサイト閲覧時における検出では、当月も難読化されたJavaScriptが多く観測されています。また、Emotet本体のDLLファイルを検出しています。不審なメールの分析では、Remcos RATやEmotetへの感染を狙ったメールを観測しております。なお、Emotetは7月以来の観測となりました。

DDoS攻撃の観測情報

本項では、IIJマネージドセキュリティサービスやバックボーンなどでIIJが対処したDDoS攻撃のうち、IIJ DDoSプロテクションサービスで検出した当月中の攻撃を取りまとめました。

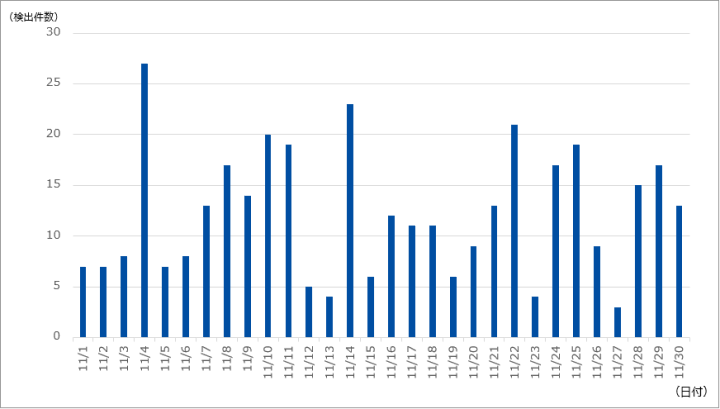

攻撃の検出件数

以下に今回の対象期間で検出した、DDoS攻撃の検出件数を示します。

今回の対象期間で検出したDDoS攻撃の総攻撃検出件数は365件であり、1日あたりの平均件数は12.17件でした。期間中に観測された最も規模の大きな攻撃では、最大で約18万ppsのパケットによって1.92Gbpsの通信が発生しました。この攻撃は主にDNSやLDAPなど複数のプロトコルを用いたUDP Amplificationでした。当月最も長く継続した攻撃もこの通信であり、およそ15分にわたって攻撃が継続しました。

IIJマネージドセキュリティサービスの観測情報

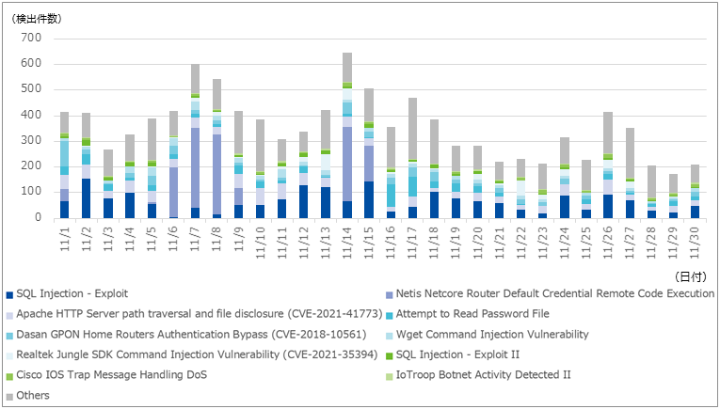

以下に、今回の対象期間に検出した1サイト当たりの攻撃検出件数(図-2)と攻撃種別トップ10の割合(図-3)を示します。

対象期間内に最も多く検出したのはSQL Injection ‒ Exploitで、前月よりも1.4ポイント減の18.22%を占めていました。当該シグネチャではWebアプリケーションに対する攻撃を検出しており、一例として「UNION ALL SELECT NULL,NULL,…」を含むSQL文が挿入されたUNION攻撃を観測しています。

次点で多く検出したのはNetis Netcore Router Default Credential Remote Code Executionで、前月よりも2.47ポイント増の12.71%を占めていました。当該シグネチャで検出される通信は、Netis社及びNetcore社製ルータの脆弱性を狙った攻撃であり、悪用されると任意のコードが実行される恐れがあります。当該シグネチャは特定の日に多く検出されていました。検出した通信の多くは外部のマルウェア配布サーバからスクリプトをダウンロードし実行を試みるもので、本記事作成時における調査では配布サーバのIPアドレスがMiraiのボットネットであることを確認しています。

Web/メールのマルウェア脅威の観測情報

Webアクセス時におけるマルウェア検出

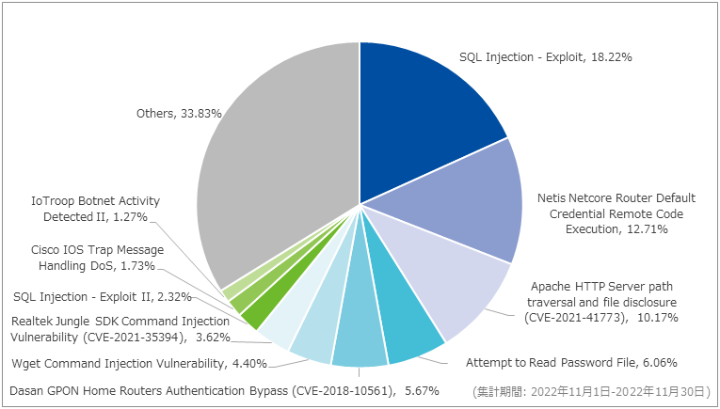

今回の対象期間において、Webアクセス時に検出したマルウェア種別の割合を図-4に示します。

当月も、HEUR:Trojan.Script.Genericが最も多い検出となり、全体の53.00%を占めていました。前月までと同様、当該シグネチャで検出されたファイルの多くは、正規のJavaScriptコードの下部に「if(ndsj === undefined)」または「if(ndsw === undefined)」で始まるコードを挿入することで、悪性な通信を発生させるための改ざんが施されたJavaScriptファイルでした。

3番目に多い検出となったHEUR:Trojan.Win32.Generic及び4番目に多い検出となったTrojan-Banker.Win64.Emotetについては、いずれもEmotetの本体となるDLLファイルを検出しました。2022年11月上旬からEmotetの感染を狙ったメールの配布が再開したことに伴い、メールの添付ファイルなどを通じて当該ファイルを頒布するURLへのアクセスが発生したものと考えられます。

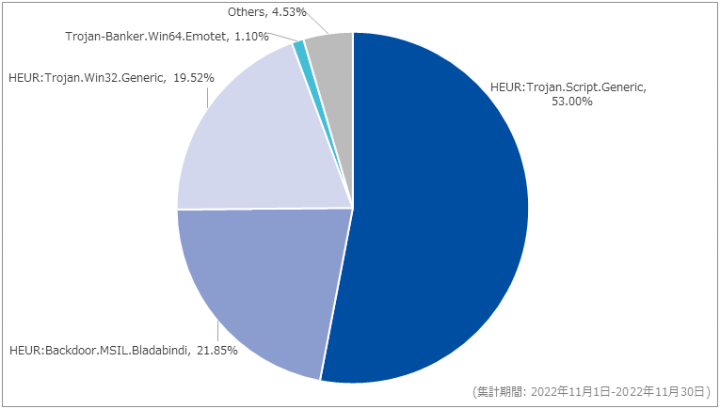

メール受信時におけるマルウェア検出

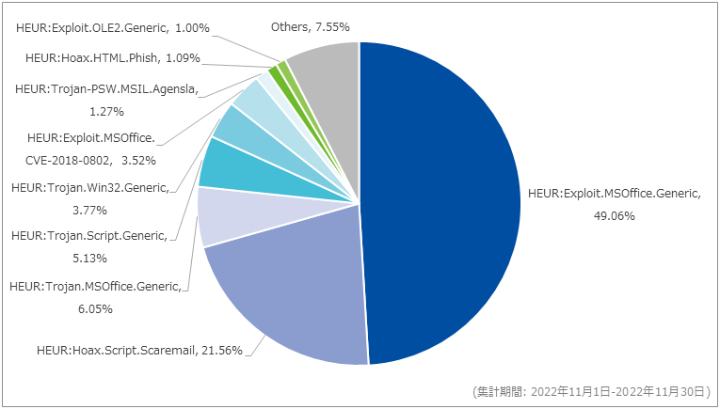

対象期間における、メール受信時に検出したマルウェアの割合を図-5に示します。

当月最も多く検出したのはHEUR:Exploit.MSOffice.Genericで、前月比46.14ポイント増の49.06%でした。当該シグネチャでは、Remcos RATへの感染を目的とする、Microsoft Excel 97-2003(XLS)形式の添付ファイルを多数観測しています。このファイルに含まれるVBAマクロを実行するとRemcos RATがダウンロード、実行されます。なお、2022年9月の観測レポートでもRemcos RATの検出を報告していますが、9月に観測した例ではISO形式の添付ファイルにRemcos RATの実行ファイルが含まれていたことから、攻撃に利用されるファイル形式が当月と異なっています。

次点で多く観測したのはHEUR:Hoax.Script.Scaremailで、前月比38.48ポイント減の21.56%でした。当該シグネチャでは件名にて、「You have an outstanding payment.」などの支払いを催促する文言や、「I RECORDED YOU!」といった攻撃者によって監視されていると思わせる文言を確認しています。

以下に、対象期間においてSOCで検出した、件名が日本語で脅威を含むメールに関する情報を示します。なお、以下は情報の一部であり、すべての脅威メールを網羅しているものではない点にご注意ください。

| 件名 | 添付ファイル名 | 感染するマルウェア |

|---|---|---|

| RE: メールアドレスの変更 | <ドメイン名>_<日付>_<時刻>.xls | Emotet |

| <企業名>様 | report <月> <日> <年>.xls | Emotet |

上記はいずれも当月3位のHEUR:Trojan.MSOffice.Genericで検出したメールで、Emotet感染を狙ったファイルが添付されていました。SOCでは11月2日から11日まで上記メールを含むEmotet感染を狙ったメールのばら撒き活動を観測していますが、12日以降は目立った活動は観測されませんでした。

セキュリティインシデントカレンダー

| カテゴリ凡例 | |||||

|---|---|---|---|---|---|

| セキュリティ事件 | 脅威情報 | 脆弱性情報 | セキュリティ技術 | 観測情報 | その他 |

| 日付 | カテゴリ | 概要 |

|---|---|---|

| 11月1日(火) | セキュリティ事件 | サプリメント販売会社は、同社の運営するECサイトが不正アクセスを受け、利用者4,636人分のクレジットカード情報、メールアドレス、及び接続元IPアドレスが漏えいした可能性があることを公表した。同社システムの脆弱性を狙った不正アクセスにより、決済アプリケーションの改ざんが行われたことによるものとのこと。 |

| 11月1日(火) | セキュリティ事件 | 化学品の製造会社は、同社の海外子会社が利用しているサーバが不正アクセスを受け、取引先の情報約1,200件及び個人情報約7,000名分が漏えいしたことを公表した。漏えいした情報は、会社名、会社住所、担当者氏名、メールアドレス、電話番号などとのこと。 |

| 11月1日(火) | 脆弱性情報 | 海外のセキュリティ企業は、監視ツールCheckmkのバージョン 2.1.0p10以下に含まれる複数の脆弱性について詳細を公開した。脆弱性はCheckmk及びNagiosをベースにしたアドオンのNagVisに存在する。なお、当該脆弱性は9月15日に公開されたバージョン2.1.0p12にて修正されている。 |

| 11月2日(水) | 観測情報 | SOCにおいて、Emotet感染を狙ったファイルが添付されたメールが観測された。Emotetの観測は2022年7月中旬以来である。JPCERT/CCも注意喚起を発表しており、XLSファイルまたはXLSファイルを含むパスワード付ZIPファイルがメールに添付されているとのこと 1。なお、このようなメールは11月11日まで観測されていたが、12日以降には目立った活動は観測されていない。 |

| 11月2日(水) | その他 | 海外のセキュリティ企業は、Webサイトスキャンサービスのスキャン履歴などから個人情報が漏えいしている事例を公表した。同社の調査によると、他の製品やサービスがAPIを介して実行したスキャンの履歴から機密データを確認したとのこと。 |

| 11月7日(月) | セキュリティ事件 | 海外のセキュリティ企業は、米国のニュースWebサイトが侵害され、マルウェアの配信に悪用されたことを公表した。「TA569」と呼ばれている攻撃グループにより米国の大手メディアWebサイトに悪意のあるJavaScriptコードが注入されており、偽のアップデート警告を表示させマルウェアSocGholishに感染させていたとのこと。 |

| 11月7日(月) | セキュリティ事件 | 医療法人は、同法人のサーバがランサムウェアの攻撃を受けたことを公表した。公表時点では、ネットワークを遮断し不正アクセスを受けたサーバの調査を行っているとのこと。また、10月31日に他の総合医療センターがランサムウェア被害を受けたことについて、同法人経由でランサムウェアの攻撃を受けた可能性が高いとのことから、因果関係も含めて調査をしているとのこと。 |

| 11月8日(火) | セキュリティ事件 | 公益社団法人は、同法人の会員管理システムが不正アクセスを受け、会員の個人情報が漏えいした可能性があることを公表した。対象は同法人の会員管理システム登録会員すべてであり、漏えいした情報は、会員番号、生年月日、氏名、住所、電話番号、勤務先、及びメールアドレスとのこと。 |

| 11月8日(火) | 脆弱性情報 | CERT/CCは、複数のUEFIの実装において、システム管理モード(System Management Mode、SMM)でコード実行が可能な脆弱性が存在することを公開した 2。この攻撃はRingHopperと呼ばれており、複数のメーカが修正版のUEFIを提供している。 |

| 11月8日(火) | 脆弱性情報 | Microsoft社は、KerberosにおけるPAC署名に関する問題により発生する権限昇格の脆弱性(CVE-2022-37967)に対する、Kerberos関係の設定を変更するWindows更新プログラムの詳細を公開した。今後、段階的にKerberos関係の設定を変更するよう更新プログラムのリリースが行われ、2023年10月10日公開予定の更新プログラムで適用完了とのこと。 |

| 11月9日(水) | セキュリティ事件 | 出版社は、同社のWebサイト及びWebアプリケーションに登録している会員の個人情報7,420件が流出した可能性があることを公表した。漏えいした可能性のある情報は、漏えいした会員ID(メールアドレス)に紐づく一部の個人情報とのこと。なお、第三者による不正アクセスは2017年6月から2018年4月の期間で行われており、現在運用中のWebサイトからの漏えいではないとのこと。 |

| 11月9日(水) | セキュリティ事件 | テレビ番組制作会社は、同社のファイルサーバ及び業務用PCが不正アクセスを受け、約7,000人の個人情報が漏えいした可能性があることを公表した。公表時点では同社管理のデータが使用出来ない状況であるが、番組制作作業に影響は出ていないとのこと。 |

| 11月10日(木) | セキュリティ事件 | メディア制作・配信のマネジメント会社は、同社のグループ会社がGitHubの認証キーをWebサーバに閲覧可能な状態で配置していたことにより、ソースコードにあるアクセスキーを用いて同社データベースから個人情報の閲覧及び取得が可能になっていたことを公表した。一部システムのソースコードへのアクセスが確認できたため、認証キーの無効化、同社データベースへのアクセスキーの変更などを順次実施したとのこと。また、ソースコード上のアクセスキーを用いた個人情報へのアクセスは確認されなかったとのこと。 |

| 11月14日(月) | セキュリティ事件 | 農業機器製作所は、同社サーバが不正アクセスを受けたことを公表した。公表時点では、当該サーバの停止及びネットワークの遮断を行っており、データの読み取り及びメールの確認などができない状態とのこと。 |

| 11月15日(火) | 脆弱性情報 | 海外の研究者は、Spotify社が提供する開発者ポータル構築プラットフォームであるBackstageにおいて、リモートコード実行の脆弱性が存在することを公表した。2022年10月に公開された、Node.jsにおけるサンドボックスモジュールである、vm2の脆弱性(CVE-2022-36067)の影響を受けるとのこと。対策として、Backstageの最新バージョンへのアップデートを推奨している。 |

| 11月17日(木) | セキュリティ事件 | 公益財団法人は、同法人のサーバがランサムウェアの攻撃を受けたことを公表した。公表時点では、ネットワークを遮断し、復旧作業を行っていたが、同月中に順次復旧しているとのこと。 |

| 11月17日(木) | セキュリティ事件 | 化粧品販売会社は、同社が運営するECサイトが不正アクセスを受け、利用者のクレジットカード情報8,483件が漏えいした可能性があることを公表した。漏えいした会員情報は、カード名義人名、カード番号、有効期限、セキュリティコード、メールアドレス、及び電話番号で、原因は決済アプリケーションの改ざんとのこと。 |

| 11月18日(金) | セキュリティ事件 | 国立大学法人は、同法人が運用している情報システムのアカウントを管理するサーバがランサムウェアの攻撃を受け、個人情報が漏えいした可能性があることを公表した。アクセスログを解析した結果、パスワード総当たり攻撃を受けており、アカウントや氏名を含めた個人情報が約40,000件漏えいした可能性があるとのこと。 |

| 11月18日(金) | 脅威情報 | 経済産業省は、すでに事業を終了している「コンテンツ緊急電子化事業」特設サイトと同じURLを用いて、同事業と無関係なWebサイトへ転送するWebページが公開されていることを注意喚起している 3。該当ドメインは経済産業省による利用が終了した後に第三者が購入しており、所有者が変更となっている。 |

| 11月21日(月) | セキュリティ事件 | 教育機関は、転送先メールアドレスの設定ミスにより、個人情報約2,100件が漏えいしたことを公表した。漏えいした情報は、氏名、メールアドレス、電話番号、及び学籍番号とのこと。転送先メールアドレスのドメイン「gmail.com」を誤って「gmai.com」としていたとのこと。なお、公表時点ではメール転送設定を停止しており、漏えいした情報の悪用は確認されていないとのこと。 |

| 11月21日(月) | セキュリティ事件 | PC周辺機器メーカは、同社が運営するWebサイトが第三者による不正アクセスを受け、最大147,545人分の個人情報と1,938件のクレジットカード情報が漏えいしたことを公表した。漏えいした情報は、氏名、郵便番号、住所、電話番号、メールアドレス、会員ID、クレジットカード名義人名、カード番号、カード有効期限、セキュリティコード、及びメールアドレスとのこと。 |

| 11月25日(金) | 脅威情報 | 海外のセキュリティ企業は、一部製品のUEFIファームウェアは複数の古いバージョンのOpenSSLを使用しており、重大な脆弱性が発見された場合においても、サードパーティの依存関係の問題により、アップデートされないというサプライチェーンの問題を指摘している。 |

| 11月28日(月) | セキュリティ事件 | 照明の開発・販売会社は、同社が運営するECサイトが不正アクセスを受け、クレジットカード情報5,471件及び個人情報最大5,521件が漏えいした可能性があることを公表した。漏えいした情報は、カード名義人名、カード番号、有効期限、及びセキュリティコードで、原因は決済アプリケーションの改ざんとのこと。 |

ソフトウェアリリース情報

| 日付 | ソフトウェア | 概要 |

|---|---|---|

| 11月1日(火) | OpenSSL 3.0.7 | OpenSSL開発チームは、OpenSSLに存在する脆弱性に対するセキュリティアップデートを公開した。

“OpenSSL Security Advisory [01 November 2022]” |

| 11月1日(火) | Apple社複数製品 | Apple社は、11月1日及び9日に複数製品に存在する脆弱性に対するセキュリティアップデートを公開した。

「Xcode 14.1 のセキュリティコンテンツについて」 「iOS 16.1.1 および iPadOS 16.1.1 のセキュリティコンテンツについて」 「macOS Ventura 13.0.1 のセキュリティコンテンツについて」 |

| 11月1日(火) | Fortinet社複数製品 | Fortinet社は、複数製品に存在する複数の脆弱性に対するセキュリティアップデートを公開した。

“FortiADC – Persistent XSS in Log pages” “FortiADC – Stored XSS vulnerability in external resource page” “FortiDeceptor – Reflected XSS vulnerability on Lure Resources page” “FortiManager/FortiAnalyzer – XSS Vulnerability in Report Templates” “FortiSIEM – Glassfish local credentials stored in plain text” “FortiTester – Command injection in CLI command” |

| 11月1日(火) | Splunk Enterprise 9.0.2、8.2.9、8.1.12 |

Splunk社は、Splunk Enterpriseに存在する脆弱性に対するセキュリティアップデートを公開した。

“What’s New in 9.0.2” “What’s new in 8.2.9” “What’s New in 8.1.12” |

| 11月2日(水) | Cisco Systems社複数製品 | Cisco Systems社は、11月2日、4日、8日、9日、16日に複数製品に存在する脆弱性に対するセキュリティアップデートを公開した。

“Cisco BroadWorks CommPilot Application Software Vulnerabilities” “Cisco Email Security Appliance, Cisco Secure Email and Web Manager, and Cisco Secure Web Appliance Next Generation Management Vulnerabilities” “Cisco Identity Services Engine Insufficient Access Control Vulnerability” “Cisco Identity Services Engine Cross-Site Request Forgery Vulnerability” “Cisco Adaptive Security Appliance Software and Firepower Threat Defense Software Dynamic Access Policies Denial of Service Vulnerability” “Cisco Adaptive Security Appliance Software and Firepower Threat Defense Software SNMP Denial of Service Vulnerability” “Cisco Firepower Management Center and Firepower Threat Defense Software SSH Denial of Service Vulnerability” “Cisco FirePOWER Software for ASA FirePOWER Module, Firepower Management Center Software, and NGIPS Software SNMP Default Credential Vulnerability” “Cisco Firepower Threat Defense Software Generic Routing Encapsulation Denial of Service Vulnerability” “Cisco Secure Firewall 3100 Series Secure Boot Bypass Vulnerability” “Cisco Adaptive Security Appliance Software and Firepower Threat Defense Software SSL/TLS Client Denial of Service Vulnerability” “Cisco Identity Services Engine Vulnerabilities” |

| 11月2日(水) | GitLab 15.6.1、15.5.5、 15.5.2、15.4.6、15.4.4、15.3.5 |

GitLabは、11月2日及び30日にGitLab Community Edition(CE)及びGitLab Enterprise Edition(EE)に存在する脆弱性に対するセキュリティアップデートを公開した。

“GitLab Security Release: 15.5.2, 15.4.4, and 15.3.5” “GitLab Security Release: 15.6.1, 15.5.5 and 15.4.6” |

| 11月3日(木) | PHP 8.1.13、8.0.26、7.4.33 | PHP開発チームは、11月3日、24日、26日にPHPに存在する複数の脆弱性に対するセキュリティアップデートを公開した。

“PHP 7.4.33 Released!” “PHP 8.1.13 Released!” “PHP 8.0.26 Released!” |

| 11月7日(月) | Android OS | Google社は、Android OSに存在する複数の脆弱性に対するセキュリティアップデートを公開した。

「Android のセキュリティに関する公開情報 – 2022 年 11 月」 |

| 11月7日(月) | Joomla! 4.2.5 | Joomla開発チームは、Joomlaに存在する脆弱性に対するセキュリティアップデートを公開した。

“Joomla 4.2.5 Security and Bug Fix release” |

| 11月8日(火) | MongoDB BSON parser 5.3.1、4.10.18 |

MongoDB BSON parserに存在する脆弱性に対するセキュリティアップデートが公開された。

“Remote code execution via MongoDB BSON parser through prototype pollution” |

| 11月8日(火) | Chrome 106.0.5249.199(Windows/Mac)、107.0.5304.106/107(Windows)、107.0.5304.110(Mac/Linux)、107.0.5304.121(Mac/Linux)、107.0.5304.121/122(Windows)、108.0.5359.71(Mac/linux)、108.0.5359.71/72(Windows) |

Google社は、11月8日、24日、29日にGoogle Chromeに存在する複数の脆弱性に対するセキュリティアップデートを公開した。

“Stable Channel Update for Desktop” “Stable Channel Update for Desktop” “Extended Stable Channel Update for Desktop” “Stable Channel Update for Desktop” |

| 11月8日(火) | Microsoft社複数製品 | Microsoft社は、複数のソフトウェアに対する月例セキュリティ更新プログラムを公開した。

「2022 年 11 月のセキュリティ更新プログラム (月例)」 「2022 年 11 月のセキュリティ更新プログラム」 |

| 11月8日(火) | Trend Micro Apex One Critical Patch 11128、11136Trend Micro Apex One SaaS セキュリティエージェント build 14.0.11789、14.0.11840 |

トレンドマイクロ社は、11月8日及び30日にTrend Micro Apex One及びTrend Micro Apex One SaaSに存在する複数の脆弱性に対するセキュリティアップデートを公開した。

「アラート/アドバイザリ:Trend Micro Apex One およびTrend Micro Apex One SaaSで確認した複数の脆弱性について(2022年11月)」 「アラート/アドバイザリ:Trend Micro Apex One 及びTrend Micro Apex One SaaSで確認した複数の脆弱性について(2022年11月30日)」 |

| 11月10日(木) | ChromeOS 107.0.5304.110 | Google社は、ChromeOSに存在する複数の脆弱性に対するセキュリティアップデートを公開した。

“Stable Channel Update for ChromeOS” |

| 11月11日(金) | F5 Networks社複数製品 | F5 Networks社は、11月11日及び16日に複数製品に存在する複数の脆弱性に対するセキュリティアップデートを公開した。

“K13325942: Appliance mode iControl REST vulnerability CVE-2022-41800” “K94221585: iControl SOAP vulnerability CVE-2022-41622” |

| 11月14日(月) | Moodle 4.0.5、3.11.11、3.9.18 | Moodleに存在する複数の脆弱性に対するセキュリティアップデートが公開された。

“Moodle 3.9.18” “Moodle 3.11.11” “Moodle 4.0.5” |

| 11月15日(火) | Samba 4.17.3、4.16.7、4.15.12 | Samba開発チームは、Sambaに存在する脆弱性に対するセキュリティアップデートを公開した。

“Samba 4.17.3 Available for Download” “Samba 4.16.7 Available for Download” “Samba 4.15.12 Available for Download” |

| 11月15日(火) | Mozilla複数製品 | Mozillaは、11月15日及び30日に、Firefox及びThunderbirdに存在する複数の脆弱性に対するセキュリティアップデートを公開した。

“Security Vulnerabilities fixed in Firefox 107” “Security Vulnerabilities fixed in Firefox ESR 102.5” “Security Vulnerabilities fixed in Thunderbird 102.5” “Security Vulnerabilities fixed in Thunderbird 102.5.1” |

| 11月15日(火) | Veritas社複数製品 | Veritas Technologies社は、11月15日及び30日に複数製品に存在する脆弱性に対するセキュリティアップデートを公開した。

“VTS22-015: Hotfix for Security Advisory Impacting NetBackup Java Admin Console” “VTS22-019: Hotfix for Security Advisory Impacting NetBackup Flex Scale and Access Appliance” |

| 11月16日(水) | Movable Type 7 r.5401、6.8.8

Movable Type Premium 1.54 |

シックス・アパート株式会社は、Movable Typeに存在する複数の脆弱性に対するセキュリティアップデートを公開した。

「[重要] Movable Type 7 r.5401 / Movable Type 6.8.8 / Movable Type Premium 1.54 の提供開始(セキュリティアップデート)と Movable Type 8 についてのお知らせ」 |

| 11月16日(水) | Atlassian Crowd 5.0.3、4.4.4 | Atlassian社は、Crowdに存在するパスワード チェック迂回の脆弱性に対するセキュリティアップデートを公開した。

「Crowd のセキュリティ勧告 (2022 年 11 月)」 |

| 11月22日(火) | Aruba EdgeConnect Enterprise ECOS 9.2.2.0、9.1.4.0、 9.0.8.0、8.3.8.0 |

Aruba Networks社は、Aruba EdgeConnect Enterprise ECOSに存在する脆弱性に対するセキュリティアップデートを公開した。

“Multiple Vulnerabilities in Aruba EdgeConnect Enterprise” |

| 11月29日(火) | VLC media player 3.0.18 | VideoLANは、VLC media playerに存在する脆弱性に対するセキュリティアップデートを公開した。

“Security Bulletin VLC 3.0.18” |

おわりに

この観測レポートは、いまインターネットで起こっている攻撃などの状況をまとめて提示することで、読者の皆様がより良い対策を実施できることを目的としてまとめて公開しています。一部の攻撃について、特にお客様を特定できてしまうような情報については除外してまとめていますが、本レポートに記載の内容は多くのお客様における傾向から作成しています。対策の推進にご活用いただければ幸いです。

Notes:

- [1] JPCERTコーディネーションセンター, ‘マルウェアEmotetの感染再拡大に関する注意喚起‘, 2022/11/4更新 ↩

- [2] CERT/CC, ‘Multiple race conditions due to TOCTOU flaws in various UEFI Implementations‘, 2022/11/6更新 ↩

- [3] 経済産業省, ‘過去の経済産業省委託事業「コンテンツ緊急電子化事業」のURLを用いたサイトに御注意ください!‘, 2022/11/18更新 ↩