本レポートでは、2026年2月中に発生した観測情報と事案についてまとめています。

目次

DDoS攻撃の観測情報

本項では、IIJサービスやバックボーンなどでIIJが対処したDDoS攻撃のうち、IIJ DDoSプロテクションサービスで検出した当月中の攻撃を取りまとめました。

攻撃の検出件数

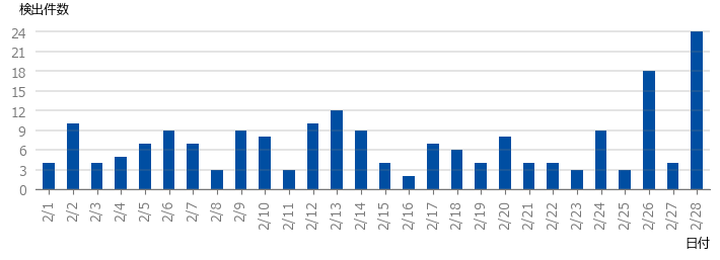

対象期間において、DDoS攻撃の検出件数を以下に示します。

今回の対象期間で検出したDDoS攻撃の総攻撃検出件数は200件であり、1日あたりの平均件数は7.14件でした。期間中に観測された最も規模の大きな攻撃では、最大で約149万ppsのパケットによって14.03Gbpsの通信が発生しました。この攻撃は主にTCP ACK Floodでした。また、当月最も長く継続した攻撃は43分にわたるもので、最大で70.81Mbpsの通信が発生しました。この攻撃は主にTCP SYN Floodでした。

不正アクセス通信の観測情報

本項では、IIJサービスで検出した当月中の不正アクセス通信を取りまとめました。

IPS機器における攻撃検出

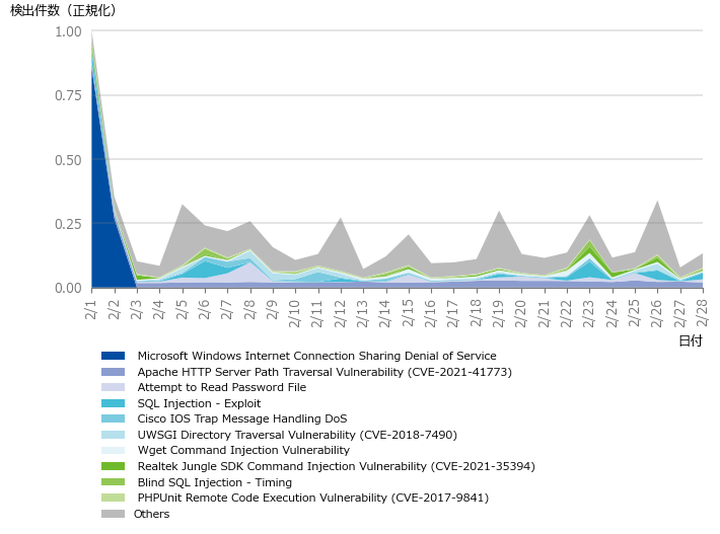

対象期間における、正規化した攻撃検出件数と攻撃種別トップ10の割合を以下に示します。攻撃検出件数の正規化は、対象期間において最も多く攻撃を検出した日付の件数を1としています。

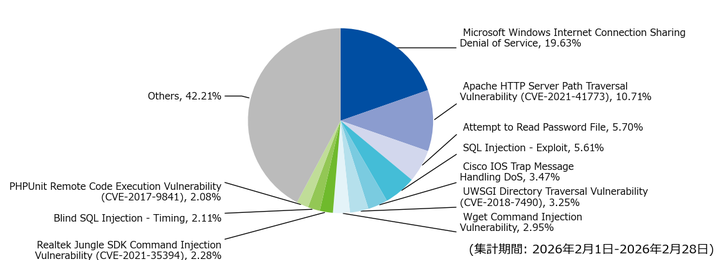

対象期間に最も多く検出したのはMicrosoft Windows Internet Connection Sharing Denial of Serviceで、全体の19.63%を占めていました。当該シグネチャの検知は月初の1日及び2日に集中しており、この傾向は2025年10月から継続しています。内容はこれまでと同様に、WindowsのInternet Connection Sharingサービスの不備を悪用し、サービス拒否(DoS)状態を引き起こすことを狙った通信を観測しています。

2番目に多く検出したのはApache HTTP Server Path Traversal Vulnerability (CVE-2021-41773)で、全体に占める割合は10.71%でした。当該シグネチャでは、前月に引き続きマイニングマルウェアであるRedTailへの感染を狙った通信が観測されました。

10番目に多く検出したのは、PHPUnit Remote Code Execution Vulnerability (CVE-2017-9841)で、全体の2.08%を占めていました。前月には、当該シグネチャによる検出が増加し、2022年5月以来3年8ヵ月ぶりに10位以内にランクインしていました。当月に入ってもPHPUnitの脆弱性1の有無を確認するスキャン通信として検出が継続しています。

マルウェア脅威の観測情報

本項では、IIJサービスで検出した当月中のマルウェア脅威を取りまとめました。

Webアクセス時における脅威検出

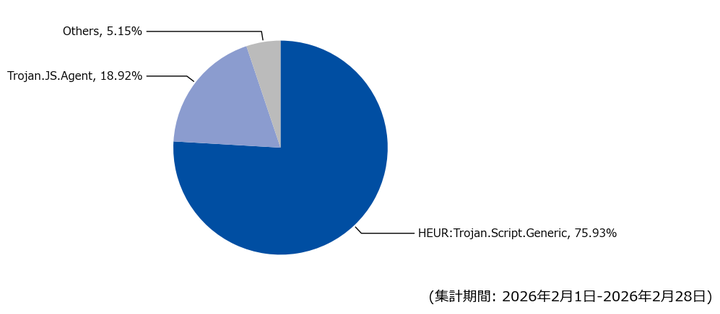

対象期間において、Webアクセス時に検出した脅威種別の割合を以下に示します。

対象期間に最も多く検出したのはHEUR:Trojan.Script.Genericで75.93%を占めていました。当該シグネチャでは前月に引き続き、JSON形式に変換した閲覧中のページURLや時刻、User-Agent、識別子と思われる文字列を外部へ送信するJavaScriptファイルを多く検出しています。利用されているドメインの傾向についても変化は無く「windows.com」の文字列が含まれるものが多くを占めていました。更に、当該JavaScriptを読み込むWebサイトが100以上存在することを確認しました。

2番目に多く検知したのはTrojan.JS.Agentで全体の18.92%を占めていました。当月の検知はすべて同様のJavaScriptファイルを検知しており、外部サイトのPHPファイルから取得されるJavaScriptファイルを実行するものでした。調査時点では外部サイトにはアクセスできず、読み込まれるJavaScriptファイルの内容を確認できませんでした。

メール受信時における脅威検出

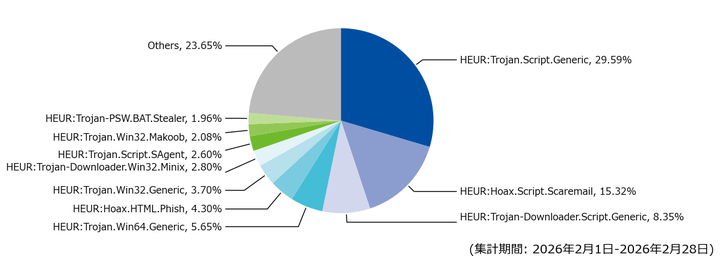

対象期間において、メール受信時に検出した脅威種別の割合を以下に示します。

対象期間中に最も多く検出したシグネチャはHEUR:Trojan.Script.Genericで、全体の29.59%を占めました。当該シグネチャでは、情報窃取型マルウェアのFormBookに感染させることを狙ったファイルの添付を多く検出しています。

2位はHEUR:Hoax.Script.Scaremailで、全体の15.32%を占めました。前月と比較して38.18ポイント減少しており、これは前月に比べて検出数が大きく減ったためです。当月は前月と同様、利用者の姿を録画したとして脅す内容の件名を多く検出しました。

また、当月は前月に引き続き日本語件名のメールにおいてValleyRATに感染させることを狙ったファイルの添付を検出しています(表-1)。なお、以下は情報の一部であり、すべての脅威メールを網羅しているものではない点にご注意ください。

| 件名 | 添付ファイル名 | 感染するマルウェア |

|---|---|---|

| <メールを受信した企業名> | 今日の予定.pdf | ValleyRAT |

セキュリティイベントカレンダー

本項では、日本を中心に世界中で発生したセキュリティに関する出来事を取りまとめました。

| カテゴリ凡例 | |||||

|---|---|---|---|---|---|

| 脅威情報 | 脆弱性情報 | 観測情報 | その他 | ||

| 日付 | カテゴリ | 概要 |

|---|---|---|

| 2月4日(水) | 脆弱性情報 | n8n社は、n8nにおける式のエスケープ処理に脆弱性(CVE-2026-25049)が存在することを公表した。これにより、ワークフローを作成・変更権限を持つ認証済みのユーザが細工された式を利用することで、意図しないシステムコマンドの実行を引き起こす可能性がある。同社は、当該脆弱性が2025年12月に公表された脆弱性であるCVE-2025-68613の修正が不十分であったことに起因すると説明している。

|

| 2月6日(金) | 脆弱性情報 | BeyondTrust社は、リモート管理製品であるBeyondTrust Remote Support及びBeyondTrust Privileged Remote AccessにOSコマンドインジェクションの脆弱性(CVE-2026-1731)が存在することを公表した。この脆弱性により、認証されていないリモートの攻撃者がサイトユーザの権限でOSコマンドを実行することが可能になり、データ流出やサービスの中断などにつながる恐れがあるとのこと。既に悪用も確認されており、2月13日にはKEV Catalogに追加されている。 |

| 2月9日(月) | 脆弱性情報 | Ivanti社は、Ivanti Endpoint ManagerにSQLインジェクションの脆弱性(CVE-2026-1602)と認証バイパスの脆弱性(CVE-2026-1603)が存在することを公表した。CVE-2026-1602は認証された攻撃者によるデータベースからの任意のデータの読み取りを可能にし、CVE-2026-1603は認証されていない攻撃者による認証情報の窃取を可能にするとのこと。

|

| 2月10日(火) | 脆弱性情報 | Microsoft社は、複数のソフトウェアに対する月例セキュリティ更新プログラムを公開した。

|

| 2月10日(火) | 脆弱性情報 | Google社は、2月10日、13日、18日、23日にChromeに存在する複数の脆弱性に対するセキュリティアップデートを公開した。

|

| 2月10日(火) | 脆弱性情報 | Fortinet社は、FortiOSのfnbamdに認証バイパスの脆弱性(CVE-2026-22153)があることを公表した。この脆弱性により、特定のLDAPサーバ構成下において、Agentless VPN及びFSSO policyのLDAP認証を回避される可能性があるとのこと。影響を受けるのはFortiOS 7.6.0から7.6.4までのバージョンであり、7.6.5以上のバージョンへのアップグレードを推奨している。また、回避策としてLDAPサーバにおける未認証バインドの無効化を挙げている。

|

| 2月11日(水) | 脆弱性情報 | Apple社は、2月11日に複数の製品に存在する脆弱性に対するセキュリティアップデートを公開した。

|

| 2月13日(金) | 脆弱性情報 | 株式会社ソリトンシステムズは、ファイル転送アプライアンスであるFileZenにOSコマンドインジェクションの脆弱性(CVE-2026-25108)があることを公表した。影響を受けるのは、FileZenウイルスチェックオプションが有効となっており、かつ攻撃者がFileZen Webサイトにユーザログオンが可能となっている場合である。この脆弱性が悪用されると、ログオン後に細工されたHTTPリクエストを送信することで、任意のOSコマンドが実行される可能性があるとのこと。公表時点で既に悪用も確認されており、2月24日にはKEV Catalogに追加されている。

|

| 2月16日(月) | 脆弱性情報 | Mozillaは、2月16日、24日にFirefox及びThunderbirdに存在する複数の脆弱性を修正したセキュリティアップデートを公開した。

|

| 2月17日(火) | 脆弱性情報 | Dell Technologies社は、仮想マシン向けのリカバリー製品であるDell RecoverPoint for Virtual Machinesにハードコードされた認証情報の脆弱性(CVE-2026-22769)があることを公表した。この脆弱性により、基盤となるオペレーティングシステムへの認証なしでのアクセスやrootレベルの永続化を行うことができる可能性があるとのこと。既に悪用も確認されており、翌18日にはKEV Catalogに追加されている。

|

| 2月24日(火) | 脆弱性情報 | Trend Micro社は、Trend Micro Apex Oneに複数の脆弱性があることを公表した。そのうち、Windows版のApex Oneのマネジメントコンソールにおけるディレクトリトラバーサルの脆弱性(CVE-2025-71210及びCVE-2025-71211)については、脆弱性を悪用されると攻撃者がリモートでコード実行できる可能性があるとのこと。

|

| 2月25日(水) | 脆弱性情報 | エムオーテックス株式会社は、LANSCOPE エンドポイントマネージャー オンプレミス版において、リモートコード実行の脆弱性(CVE-2026-25785)があることを公表した。影響を受けるのはVer.9.4.8.0未満のすべてのバージョンであり、対策済みバージョンへのバージョンアップを推奨している。

|

| 2月25日(水) | 脆弱性情報 | Cisco社は、Cisco Catalyst SD-WAN Controller(旧SD-WAN vSmart)及びCisco Catalyst SD-WAN Manager(旧SD-WAN vManage)にピアリング認証の脆弱性(CVE-2026-20127)があることを公表した。この脆弱性により、リモートの攻撃者が認証をバイパスし、rootとは異なる管理者権限を取得できる可能性があるとのこと。取得した権限を悪用することで、攻撃者はNETCONFにアクセスし、SD-WANファブリックのネットワーク構成を操作可能になるとしている。また、Cisco Talosは当該脆弱性が2023年から実際に悪用されていたことを確認したと報告している。当該脆弱性は同日にKEV Catalogに追加された。

|

| 2月25日(水) | 脆弱性情報 | Juniper Networks社は、PTXシリーズに搭載されているJunos OS Evolvedに重要なリソースに対する不適切な権限の割り当てに起因する脆弱性(CVE-2026-21902)が存在することを公表した。これにより、攻撃者が認証なしでroot権限でのコードの実行を行える可能性があるとのこと。

|

| 2月26日(木) | 脆弱性情報 | Google社は、2月26日、27日にChromeOSに存在する複数の脆弱性に対するセキュリティアップデートを公開した。

|

おわりに

この観測レポートは、いまインターネットで起こっている攻撃などの状況をまとめて提示することで、読者の皆様がより良い対策を実施できることを目的としてまとめて公開しています。一部の攻撃について、特にお客様を特定できてしまうような情報については除外してまとめていますが、本レポートに記載の内容は多くのお客様における傾向から作成しています。対策の推進にご活用いただければ幸いです。

Notes:

- [1] CVE Program, The MITRE Corporation, CVE-2017-9841, 2017/06/27↩