本レポートでは、2026年1月中に発生した観測情報と事案についてまとめています。

目次

DDoS攻撃の観測情報

本項では、IIJサービスやバックボーンなどでIIJが対処したDDoS攻撃のうち、IIJ DDoSプロテクションサービスで検出した当月中の攻撃を取りまとめました。

攻撃の検出件数

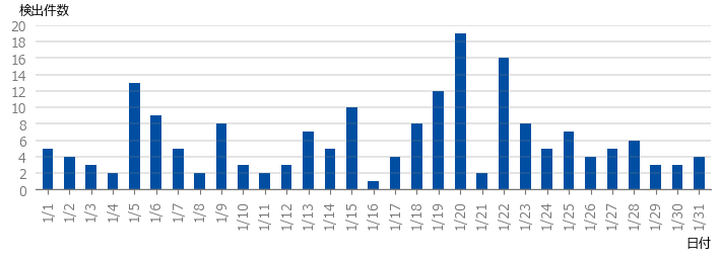

対象期間において、DDoS攻撃の検出件数を以下に示します。

今回の対象期間で検出したDDoS攻撃の総攻撃検出件数は188件であり、1日あたりの平均件数は6.06件でした。期間中に観測された最も規模の大きな攻撃では、最大で約2,250万ppsのパケットによって191.51Gbpsの通信が発生しました。この攻撃は主にTCP ACK Floodでした。また、当月最も長く継続した攻撃は1時間14分にわたるもので、最大で64.02Gbpsの通信が発生しました。この攻撃は主にDNSプロトコルを用いたUDP Amplificationでした。

不正アクセス通信の観測情報

本項では、IIJサービスで検出した当月中の不正アクセス通信を取りまとめました。

IPS機器における攻撃検出

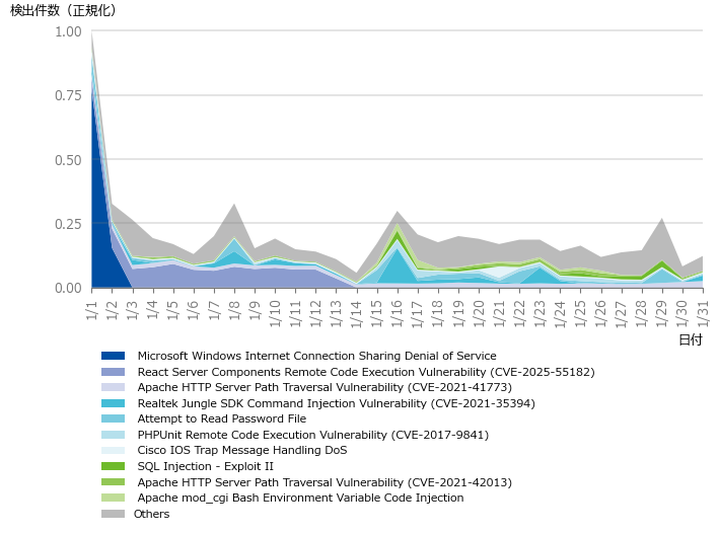

対象期間における、正規化した攻撃検出件数と攻撃種別トップ10の割合を以下に示します。攻撃検出件数の正規化は、対象期間において最も多く攻撃を検出した日付の件数を1としています。

対象期間に最も多く検出したのはMicrosoft Windows Internet Connection Sharing Denial of Serviceで、全体に占める割合は14.48%でした。当該シグネチャは、WindowsのInternet Connection Sharingサービスの不備を悪用し、サービス拒否(DoS)状態を引き起こすことを狙った通信を検出しています。前月と同様、月初の1日と2日に通信が集中して観測されました。

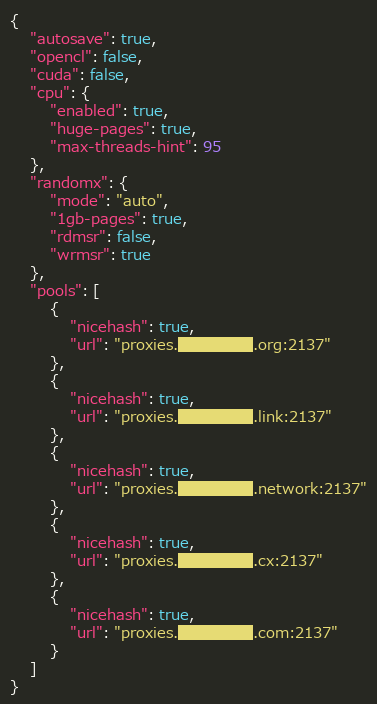

3番目に多く検出したのは、Apache HTTP Server Path Traversal Vulnerability (CVE-2021-41773)で全体の7.49%を占めていました。当該シグネチャではマイニングマルウェアのRedTailに感染させることを狙った通信を観測しており、通信のUser-Agentが「libredtail-http」に設定されている特徴があります。RedTailに感染すると、感染端末上でオープンソースのマイニングツールであるXMRigを用いたマイニングが実行されます。攻撃者は、マイニングプール(共同採掘の仕組み)へ直接接続させず、自らが用意した「マイニングプロキシ」と呼ばれる中継サーバを経由させることがあります。これにより、実際に報酬を受け取るウォレットアドレス(入金用アドレス)を隠蔽できます。当月に確認したXMRigの設定では、サブドメインに「proxies」を含む5つのURLが接続先として指定されていましたが、いずれにもウォレットアドレスの記載がありませんでした(図-4)。マイニングプールへ直接接続する場合はウォレットアドレスが設定内に記載されるため、これらの接続先は攻撃者が運営するマイニングプロキシであると推測されます。

マルウェア脅威の観測情報

本項では、IIJサービスで検出した当月中のマルウェア脅威を取りまとめました。

Webアクセス時における脅威検出

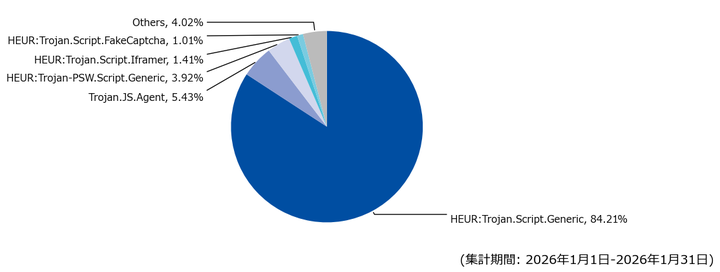

対象期間において、Webアクセス時に検出した脅威種別の割合を以下に示します。

対象期間中に最も多く検出したのはHEUR:Trojan.Script.Genericで、全体の84.21%を占めました。当該シグネチャでは、JSON形式に変換した閲覧中のページURLや時刻、User-Agent、識別子と思われる文字列を外部へ送信するJavaScriptファイルを多く検出しています。ハードコードされた送信先ドメインには、Microsoft社が保持する正規のドメインである「windows.com」の文字列が含まれていましたが、この送信先ドメインは2026年1月上旬に第三者により取得された、Microsoft社とは無関係なドメインであることを確認しています。また、当該JavaScriptファイルではサーバからのレスポンスにURLが含まれている場合に、そのURLへリダイレクトさせる機構を確認しています。これにより、マルウェア感染やフィッシングなど次の攻撃へ誘導することが可能になります。更に、データ送信を開始するタイミングやリダイレクトの頻度を制御する機構も組み込まれており、これらはアンチウイルス製品による自動検知やセキュリティアナリストによる解析の回避を目的としたものと考えられます。

3番目に多く検知したのは、HEUR:Trojan-PSW.Script.Genericで全体の3.92%を占めました。当該シグネチャでは、WebSocketメッセージで受信した任意のコードをブラウザ内で実行するJavaScriptファイルを検出しています。執筆時点では、WebSocketの接続先にアクセスすることができなくなっており、挙動を確認することはできませんでした。

メール受信時における脅威検出

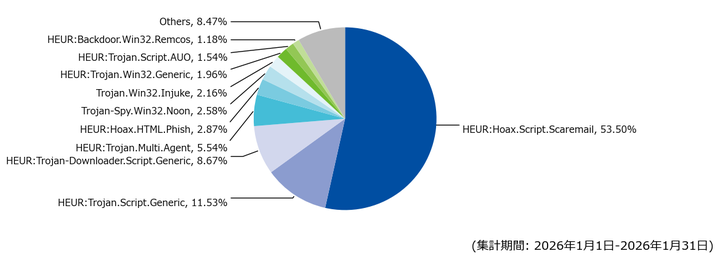

対象期間において、メール受信時に検出した脅威種別の割合を以下に示します。

対象期間中に最も多く検出されたシグネチャはHEUR:Hoax.Script.Scaremailで、全体の53.50%を占めていました。当月は利用者の姿を録画したとして脅す内容の件名を15日から17日にかけて多く検出しており、前月から31.72ポイント増加していました。

4位のHEUR:Trojan.Multi.Agentは前月に検出しておらず、当月大幅に検出数が増加しました。それらの多くは、件名が「Your Document」、添付ファイル名は「Document.zip」のメールでした。添付されたZIPファイルには「Document.doc.lnk」が含まれており、実行することでEXEファイルがダウンロードされ、続いて自動的に実行されます。ダウンロードされるEXEファイルはPhorpiexと呼ばれるマルウェアであり、マルウェア配信やスパムメール送信などを行うボットネットを構築します。

当月観測した日本語件名のメールは以下のとおりです。これらは情報の一部であり、すべての脅威メールを網羅しているものではない点にご注意ください。

| 件名 | 添付ファイル名 | 感染するマルウェア |

|---|---|---|

| <メールを受信した企業名> | 今日の予定.pdf | ValleyRAT |

| 請求書 | 20260113005454.zip | ValleyRAT |

| RFQ転送および御見積依頼の件 | New RFQ260127-U112 and Company Profile.z | Remcos RAT |

| 注文書と会社概要 | PURCHASE ORDER AND COMPANY PROFILE.docx | VIPKeylogger |

日本語件名のメールにてValleyRATへの感染を目的とした攻撃を複数検出しました。添付ファイル名が「今日の予定.pdf」のメールでは、PDFファイル内に正常に装ったURL(見かけ上と実際の通信先が異なる)が記載されており、クリックするとZIPファイルのダウンロードが開始します。ダウンロードしたZIPファイル内に含まれる「今日の予定.EXE」を実行することで最終的にValleyRATに感染します。添付ファイル名が「20260113005454.zip」のメールについてもZIPファイル内のEXEファイルを実行することでValleyRATに感染します。

セキュリティイベントカレンダー

本項では、日本を中心に世界中で発生したセキュリティに関する出来事を取りまとめました。なお、当月の観測レポートより掲載カテゴリを見直し、セキュリティ事件のカテゴリの掲載を終了することとしました。ご了承ください。

| カテゴリ凡例 | |||||

|---|---|---|---|---|---|

| 脅威情報 | 脆弱性情報 | 観測情報 | その他 | ||

| 日付 | カテゴリ | 概要 |

|---|---|---|

| 1月5日(月) | 脆弱性情報 | Google社は、Androidに存在する脆弱性に対するセキュリティアップデートを公開した。

|

| 1月5日(月) | 脆弱性情報 | Google社は、1月5日、16日、27日にChromeOSに存在する複数の脆弱性に対するセキュリティアップデートを公開した。

|

| 1月6日(火) | 脆弱性情報 | n8n社は、1月6日及び7日に重要度がCriticalかつCVSS3.1スコアが最大値の10となる脆弱性(CVE-2026-21877、CVE-2026-21858)があることを公表した。CVE-2026-21858についてはNi8mareと呼称されており、特定のフォームベースのワークフローからサーバ上のファイルにアクセス可能となり、攻撃者へアクセス権を付与したり、システム内の機密情報が参照されることでさらなる侵害につながる可能性があるとのこと。

|

| 1月6日(火) | 脆弱性情報 | Google社は、1月6日、13日、20日、27日にChromeに存在する複数の脆弱性に対するセキュリティアップデートを公開した。

|

| 1月8日(木) | 脆弱性情報 | Trend Micro社は、統合セキュリティ管理製品であるTrend Micro Apex Centralに複数の脆弱性(CVE-2025-69258、CVE-2025-69259、CVE-2025-69260)があることを公表した。CVE-2025-69258は、LoadLibraryEXの脆弱性で、任意のコードを含んだDLLを認証なしで実行ファイルにロードさせることができる。これによりシステム権限でのリモートコード実行が可能になる。また、CVE-2025-69259とCVE-2025-69260は、いずれも認証されていないリモート攻撃者がApex CentralをDoS(サービス拒否)状態にできる脆弱性である。

|

| 1月13日(火) | 脆弱性情報 | Fortinet社は、SIEM製品であるFortiSIEMに認証不要のOSコマンドインジェクションの脆弱性(CVE-2025-64155)があることを公表した。本脆弱性は、製品内で稼働しているphMonitorサービスに存在するものであり、TCPリクエストを細工することで任意のコード実行またはOSコマンドの実行を可能とするとのこと。

|

| 1月13日(火) | 脆弱性情報 | Microsoft社は、複数のソフトウェアに対する月例セキュリティ更新プログラムを公開した。

|

| 1月13日(火) | 脆弱性情報 | Mozillaは、1月13日、27日にFirefox及びThunderbirdに存在する複数の脆弱性を修正したセキュリティアップデートを公開した。

|

| 1月15日(木) | その他 | Internet Security Research Group(ISRG)が運営する認証局Let’s Encryptは、ドメインおよびIPv4/IPv6アドレスを対象とした短期証明書の一般提供を開始した。IPアドレスを含む短期証明書の無償提供は世界初の事例となる。有効期間は160時間(6日16時間)に設定されており、ACMEプロトコルを用いた自動発行・更新による運用を前提としている。

|

| 1月20日(火) | 脆弱性情報 | Open Source Security Mailing Listによる報告で、GNU InetUtilsのtelnetdに、USER環境変数に特定の値を設定して送信することでリモートから認証バイパスが可能となる脆弱性が報告された。当該脆弱性にはCVE-2026-24061が採番されている。

|

| 1月21日(水) | 脆弱性情報 | Oracle社は、四半期ごとの定例セキュリティアップデートであるCritical Patch Updatesを公開した。本アップデートには、同社製品群に存在する多数の脆弱性に対する修正パッチが含まれている。同社は影響を受ける製品に対して速やかにセキュリティパッチを適用することを推奨している。

|

| 1月22日(木) | 脅威情報 | SOCは、7-Zipの非公式Webサイトで公開されている不審なインストーラについて注意喚起を行った。当該の非公式Webサイトではインストーラのダウンロードリンク先がある時点から公式Webサイトから異なるサイトに変更されており、インストーラを実行すると不審なファイル配置やサービス登録が行われSYSTEM権限で実行する動作を行うことを確認している。

|

| 1月27日(火) | 脆弱性情報 | Microsoft社は、Microsoft Officeにセキュリティ機能のバイパスの脆弱性(CVE-2026-21509)があることを公表した。本脆弱性は公表時点で既に悪用が確認されており、同日にKEV Catalogにも追加されている。

|

| 1月27日(火) | 脆弱性情報 | Fortinet社は、FortiOS、FortiManager、FortiAnalyzer、FortiProxy、FortiWebに、同社クラウドサービスであるFortiCloudへのSSOログイン認証をバイパスする脆弱性(CVE-2026-24858)があることを公表した。当該脆弱性は公表時点で悪用が確認されており、攻撃者はSSO認証後にローカルの管理者アカウントの作成を行うことが確認されているため、予期していない管理者アカウントがエントリされていないか確認することを推奨している。

|

| 1月29日(木) | 脆弱性情報 | Ivanti社は、Ivanti Endpoint Manager Mobile(EPMM)にコードインジェクションの脆弱性(CVE-2026-1281、CVE-2026-1340)があることを公表した。いずれも認証なしでのリモートコード実行を可能にするとのこと。また、公表時点で本脆弱性の悪用が確認されており、CVE-2026-1281については、同日にKEV Catalogにも追加されている。

|

| 1月29日(木) | その他 | Microsoft社は、現在非推奨となっているNTLM認証を、3段階のフェーズを経て既定で無効化することを公表した。公表時点ではフェーズ1に位置しており、NTLMの監査機能を通じてNTLM認証を使用したデバイス、ユーザ、フォールバック等によるNTLMを使用した理由を把握出来る状態にある。フェーズ2ではNTLMを廃止する際に生じる問題を解決するソリューションが提供される見込みである。次期Windows Server及びWindows Clientリリースがフェーズ3に該当し、この段階でNTLMは既定で無効化されるとのこと。

|

おわりに

この観測レポートは、いまインターネットで起こっている攻撃などの状況をまとめて提示することで、読者の皆様がより良い対策を実施できることを目的としてまとめて公開しています。一部の攻撃について、特にお客様を特定できてしまうような情報については除外してまとめていますが、本レポートに記載の内容は多くのお客様における傾向から作成しています。対策の推進にご活用いただければ幸いです。