- 2020年6月観測レポートサマリ

- DDoS攻撃の観測情報

- IIJマネージドセキュリティサービスの観測情報

- Web/メールのマルウェア脅威の観測情報

- セキュリティインシデントカレンダー

- ソフトウェアリリース情報

2020年6月観測レポートサマリ

本レポートでは、2020年6月中に発生した観測情報と事案についてまとめています。

当月は1日あたりのDDoS攻撃件数、最大規模ともに先月に比べて増加しました。また、攻撃の最長時間も大きく増加し、攻撃には引き続きUDP Amplificationが使用されています。

IPS/IDSにおいて検出したインターネットからの攻撃について、Mirai亜種によるルータに対する攻撃が全体の約5割を占めていました。また、先月に引き続きパストラバーサルを用いたパスワードファイルへのアクセス試行も多く観測されています。

Webサイト閲覧時における検出では、先月に引き続きWebサイトの改ざんによって埋め込まれたJavaScriptを多く検出していました。この他に、JavaScriptファイルの読み込みとiframeタグにより別のサイトを読み込む処理が埋め込まれたJPGファイルも検出していました。メールではMicrosoft Officeファイルを用いた攻撃は大幅に減少し、実行ファイルが含まれたisoファイルもしくは7zファイルを用いたAgent Teslaへの感染を狙ったメールを多く検出しています。

DDoS攻撃の観測情報

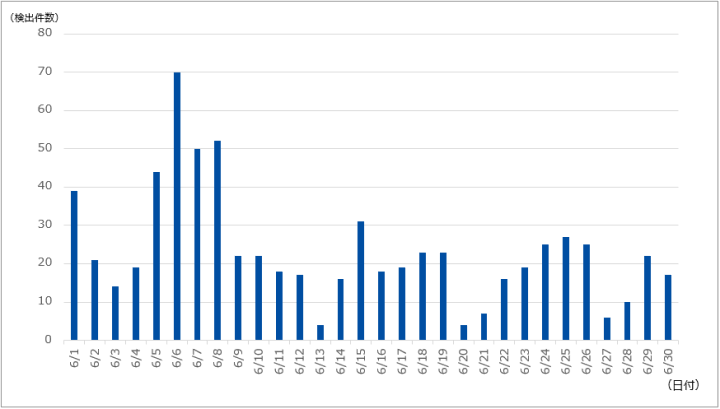

本項では、IIJマネージドセキュリティサービスやバックボーンなどでIIJが対処したDDoS攻撃のうち、IIJ DDoSプロテクションサービスで検出した当月中の攻撃を取りまとめました。ただし、規模の大小や期間などから、攻撃先が特定可能な事案についてはこの集計から除いています。

攻撃の検出件数

以下に今回の対象期間で検出した、DDoS攻撃の検出件数を示します。

今回の対象期間で検出したDDoS攻撃の総攻撃検出件数は700件であり、1日あたりの平均件数は23.33件でした。期間中に観測された最も規模の大きな攻撃では、最大で約824万ppsのパケットによって21.42Gbpsの通信が発生しました。この攻撃は主にSSDPプロトコルを用いたUDP Amplificationでした。当月最も長く継続した攻撃もこの通信であり、およそ1時間19分にわたって攻撃が継続しました。

IIJマネージドセキュリティサービスの観測情報

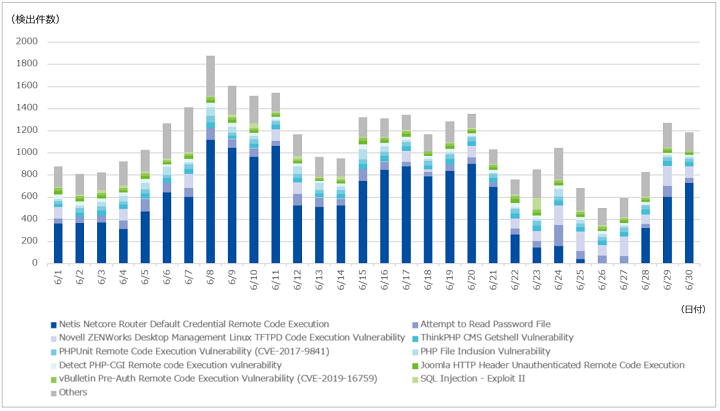

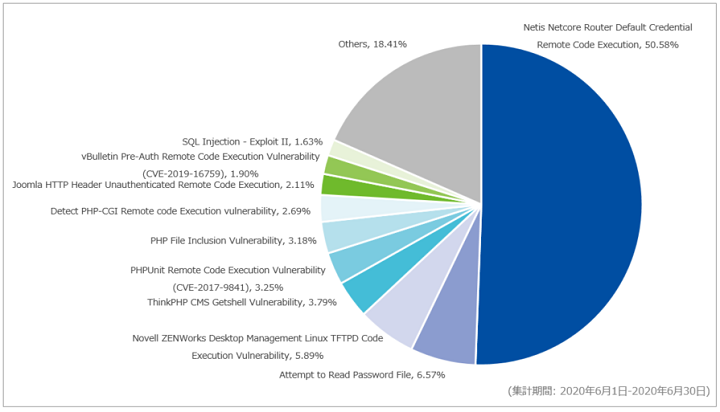

以下に、今回の対象期間に検出した1サイトあたりの攻撃検出件数(図-2)と攻撃種別トップ10の割合(図-3)を示します。

当月も先月に引き続きNetis Netcore Router Default Credential Remote Code Executionを最も多く観測しています。当月は先月と比べて3.86ポイント減少しており、全体の50.58%を占めていました。また、検出した通信は先月と同様で、外部のマルウェア配布サーバからスクリプトをダウンロードし実行するものでした。スクリプトの大半は、Gafgyt亜種のダウンローダであることを確認しています。

次点で、Attempt to Read Password Fileを多く観測しており、全体の6.57%を占めています。2番目に多く観測するのは先月に引き続いてのことです。当該シグネチャは、パストラバーサルという手法を用いて対象ホストのパスワードファイル(例:/etc/passwd ファイル)を読み取る通信を検出するシグネチャです。当月は71か国の送信元から通信を検出しています。

Web/メールのマルウェア脅威の観測情報

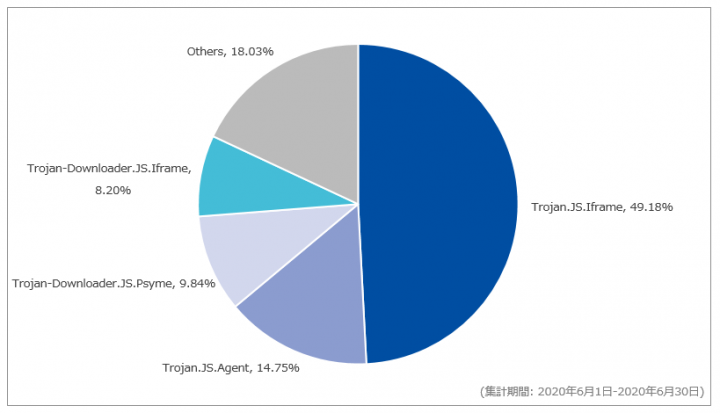

Webアクセス時におけるマルウェア検出

以下に、今回の対象期間において、Webアクセス時に検出したマルウェア種別の割合を示します。一部の攻撃について、お客様を特定できてしまう情報を除外してまとめた結果、当月は検出内容のトップ4のみのグラフとなっています。

対象期間中はTrojan.JS.Iframeを最も多く検出しており、全体の49.18%を占めていました。次点では、Trojan.JS.Agentを検出しており、全体の14.75%を占めています。これらのシグネチャでは、先月と同様にサイトの改ざんにより埋め込まれたJavaScriptを多く観測しています。Trojan.JS.Iframeでは、画像ファイル形式の1つであるJPGファイルを検出しました。検出したJPGファイルの末尾には、scriptタグによるJavaScriptファイルの読み込みとiframeタグにより別のサイトを読み込む処理が含まれていました。

また、Trojan-Downloader.JS.Psymeでは、ダイナミックDNSによるドメイン名を用いたサイトを検知していました。Trojan-Downloader.JS.Iframeでは、正規サイトの改ざんによりアクセス時にランダムで広告サイトなどへリダイレクトするJavaScriptを検出していました。

メール受信時におけるマルウェア検出

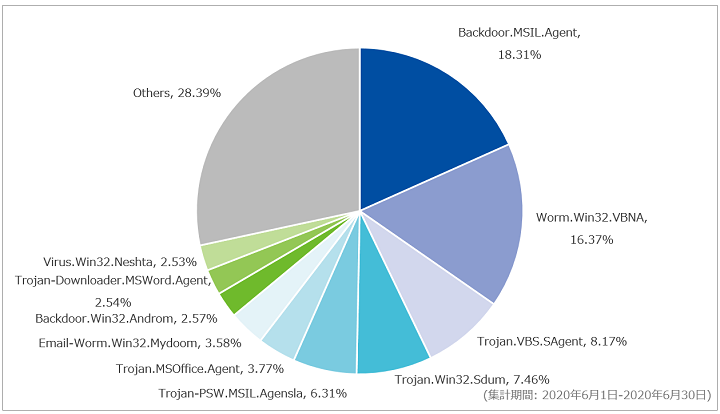

以下に対象期間における、メール受信時に検出したマルウェア種別の割合を示します。

対象期間中に最も多く検出したマルウェアはBackdoor.MSIL.Agentで、全体の18.31%を占めていました。次点で多かったのは、Worm.Win32.VBNAで、全体の16.37%を占めていました。どちらのシグネチャも、情報窃取型マルウェアであるAgent Teslaへの感染を狙ったメールを多く検出しています。これらのメールの添付ファイルは、isoファイルもしくは7zファイルであり、その中にAgent Teslaに感染させる実行ファイルが含まれていました。また件名として、Backdoor.MSIL.Agentでは「URGENT PURCHASE ORDER AND INQUIRY」、Worm.Win32.VBNAでは「送金通知書」など荷物や金銭の取引に関するものが用いられていました。

以下に、対象期間においてSOCで検出した、件名が日本語で脅威を含むメールに関する情報を示します。なお、以下は主要なものであり、全ての不審なメールを網羅しているわけではない点にご注意ください。

| 日付 | 件名 | 添付ファイル名 | 感染するマルウェア |

|---|---|---|---|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

当月は件名が日本語で脅威を含むメールにおいて、Agent Teslaへの感染を狙ったメールを多く観測しています。添付ファイルはいずれも7zファイルでAgent Teslaに感染させる実行ファイルが含まれています。また、6月23日には情報窃取型マルウェアであるFormBookへの感染を狙ったメールも観測しており、添付されたrarファイルにはFormBookに感染させる実行ファイルが含まれていました。

セキュリティインシデントカレンダー

当月発生した主要なインシデントを記載します。「ソフトウェアのリリース」を主題とするイベントは別表として掲載しています。ただし、そのソフトウェアに関するインシデントがあった場合は、インシデントとして掲載しています。

| カテゴリ凡例 | |||||

|---|---|---|---|---|---|

| セキュリティ事件 | 脅威情報 | 脆弱性情報 | セキュリティ技術 | 観測情報 | その他 |

| 日付 | カテゴリ | 概要 |

|---|---|---|

| 6月2日(火) | 脆弱性情報 | CERT/CCは、IPトンネリングのプロトコルであるIP-in-IP (IP Encapsulation within IP) に、悪意のある第三者によって任意の宛先にパケットが転送される可能性がある脆弱性が存在することを発表した。なお、本脆弱性はPoC(概念実証コード)が公開されている。 |

| 6月3日(水) | セキュリティ事件 | インターネット関連事業会社が運営するドメイン登録サービスにおいて、顧客の管理画面に対し第三者による不正アクセスが行われ、顧客の会員情報が不正に書き換えられたことが公表された。不正アクセスの影響により、一部ドメイン名の登録情報が書き換えられ、ドメイン名のハイジャックが行われていたとのこと。 |

| 6月9日(火) | セキュリティ事件 | 自動車製造・販売会社が第三者によるサイバー攻撃を受け、工場稼働に影響のあるシステム障害が発生したと報じられた。 |

| 6月12日(金) | セキュリティ事件 | 一般財団法人が管理するポータルサイトにおいて、第三者による不正アクセスを受け、同サイト関係者の個人情報が第三者によって取得されたことを公表した。なお、同法人によると、脆弱性診断テストの過程で同サイトへアクセスが可能となる脆弱性を発見し、ログ解析により同不正アクセスが行われていたことが発覚したとのこと。 |

| 6月15日(月) | セキュリティ事件 | 写真用品店は、同店の運営する通販サイトがパスワードリスト型攻撃による不正アクセスを受け、一部会員の顧客情報が第三者により閲覧された可能性があることを公表した。 |

| 6月16日(火) | 脆弱性情報 | 海外のセキュリティ企業は、数多くのloT機器に影響を及ぼす可能性のある19件の脆弱性を総称した「Ripple20」を公表した。 |

| 6月18日(木) | その他 | Google社は、セキュリティスキャンツール「Tsunami」を公開した。 |

| 6月18日(木) | その他 | NTT東日本及びNTT西日本は、個人情報保護に関する社会的意識の高まりなどの環境変化によりハローページの配布数及び掲載数が大きく減少していることを理由に、2021年10月以降に発行及び配布するハローページ最終版をもって、ハローページ発行及び配布を終了することを公表した。 |

| 6月29日(月) | セキュリティ事件 | 総合電機メーカは、同社の海外グループ会社において、メールアカウントに対して外部からの不正アクセスを受け、約800名に対してウイルスメールが送信されたことを公表した。 |

| 6月30日(火) | セキュリティ事件 | 電気通信事業者は、設備移行時のデータ設定の誤りにより、一部エリアにおける電話サービスの故障が発生したことを公表した。これにより顧客における新規着信不可及び誤着信が発生したとのこと。 |

ソフトウェアリリース情報

ここでは、不具合や脆弱性などの修正が行われたソフトウェアのリリース情報について示します。

| 日付 | ソフトウェア | 概要 |

|---|---|---|

| 6月1日(月) | Android | Google社は、同社が提供するAndroidにおける6月の月例セキュリティ情報を公開した。

“Android Security Bulletin—June 2020” |

| 6月1日(月) | Apple複数製品 | Apple社は、同社が提供する複数製品の脆弱性に対するセキュリティアップデートを公開した。

“About the security content of macOS Catalina 10.15.5 Supplemental Update, Security Update 2020-003 High Sierra” “About the security content of tvOS 13.4.6” “About the security content of watchOS 6.2.6” “About the security content of iOS 13.5.1 and iPadOS 13.5.1” |

| 6月2日(火) | Mozilla複数製品 | Mozillaは、Firefox、Firefox ESR及びThunderbirdに存在する脆弱性に対するセキュリティアップデートを公開した。

“Mozilla Foundation Security Advisory 2020-20” “Mozilla Foundation Security Advisory 2020-21” “Mozilla Foundation Security Advisory 2020-22” |

| 6月3日(水) | Chrome 83.0.4103.97 | Google社は、Google Chromeに存在する複数の脆弱性に対するセキュリティアップデートを公開した。

“Stable Channel Update for Desktop” |

| 6月3日(水) | Cisco複数製品 | Cisco Systems社は、同社が提供する複数製品の脆弱性に対するセキュリティアップデートを公開した。

“Cisco IOx for IOS XE Software Privilege Escalation Vulnerability” “Cisco IOS Software for Cisco Industrial Routers Virtual Device Server Inter-VM Channel Command Injection Vulnerability” “Cisco IOS Software for Cisco Industrial Routers Arbitrary Code Execution Vulnerabilities” |

| 6月4日(木) | Microsoft Edge 83.0.478.45(Chromiumベース) | Microsoft社は、同社が提供するChromiumベースのMicrosoft Edgeに存在する複数の脆弱性に対するセキュリティアップデートを公開した。

“Release notes for Microsoft Edge Security Updates” “ADV200002 | Chromium Security Updates for Microsoft Edge (Chromium-Based)” |

| 6月9日(火) | Microsoft製品複数 | Microsoft社は、同社が提供する複数のソフトウェアに対する6月の月例セキュリティ更新プログラムを公開した。

「2020 年 6 月のセキュリティ更新プログラム」 「2020 年 6 月のセキュリティ更新プログラム (月例)」 |

| 6月9日(火) | Adobe複数製品 | Adobe社は、同社が提供する複数製品に存在する脆弱性に対するセキュリティアップデートを公開した。

“Security Bulletin for Adobe Flash Player | APSB20-30” “Security updates available for Adobe Experience Manager | APSB20-31” “Security Updates Available for Adobe Framemaker | APSB20-32” |

| 6月9日(火) | VMware複数製品 | VMware社は、同社が提供する複数製品に存在する脆弱性に対するセキュリティアップデートを公開した。

“VMSA-2020-0012” “VMSA-2020-0013” |

| 6月10日(水) | WordPress 5.4.2 | WordPress Foundationは、同社が提供するWordPressに存在する複数の脆弱性に対するセキュリティアップデートを公開した。

“WordPress 5.4.2 Security and Maintenance Release” |

| 6月15日(月) | Chrome 83.0.4103.106 | Google社は、Google Chromeに存在する複数の脆弱性に対するセキュリティアップデートを公開した。

“Stable Channel Update for Desktop” |

| 6月16日(火) | Adobe複数製品 | Adobe社は、同社が提供する複数製品に存在する脆弱性に対するセキュリティアップデートを公開した。

“Security updates available for Adobe Campaign Classic | APSB19-34” “Security Updates Available for Adobe After Effects | APSB20-35” “Security Updates Available for Adobe Illustrator | APSB20-37” “Security Updates Available for Adobe Premiere Pro | APSB20-38” “Security Updates Available for Adobe Premiere Rush | APSB20-39” “Security Updates Available for Adobe Audition | APSB20-40” |

| 6月17日(水) | Microsoft Edge 83.0.478.54(Chromiumベース) |

Microsoft社は、同社が提供するChromiumベースのMicrosoft Edgeに存在する複数の脆弱性に対するセキュリティアップデートを公開した。

“Release notes for Microsoft Edge Security Updates” “ADV200002 | Chromium Security Updates for Microsoft Edge (Chromium-Based)” |

| 6月17日(水) | BIND 9 | ISCは、BIND 9の脆弱性を修正するセキュリティアップデートを公開した。

“CVE-2020-8618: A buffer boundary check assertion in rdataset.c can fail incorrectly during zone transfer” “CVE-2020-8619: An asterisk character in an empty non-terminal can cause an assertion failure in rbtdb.c” |

| 6月17日(水) | Drupal 7.72、8.8.8、8.9.1、9.0.1 | Drupalは、Drupal 7.x、8.8.x、及び8.9.x、9.0.xに存在する脆弱性に対するセキュリティアップデートを公開した。

“Drupal core – Critical – Cross Site Request Forgery – SA-CORE-2020-004” “Drupal core – Critical – Arbitrary PHP code execution – SA-CORE-2020-005” |

| 6月17日(水) | EC-CUBE 3.0.0~3.0.18、4.0.0~4.0.3 | イーシーキューブ社は、EC-CUBEに存在する脆弱性に対するセキュリティアップデートを公開した。

「EC-CUBE 3.0系/4.0系 1件の脆弱性の修正についてのお知らせ(2020/06/17)」 |

| 6月18日(木) | Apache Spark 3.0.0 | Apache Software Foundationは、Apache Sparkに対するセキュリティアップデートを公開した。

“CVE-2020-9480: Apache Spark RCE vulnerability in auth-enabled standalone master” “Spark Release 3.0.0” |

| 6月18日(木) | Netgear複数製品 | NETGEAR社は、同社が提供する複数製品に存在する脆弱性に対するセキュリティアップデートを公開した。

“Security Advisory for Multiple Vulnerabilities on Some Routers, Mobile Routers, Modems, Gateways, and Extenders” |

| 6月22日(月) | Chrome 83.0.4103.116 | Google社は、Google Chromeに存在する複数の脆弱性に対するセキュリティアップデートを公開した。

“Stable Channel Update for Desktop” |

| 6月22日(月) | Magento Commerce 1 Magento Open Source 1 |

Adobe社は、Magentoに存在する脆弱性に対するセキュリティアップデートを公開した。

“Security Updates Available for Magento | APSB20-41” |

| 6月23日(火) | VMware 複数製品 |

VMware社は、同社が提供する複数製品に存在する脆弱性に対するセキュリティアップデートを公開した。

“VMSA-2020-0015.1” |

| 6月24日(水) | Microsoft Edge 83.0.478.56 (Chromiumベース) |

Microsoft社は、同社が提供するChromiumベースのMicrosoft Edgeに存在する複数の脆弱性に対するセキュリティアップデートを公開した。

“ADV200002 | Chromium Security Updates for Microsoft Edge (Chromium-Based)” |

| 6月29日(月) | PAN-OS 9.1.3PAN-OS 9.0.9PAN-OS 8.1.15 | Palo Alto Networks社は、PAN-OSに存在する脆弱性に対するセキュリティアップデートを公開した。

“CVE-2020-2021 PAN-OS: Authentication Bypass in SAML Authentication” |

| 6月30日(火) | Mozilla複数製品 | Mozillaは、Firefox、Firefox ESR及びThunderbirdに存在する脆弱性に対するセキュリティアップデートを公開した。

“Mozilla Foundation Security Advisory 2020-24” “Mozilla Foundation Security Advisory 2020-25” “Mozilla Foundation Security Advisory 2020-26” |

おわりに

この観測レポートは、いまインターネットで起こっている攻撃などの状況をまとめて提示することで、読者の皆様がより良い対策を実施できることを目的としてまとめて公開しています。一部の攻撃について、特にお客様を特定できてしまうような情報については除外してまとめていますが、本レポートに記載の内容は多くのお客様における傾向から作成しています。対策の推進にご活用いただければ幸いです。

記事内容の一部に誤りがありましたので、2020年8月4日に正しい記載に改めました。お詫びして訂正いたします。

誤)当月は1日あたりのDDoS攻撃件数は大きく減少しましたが、攻撃の最大規模は先月より大きくなり、最長時間を記録した攻撃も最大規模のものと同様となりました。攻撃には引き続きUDP Amplificationが使用されています。

正)当月は1日あたりのDDoS攻撃件数、最大規模ともに先月に比べて増加しました。また、攻撃の最長時間も大きく増加し、攻撃には引き続きUDP Amplificationが使用されています。