- 2020年7月観測レポートサマリ

- DDoS攻撃の観測情報

- IIJマネージドセキュリティサービスの観測情報

- Web/メールのマルウェア脅威の観測情報

- セキュリティインシデントカレンダー

- ソフトウェアリリース情報

2020年7月観測レポートサマリ

本レポートでは、2020年7月中に発生した観測情報と事案についてまとめています。

当月は1日あたりのDDoS攻撃件数、最大規模、継続時間ともに先月に比べて大きく減少しました。攻撃には引き続きUDP Amplificationが使用されています。

IPS/IDSにおいて検出したインターネットからの攻撃について、当月もルータに対する攻撃が最も多く観測されましたが、先月と比較すると減少しました。また、パスワードファイルへのアクセス試行やPHPプログラムの実行を試みる通信も多く観測されています。

Webサイト閲覧時における検出では、不正なアプリケーションのダウンロードページやフィッシングページへ誘導するJavaScriptを多く検出していました。また、7月21日以降はEmotetをダウンロードするMicrosoft Word 97-2003(doc)形式ファイルも多く検出していました。メールにおいてもEmotetに感染させるdocファイルを添付したメールを検出したものが大半であり、7月28日以降に観測数が急増しています。当月もAgent Teslaへの感染を狙ったメールを観測しています。

DDoS攻撃の観測情報

本項では、IIJマネージドセキュリティサービスやバックボーンなどでIIJが対処したDDoS攻撃のうち、IIJ DDoSプロテクションサービスで検出した当月中の攻撃を取りまとめました。ただし、規模の大小や期間などから、攻撃先が特定可能な事案についてはこの集計から除いています。

攻撃の検出件数

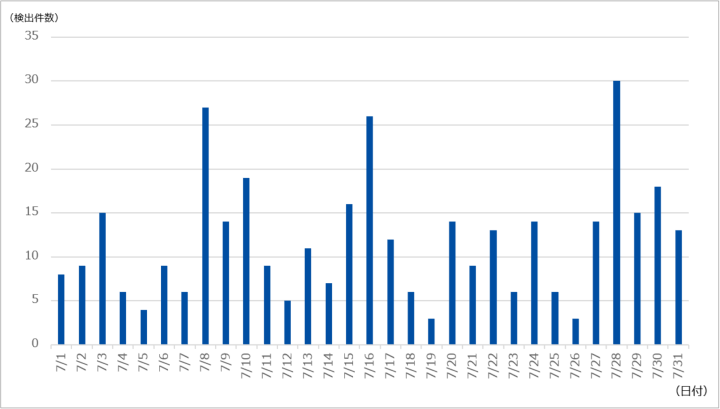

以下に今回の対象期間で検出した、DDoS攻撃の検出件数を示します。

今回の対象期間で検出したDDoS攻撃の総攻撃検出件数は367件であり、1日あたりの平均件数は11.84件でした。期間中に観測された最も規模の大きな攻撃では、最大で約93万ppsのパケットによって3.34Gbpsの通信が発生しました。この攻撃は主にNTPプロトコルを用いたUDP Amplificationでした。当月最も長く継続した攻撃もこの通信であり、およそ29分にわたって攻撃が継続しました。

IIJマネージドセキュリティサービスの観測情報

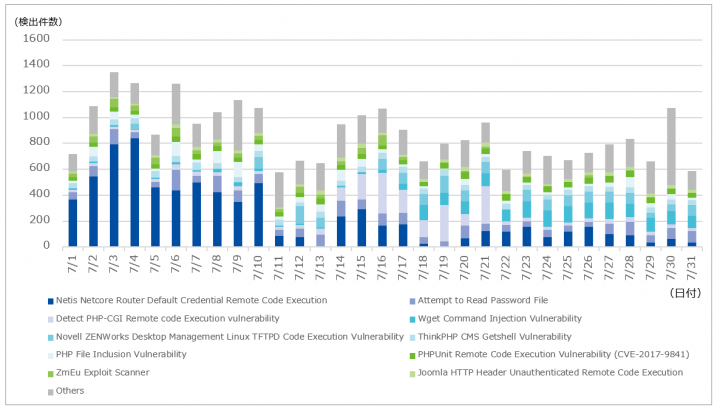

以下に、今回の対象期間に検出した1サイトあたりの攻撃検出件数(図-2)と攻撃種別トップ10の割合(図-3)を示します。

当月も先月に引き続きNetis Netcore Router Default Credential Remote Code Executionを最も多く観測しています。当月は先月と比べて23.39ポイント減少しており、全体の27.19%を占めていました。本シグネチャによる検出数自体が減少しているため、全体における本シグネチャの検出割合が減少しています。検出した通信は先月と同様で、外部のマルウェア配布サーバからスクリプトをダウンロードし実行するものでした。スクリプトの大半は、Gafgyt亜種のダウンローダであることを確認しています。

次点では、先月に引き続きAttempt to Read Password Fileを多く観測していました。全体の8.53%を占めており、先月と比べて1.96ポイント増加しています。検出した通信は先月と同様、/etc/passwdなどのパスワードファイルの読み取りを試みる通信が大半を占めています。また、Detect PHP-CGI Remote code Execution vulnerabilityでは、ハッシュ値を計算させるPHPプログラムの実行を試みる通信を多く検出していました。本通信は、応答結果がPHPプログラムの実行により得られる意図したハッシュ値であるかを確認することで、当該ホストにおいてリモートから任意のコード実行が可能であるか判断するものであったと考えられます。

Web/メールのマルウェア脅威の観測情報

Webアクセス時におけるマルウェア検出

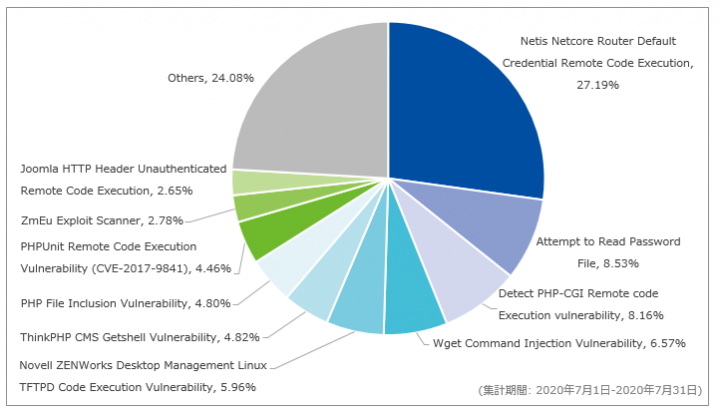

以下に、今回の対象期間において、Webアクセス時に検出したマルウェア種別の割合を示します。一部の攻撃について、対象となったお客様を特定できてしまう情報を除外してまとめた結果、当月は検出内容のトップ3のみのグラフとなっています。

対象期間中はTrojan-Downloader.JS.Psymeを最も多く検出しており、全体の70.18%を占めていました。当該シグネチャではUser-Agentを確認して、Android端末の場合は不正なアプリケーションのダウンロードを求めるページへ誘導し、iOS端末の場合はフィッシングページへ誘導するJavaScriptを検出していました。JavaScriptをホストしているドメインなどの情報から、宅配業者をかたる偽のSMSを受信した後にそのSMSに記載されたURLへアクセスしたことにより検出されたものと推測されます。

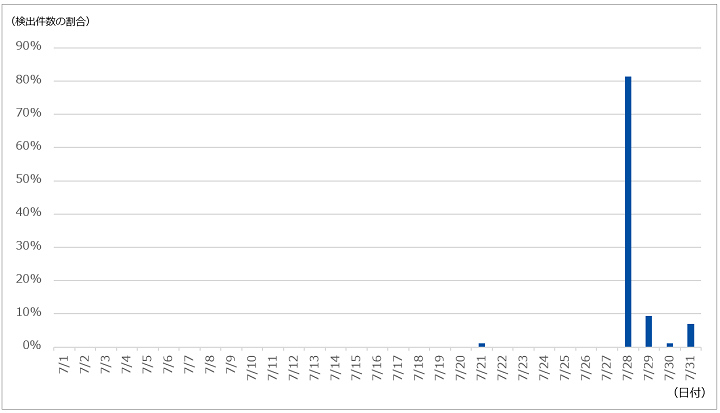

また当月は、HEUR:Trojan.MSOffice.SAgentという名称でEmotetをダウンロードするMicrosoft Word 97-2003(doc)形式のファイルを検出しています。Emotetは、感染端末からの情報窃取やスパムメール送信、別のマルウェアのダウンロードなどを行うマルウェアとして知られています。また、2020年2月より観測されていなかったEmotetへの感染を狙うメールの配布活動が、7月17日頃より再開した情報について、JPCERT/CCからも注意喚起とともに報告されています 1。図-5に対象期間におけるHEUR:Trojan.MSOffice.SAgentの検出傾向を示します。なお、図-5の縦軸は対象期間におけるHEUR:Trojan.MSOffice.SAgentの総検出数で正規化しています。

SOCでは、Emotetをダウンロードするdocファイルを7月21日より検出しており、7月28日には全体の約8割を占めていました。Emotetをダウンロードするdocファイルは、メール本文もしくはメールに添付されたpdfファイル内のURLにアクセスすることでダウンロードされることが知られています。そのため当該検出も、メール本文に記載されたURLへアクセスしたこと、もしくはメールにpdfファイルが添付されており、そのpdfファイル内に記載されたURLへアクセスしたことにより検出されたものと推測されます。

メール受信時におけるマルウェア検出

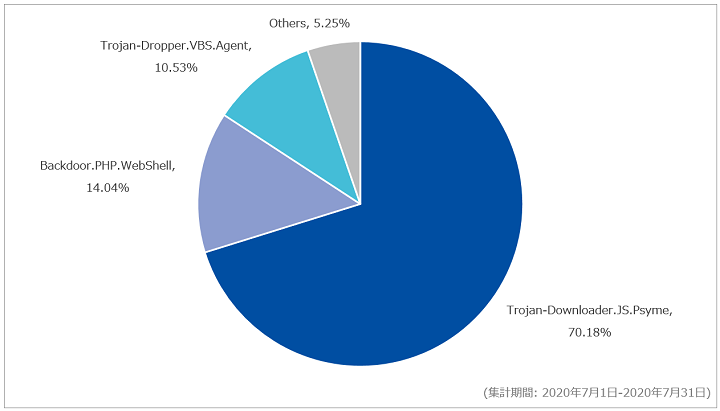

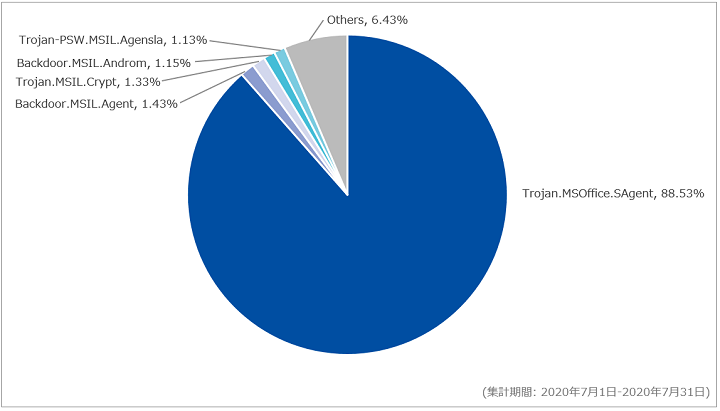

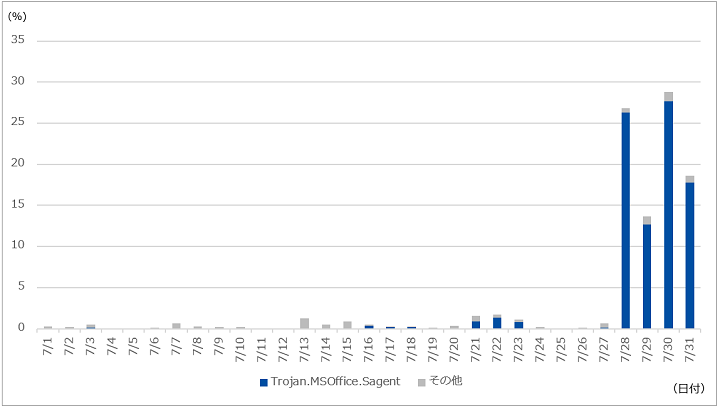

以下に対象期間における、メール受信時に検出したマルウェア種別の割合を図-6に、日付別の検出傾向を図-7に示します。なお、図-7は対象期間における総検出数で正規化しており、Trojan.MSOffice.SAgentにおける検出結果を色分けしています。

対象期間中に最も多く検出したマルウェアはTrojan.MSOffice.SAgentで、全体の88.53%を占めていました。当該シグネチャの大半は、マルウェアEmotetをダウンロードするdocファイルであることを確認しています。SOCでは、2019年9月から2020年2月の期間で日本を対象とした攻撃を観測していました。当月は7月21日からEmotet感染を目的としたメールを観測しており、7月28日以降に観測数が急激に増加しています。以前観測したEmotet関連メールと比較して、件名に宛先名やドメイン名を追加しているという違いがあります。

以下に、対象期間においてSOCで検出した、件名が日本語で脅威を含むメールの大量送付に関する情報を示します。なお、以下は主要なものであり、全ての不審なメールを網羅しているものではない点にご注意ください。

|

件名例

|

添付ファイル名例

|

|---|---|

|

|

件名及び添付ファイル名が「新しいRFQ」となっているメールは、情報窃取型マルウェアであるAgent Teslaへの感染を目的としたメールで、先月とは異なる名称で送られてきています。それ以外はEmotetへの感染を目的としたメールです。

セキュリティインシデントカレンダー

当月発生した主要なインシデントを記載します。「ソフトウェアのリリース」を主題とするイベントは別表として掲載しています。ただし、そのソフトウェアに関するインシデントがあった場合は、インシデントとして掲載しています。

| カテゴリ凡例 | |||||

|---|---|---|---|---|---|

| セキュリティ事件 | 脅威情報 | 脆弱性情報 | セキュリティ技術 | 観測情報 | その他 |

| 日付 | カテゴリ | 概要 |

|---|---|---|

| 7月2日(木) | 脅威情報 | 日本サイバー犯罪対策センター(JC3)は、「サポート詐欺」や「iPhone当選詐欺」における手口、詐欺サイトの動作についての動画を作成し、注意喚起を公表した。 |

| 7月7日(火) | セキュリティ技術 | 国立研究開発法人情報通信研究機構(NICT)と独立行政法人情報処理推進機構(IPA)が共同で運営する「暗号技術活用委員会」は、「TLS暗号設定ガイドライン」第3.0版及び「暗号鍵管理システム設計指針 (基本編)」第1版を公開した。 |

| 7月9日(木) | 脆弱性情報 | 海外のセキュリティ企業は、ZoomのWindows版クライアントにおいて、Windows 7以前のシステムでリモートコード実行が可能となる未修整の脆弱性が存在しており、ゼロデイ攻撃が可能な状態であることを発表した。なお、7月10日に同脆弱性を修正したバージョンのソフトウェアがリリースされている。 |

| 7月11日(土) | その他 | DigiCert社は、同社のEV SSL証明書において、⼀部の中間認証局に監査漏れがあったとし、該当する中間認証局から影響を受けるEV SSL証明書を失効させたことを公表した。これにより、当該証明書を利用するWebサイトの閲覧などに影響が生じる可能性があるため、利用者は証明書の更新作業が必要となる。 |

| 7月16日(木) | セキュリティ事件 | 証券会社が利用する入出金に関する外部ツールに対し、第三者による不正アクセスが行われ、銀行口座情報を含む個人情報が第三者によって取得された可能性があることが公表された。同社は、個人情報を公開する旨の第三者による脅迫的言動を確認しているとのことだが、悪意のある集団との対話や交渉は行わないとしている。 |

| 7月16日(木) | セキュリティ事件 | 予備校事業などの運営会社は、同社の公式ホームページを管理しているWebサーバに第三者による不正アクセスが行われ、ホームページ内のデータの消失と利用者の個人情報が流出している疑いがあることを公表した。 |

| 7月18日(土) | セキュリティ事件 | Twitter社は、従業員の一部を標的としたソーシャルエンジニアリングを受け、内部システム及びツールへアクセスされたことを公表した。これにより、いくつかの大企業の公式アカウントや著名人のアカウントが乗っ取られ、ビットコイン詐欺のツイートが投稿されている。なお、同事件の犯人は7月31日に逮捕されている。 |

| 7月20日(月) | 脅威情報 | JPCERT/CCは、マルウェアEmotetの感染に繋がるメール配布活動の情報を確認していることを公表した。今後、マルウェアEmotetの感染に繋がるメール受信や感染被害が増加する恐れがあるとして、警戒を呼び掛けている。 |

| 7月23日(木) | セキュリティ事件 | 海外のGPS製品製造・販売会社は、第三者によるサイバー攻撃を受け、同社の提供するオンラインサービスが停止したことを公表した。 |

| 7月29日(水) | 脆弱性情報 | 海外のセキュリティ企業は、Linuxディストリビューションで多く利用されるブートローダ「GRUB2」に、バッファオーバーフローの脆弱性が存在することを発表した。本脆弱性は「BootHole」と名付けられており、悪用された場合にUEFI実行環境内で任意のコードが実行される可能性があるとのこと。 |

ソフトウェアリリース情報

ここでは、不具合や脆弱性などの修正が行われたソフトウェアのリリース情報について示します。

| 日付 | ソフトウェア | 概要 |

|---|---|---|

| 7月1日(水) | BIG-IP 複数製品 | F5 Networks社は、同社が提供する複数製品の脆弱性に対するセキュリティアップデートを公開した。

“K52145254: TMUI RCE vulnerability CVE-2020-5902” |

| 7月2日(木) | Samba 4.12.4

Samba 4.11.11 Samba 4.10.17 |

Sambaの開発チームは、Sambaに存在する脆弱性に対するセキュリティアップデートを公開した。

“CVE-2020-10730.html” “CVE-2020-10745.html” “CVE-2020-10760.html” “CVE-2020-14303.html” |

| 7月5日(水) | Apache Tomcat複数バージョン | Apache Software FoundationはApache Tomcatの脆弱性を修正するセキュリティアップデートを公開した。

“Fixed in Apache Tomcat 7.0.105” “Fixed in Apache Tomcat 8.5.57” “Fixed in Apache Tomcat 9.0.37” “Fixed in Apache Tomcat 10.0.0-M7” |

| 7月6日(月) | Android | Google社は、同社が提供するAndroidにおける7月の月例セキュリティ情報を公開した。

“Android Security Bulletin—July 2020” |

| 7月7日(火) | Citrix ADC

Citrix Gateway Citrix SDWAN WAN-OP |

Citrix社は、Citrix ADC、Citrix Gateway及びCitrix SD-WAN WANOPに存在する脆弱性に対するセキュリティアップデートを公開した。

“Citrix Application Delivery Controller, Citrix Gateway, and Citrix SD-WAN WANOP appliance Security Update” |

| 7月8日(水) | Firefox 78.0.2 | Mozillaは、Firefoxに存在する脆弱性に対するセキュリティアップデートを公開した。

“Mozilla Foundation Security Advisory 2020-28” |

| 7月8日(水) | Juniper製品複数 | Juniper社は、同社が提供する複数製品の脆弱性に対するセキュリティアップデートを公開した。

“2020-07 Security Bulletin: Junos Space and Junos Space Security Director: Multiple vulnerabilities resolved in 20.1R1 release” “2020-07 Security Bulletin: Junos OS: NFX150: Multiple vulnerabilities in BIOS firmware (INTEL-SA-00241)” “2020-07 Security Bulletin: Junos OS: SRX Series: processing a malformed HTTP message when ICAP redirect service is enabled may can lead to flowd process crash or remote code execution (CVE-2020-1654)” “2020-07 Security Bulletin: Junos OS: SRX Series: Double free vulnerability can lead to DoS or remote code execution due to the processing of a specific HTTP message when ICAP redirect service is enabled (CVE-2020-1647)” |

| 7月9日(木) | PHP複数バージョン | PHP開発チームは、PHPに存在する脆弱性に対するセキュリティアップデートを公開した。

“PHP 7.4.8 Released!” “PHP 7.2.32 Released!” “PHP 7.3.20 Released!” |

| 7月9日(木) | VMware複数製品 | VMware社は、同社が提供する複数製品に存在する脆弱性に対するセキュリティアップデートを公開した。

“VMSA-2020-0017” |

| 7月14日(火) | Microsoft製品複数 | Microsoft社は、同社が提供する複数のソフトウェアに対する7月の月例セキュリティ更新プログラムを公開した。

「2020 年 7 月のセキュリティ更新プログラム」 「2020 年 7月のセキュリティ更新プログラム (月例)」 |

| 7月14日(火) | Adobe複数製品 | Adobe社は、同社が提供する複数製品に存在する脆弱性に対するセキュリティアップデートを公開した。

“Security update available for Adobe Creative Cloud Desktop Application | APSB20-33” “Security Updates Available for Adobe Media Encoder | APSB20-36” “Security Updates Available for Adobe Genuine Service | APSB20-42” “Security updates available for Adobe ColdFusion | APSB20-43” “Security Updates Available for Adobe Download Manager | APSB20-49” |

| 7月14日(火) | Oracle複数製品 | Oracle社は、同社が提供する複数の製品に対する定期更新プログラムを公開した。

“Oracle Critical Patch Update Advisory – July 2020” |

| 7月14日(火) | Chrome 84.0.4147.89 | Google社は、Google Chromeに存在する複数の脆弱性に対するセキュリティアップデートを公開した。

“Stable Channel Update for Desktop” |

| 7月14日(火) | SAP NetWeaver AS Java | SAP社は、同社が提供するSAP NetWeaver AS Javaに存在する脆弱性に対するセキュリティアップデートを公開した。

“SAP Security Patch Day – July 2020” |

| 7月15日 (水) | Apple複数製品 | Apple社は、同社が提供する複数製品の脆弱性に対するセキュリティアップデートを公開した。

“About the security content of Safari 13.1.2” “About the security content of iOS 13.6 and iPadOS 13.6” “About the security content of tvOS 13.4.8” “About the security content of watchOS 6.2.8” “About the security content of macOS Catalina 10.15.6, Security Update 2020-004 Mojave, Security Update 2020-004 High Sierra” |

| 7月15日 (水) | Cisco複数製品 | Cisco Systems社は、同社が提供する複数製品の脆弱性に対するセキュリティアップデートを公開した。

“Cisco Small Business RV110W Wireless-N VPN Firewall Static Default Credential Vulnerability” “Cisco Small Business RV110W, RV130, RV130W, and RV215W Routers Management Interface Remote Command Execution Vulnerability” “Cisco RV110W, RV130, RV130W, and RV215W Routers Authentication Bypass Vulnerability” “Cisco RV110W and RV215W Series Routers Arbitrary Code Execution Vulnerability” “Cisco Prime License Manager Privilege Escalation Vulnerability” |

| 7月16日(木) | Thunderbird 78 | Mozillaは、Thunderbirdに存在する脆弱性に対するセキュリティアップデートを公開した。

“Mozilla Foundation Security Advisory 2020-29” |

| 7月21日(火) | Adobe複数製品 | Adobe社は、同社が提供する複数製品に存在する脆弱性に対するセキュリティアップデートを公開した。

“Security Updates Available for Adobe Bridge | APSB20-44” “Security updates available for Adobe Photoshop | APSB20-45” “Security Updates Available for Adobe Prelude | APSB20-46” “Security update available for Adobe Reader Mobile | APSB20-50” |

| 7月22日(水) | Cisco Adaptive Security Software

Cisco Firepower Threat Defense |

Cisco Systems社は、同社が提供するCisco Adaptive Security Software(ASA)及びCisco Firepower Threat Defense(FTD)に存在する脆弱性に対するセキュリティアップデートを公開した。

“Cisco Adaptive Security Appliance Software and Firepower Threat Defense Software Web Services Read-Only Path Traversal Vulnerability” |

| 7月27日 (月) | Chrome 84.0.4147.105 | Google社は、Google Chromeに存在する複数の脆弱性に対するセキュリティアップデートを公開した。

“Stable Channel Update for Desktop” |

| 7月28日(火) | Mozilla複数製品 | Mozillaは、Firefox、Firefox ESR及びThunderbirdに存在する脆弱性に対するセキュリティアップデートを公開した。

“Mozilla Foundation Security Advisory 2020-30” “Mozilla Foundation Security Advisory 2020-31” “Mozilla Foundation Security Advisory 2020-32” “Mozilla Foundation Security Advisory 2020-33” “Mozilla Foundation Security Advisory 2020-34” |

| 7月28日(火) | Magento | Adobe社は、Magentoに存在する脆弱性に対するセキュリティアップデートを公開した。

“Security Updates Available for Magento | APSB20-47” |

| 7月29日(水) | Cisco複数製品 | Cisco Systems社は、同社が提供する複数製品の脆弱性に対するセキュリティアップデートを公開した。

“Cisco Data Center Network Manager Authentication Bypass Vulnerability” “Cisco SD-WAN vManage Software Authorization Bypass Vulnerability” “Cisco SD-WAN Solution Software Buffer Overflow Vulnerability” |

おわりに

この観測レポートは、いまインターネットで起こっている攻撃などの状況をまとめて提示することで、読者の皆様がより良い対策を実施できることを目的としてまとめて公開しています。一部の攻撃について、特にお客様を特定できてしまうような情報については除外してまとめていますが、本レポートに記載の内容は多くのお客様における傾向から作成しています。対策の推進にご活用いただければ幸いです。

Notes:

- [1] JPCERTコーディネーションセンター, ‘マルウエア Emotet の感染に繋がるメールの配布活動の再開について (追加情報)‘, 2020/7/20公開、2020/7/29更新 ↩