- 2022年5月観測レポートサマリ

- DDoS攻撃の観測情報

- IIJマネージドセキュリティサービスの観測情報

- Web/メールのマルウェア脅威の観測情報

- セキュリティインシデントカレンダー

- ソフトウェアリリース情報

2022年5月観測レポートサマリ

本レポートでは、2022年5月中に発生した観測情報と事案についてまとめています。

当月は1日あたりのDDoS攻撃件数に大きな変化はありませんでした。最大規模を観測した攻撃は主にDNS、LDAP、NTP、SNMPなど複数のプロトコルを用いたUDP Amplificationで、2020年8月以降で最大となりました。この攻撃は最長時間を観測した攻撃でもありました。

IPS/IDSにおいて検出したインターネットからの攻撃について、当月はSQLインジェクションが最も多く観測されています。また、次点では先月と同様にIoTマルウェアの感染活動を観測しています。

Webサイト閲覧時における検出では、過去にアクセスログ解析サービスで用いられていたドメインを使用したWebサイトに対する通信が最も多く観測されています。メールにおける検出では金銭を求めるメール、Emotetへの感染を狙ったメールを観測しています。

DDoS攻撃の観測情報

本項では、IIJマネージドセキュリティサービスやバックボーンなどでIIJが対処したDDoS攻撃のうち、IIJ DDoSプロテクションサービスで検出した当月中の攻撃を取りまとめました。

攻撃の検出件数

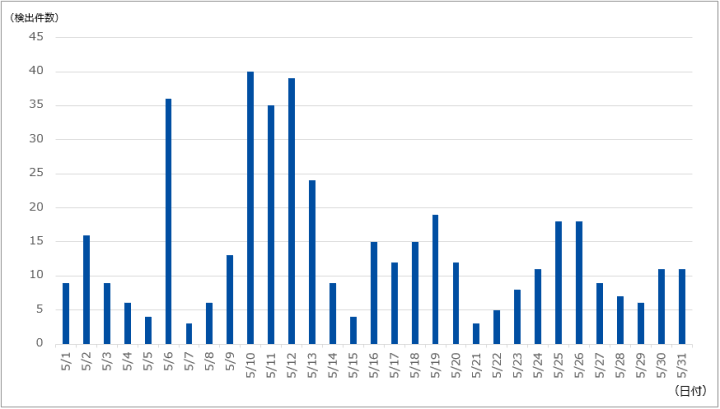

以下に今回の対象期間で検出した、DDoS攻撃の検出件数を示します。

今回の対象期間で検出したDDoS攻撃の総攻撃検出件数は433件であり、1日あたりの平均件数は13.97件でした。期間中に観測された最も規模の大きな攻撃では、最大で約642万ppsのパケットによって57.20Gbpsの通信が発生しました。この攻撃は主にDNS、LDAP、NTP、SNMPなど複数のプロトコルを用いたUDP Amplificationでした。当月最も長く継続した攻撃もこの通信であり、およそ27分にわたって攻撃が継続しました。

IIJマネージドセキュリティサービスの観測情報

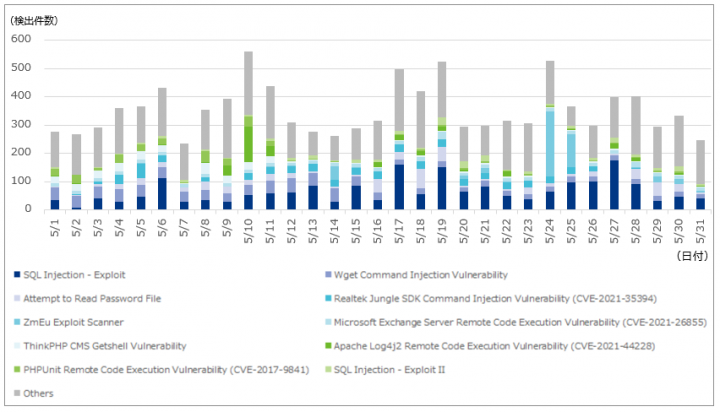

以下に、今回の対象期間に検出した1サイト当たりの攻撃検出件数(図-2)と攻撃種別トップ10の割合(図-3)を示します。

対象期間内に最も多く検出したのは、SQL Injection – Exploitで、全体の18.55%を占めていました。当該シグネチャではWebアプリケーションに対する攻撃を検出しており、その多くはブラインドSQLインジェクションでした。この攻撃手法は複数のSQLクエリに対するサーバの応答の差異を観察することで、データベースの情報を解析するものです。

次点ではWget Command Injection Vulnerabilityを多く観測しており、全体の8.41%を占めていました。検出した通信の多くは2020年9月の観測レポートと同様のMoziと呼ばれるIoTマルウェアの感染活動であり、NETGEAR社製ルータ(DGN1000)やMVPower社製DVR(TV-7104HE)に存在するリモートコード実行の脆弱性を悪用した通信を観測しています。

3番目に多く検出したAttempt to Read Password Fileは全体の5.68%を占めていました。当該シグネチャでは「/etc/passwd」へのアクセス可否を調査する通信を多く検出していました。

Web/メールのマルウェア脅威の観測情報

Webアクセス時におけるマルウェア検出

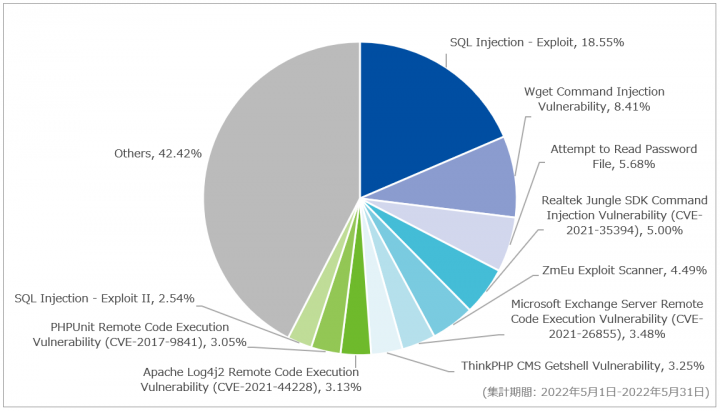

先月と比較して、当月は検出したシグネチャの割合に変化がありました。検出したシグネチャの内、HEUR:Trojan.Script.Genericの検出数が大幅に増加しており、先月よりも21.05ポイント多い97.28%を占めています。

HEUR:Trojan.Script.Genericが増加した原因として、当該シグネチャで検出した通信の89.31%を占める特定ドメインへのWebアクセスが挙げられます。このドメインは2020年7月まで提供されていたアクセスログ解析サービスで用いられていたドメインですが、2022年5月に入り、既に廃止されているドメインを第三者が取得したことが判明しています 1。また、当該ドメインのWebサイトには第三者が設置したとみられるJavaScriptファイルの存在を観測しています。このJavaScriptファイルは識別子をPOSTメソッドで送信する点や関数の名前など、2018年9月の観測レポートで紹介した内容と一部類似する箇所がありました。今回の調査では、前述のPOSTメソッドが成功した場合、応答に含まれる第三者が用意したURLにリダイレクトする記述を確認しています。

2番目に多く検出したHEUR:Trojan-PSW.Script.Genericではクレジットカード情報の窃取を目的としたJavaScriptファイルを検出しています。このJavaScriptファイルからはクレジットカード情報の入力フォームをWebブラウザに表示し、入力された情報を外部のサーバへ送信するコードが確認されています。

メール受信時におけるマルウェア検出

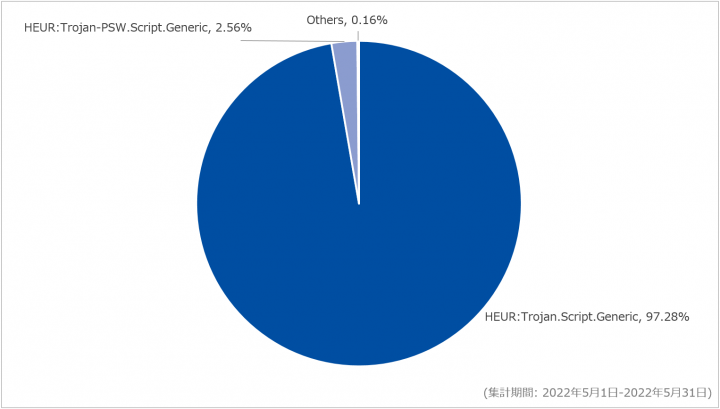

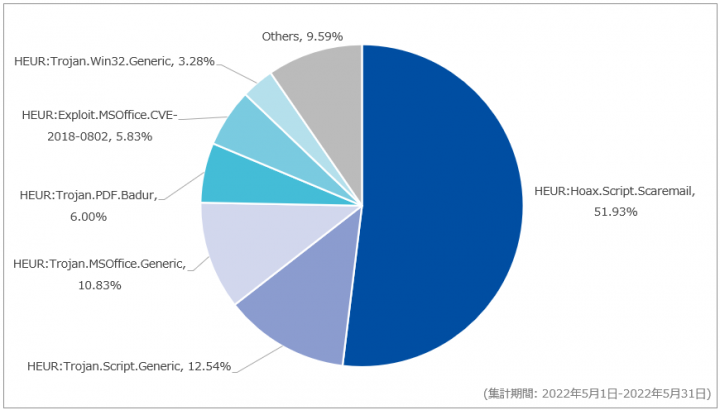

対象期間における、メール受信時に検出したマルウェアの割合を図-5に示します。

前月と比較して、今月はスパムメールで検知しているHEUR:Hoax.Script.Scaremailの検知数が大幅に増加していることを確認しています。当該シグネチャによる検知は対象期間中の51.93%を占めており、件名に”You have an outstanding payment. Debt settlement required.”という文言を含む、金銭を要求する趣旨のメールを多数観測しています。

次点で多かったのはHEUR:Trojan.Script.Genericで、全体の12.54%を占めていました。当該シグネチャではEmotet感染を狙った添付ファイルを検出しており、先月と同様に「Report」や「Form」という単語をファイル名に含むMicrosoft Excel 97-2003形式(XLS)のファイルを観測しています。3番目に多かったHEUR:Trojan.MSOffice.GenericでもEmotet感染を狙った添付ファイルを検出しており、こちらも同様の添付ファイルを観測しています。

以下に、対象期間においてSOCで検出した、件名が日本語で脅威を含むメールに関する情報を示します。なお、以下は情報の一部であり、すべての脅威メールを網羅しているものではない点にご注意ください。

| 件名 | 添付ファイル |

|---|---|

|

|

今月もEmotet感染を狙ったXLSファイルを多く観測しています。先月との違いとして、今月はファイル名に会社名を含むXLSファイルを確認しています。また、トップ10には含まれていませんが、Trojan.WinLNK.Agentというシグネチャで今月もEmotet感染を狙ったショートカットリンク(LNK)形式の添付ファイルを観測しています。先月はZIP形式で圧縮されていましたが、今月はLNK形式で添付されていることを確認しています。

セキュリティインシデントカレンダー

| カテゴリ凡例 | |||||

|---|---|---|---|---|---|

| セキュリティ事件 | 脅威情報 | 脆弱性情報 | セキュリティ技術 | 観測情報 | その他 |

| 日付 | カテゴリ | 概要 |

|---|---|---|

| 5月4日(水) | その他 | GitHubの最高セキュリティ責任者(CSO)は、アカウントのセキュリティを向上させるため、GitHubでコードを共有するすべてのユーザに対して、2023年末までに1つ以上の2要素認証を有効化する仕様に変更することを公表した。 |

| 5月5日(木) | セキュリティ技術 | FIDO Allianceは、FIDO AllianceとWorld Wide Web Consortiumが策定したパスワードレスサインインの標準規格に対し、Apple、Google、Microsoftの3社がサポートの拡大を表明したことを公表した。3社のOSではFIDOを利用したパスワードレス認証の際デバイスごとに事前にサインインする必要があるが、この機能拡張によりユーザが所有する他のデバイスで自動的にパスワードレス認証が可能となる。来年にかけて利用できるようになる予定。 |

| 5月6日(金) | セキュリティ事件 | 電機メーカは、同社が提供するオンラインサイトが第三者による不正ログインを受けたことにより、同サイトへのログインを含む一部サービスを5月6日21時より停止したことを公表した。後日の調査の結果、第三者がユーザの保有するポイントを不正利用したとのこと。不正ポイント交換が行われたと推測されるアカウント数は最大683件、換算金額は最大404,900円相当であり、不正ログインが行われたと推測されるアカウント数は最大126,676件とのこと。 |

| 5月16日(月) | セキュリティ事件 | クラウド事業者は、同社サービスで提供している一部のロードバランサに対して、脆弱性を悪用した不正アクセスが行われていたことを公表した。影響範囲としては、当該サービスのコントロールパネルおよびAPIへのアクセス情報を窃取された可能性、当該ロードバランサを経由する通信の情報を窃取された可能性、及び当該ロードバランサ上の顧客証明書データを窃取された可能性があるとしている。 |

| 5月18日(水) | セキュリティ事件 | アパレル会社は、同社が提供するECサイトが第三者の不正アクセス受け、顧客のクレジットカード情報16,093件が漏えいした可能性があることを公表した。システムの一部脆弱性を狙った不正アクセスにより、決済アプリケーションの改ざんが行われたとのこと。 |

| 5月18日(水) | 脅威情報 | 電気通信事業会社は、サービスを終了したアクセスログ解析サービスにおいて、ログ収集システムとして利用していたドメインが第三者により取得され、セキュリティ上問題があるスクリプトを設置されている可能性があることを公表した。現在もサイトに当該ドメインを参照するHTMLタグが残置されている場合は、サイトよりタグを削除するよう注意喚起している。 |

| 5月24日(火) | セキュリティ事件 | 和菓子製造・販売会社は、同社のオンラインショップが第三者による不正アクセスを受け、顧客のクレジットカード情報14,127件が漏えいした可能性があることを公表した。システムの一部脆弱性を狙った不正アクセスにより、決済アプリケーションの改ざんが行われたとのこと。 |

| 5月24日(火) | セキュリティ事件 | 調査研究機関は、同社のWebサーバが第三者による不正アクセスを受け、顧客のメールアドレスが最大で35,000件漏えいしていることを公表した。SQLインジェクションを用いた攻撃であったとのこと。 |

| 5月24日(火) | 脅威情報 | サプライチェーンマネジメント会社は、Pythonパッケージ「ctx」とPHPプロジェクトの「phpass」に不正なコードを追加する変更が行われていたと公表した。改ざんされたライブラリを使用していた場合、特定のドメインに対して使用しているシステム環境変数の全てを送信するよう実装が行われていたとのこと。 |

| 5月26日(木) | セキュリティ事件 | 日本酒メーカは、同社が運営するサーバがランサムウェアの被害を受け、ECサイトユーザ、取引先、従業員などの個人情報が合計約27,700件流出した可能性があると公表した。インターネット回線に接続したネットワーク機器の脆弱性を悪用された可能性が高いとのこと。 |

| 5月26日(木) | 脅威情報 | 海外のセキュリティベンダは、マルウェア「EnemyBot」が今後大きな脅威となる危険性があると発表した。EnemyBotの基本となるソースコード自体はGitHubで公開されており、誰でも利用できる状況になっている。当該マルウェアは日々更新され、新しい機能を追加しているとのこと |

| 5月27日(金) | 脆弱性情報 | Microsoft社は、Android端末にプリインストールされているAndroid Systemアプリケーションに脆弱性が存在することを公表した。この脆弱性により、攻撃者が永続的なバックドアを埋め込んだり、デバイスを実質的に制御したりすろことができるとのこと。 |

| 5月30日(木) | セキュリティ事件 | 地方自治体は、住民基本台帳に記載された住所、氏名、生年月日、性別、続柄などをデータに加工した全市民の個人情報を、元市職員2名が業務外の目的で自宅のPCに送信してことを公表した。 |

| 5月30日(月) | 脆弱性情報 | Microsoft社は、同社が提供するサポート診断ツールであるMicrosoft Support Diagnostic Tool(MSDT)にリモートからコード実行が可能な脆弱性(CVE-2022-30190)があることを公表した。Microsoft Wordなどの呼び出し元アプリケーションからMSDT URLプロトコルを使用してMSDTが呼び出されると、リモートからコードが実行される可能性があるとのこと。回避策として、MSDT URLプロトコルを無効にすることで、MSDTを実行させないことが案内された。当該脆弱性はFollinaと呼ばれ、ゼロデイ脆弱性であったとのこと。 |

ソフトウェアリリース情報

| 日付 | ソフトウェア | 概要 |

|---|---|---|

| 5月2日(月) | Android | Google社は、Androidにおける5月の月例セキュリティ情報を公開した。

「Androidセキュリティ速報—2022年5月」 |

| 5月2日(月) | GitLab 14.8.6、14.9.4、14.10.1 | GitLab Inc. は、GitLab Community Edition(CE)及びGitLab Enterprise Edition(EE)に存在する脆弱性に対するセキュリティアップデートを公開した。

“GitLab Security Release: 14.10.1, 14.9.4, and 14.8.6” |

| 5月3日(火) | Firefox 100.0、Firefox ESR 91.9 | Mozillaは、Firefox及びFirefox ESRに存在する複数の脆弱性に対するセキュリティアップデートを公開した。

“Version 100.0, first offered to Release channel users on May 3, 2022” “Version 91.9.0, first offered to ESR channel users on May 3, 2022” |

| 5月3日(火) | Fortinet社複数製品 | Fortinet社は、複数製品に存在する脆弱性に対するセキュリティアップデートを公開した。

“FortiProxy & FortiOS – XSS vulnerability in Web Filter Block Override Form” “Multiple vulnerabilities in PJSIP library” “FortiOS – Lack of certificate verification when establishing secure connections to some external end-points” “FortiOS & FortiProxy – Information disclosure in web proxy error pages” “FortiNAC – SQL Injection” “FortiOS – Improper Inter-VDOM access control” “FortiIsolator — Unauthorized user able to regenerate CA certificate” “FortiSOAR – Improper access control on gateway API” “FortiClient – Privilege escalation in FortiClient installer” |

| 5月3日(火) | Aruba社複数製品 | Aruba社は、5月3日から4日にかけて複数製品の脆弱性に対するセキュリティアップデートを公開した。

“Aruba Product Security Advisory” |

| 5月3日(火) | OpenSSL 1.0.2ze、1.1.1o、3.0.3 | OpenSSL開発チームは、OpenSSLに存在する脆弱性に対するセキュリティアップデートを公開した。

“OpenSSL Security Advisory [03 May 2022]” |

| 5月4日(水) | Cisco Enterprise NFV Infrastructure Software 4.7.1 | Cisco Systems社は、Cisco Enterprise NFV Infrastructure Software に存在する脆弱性に対するセキュリティアップデートを公開した。

“Cisco Enterprise NFV Infrastructure Software Vulnerabilities” |

| 5月4日(水) | F5 Networks社複数製品 | F5 Networks社は、複数製品に存在する複数の脆弱性に対するセキュリティアップデートを公開した。

“K55879220: Overview of F5 vulnerabilities (May 2022)” |

| 5月6日(金) | QNAP QVR 5.1.6 build 20220401 | QNAP Systems社は、QVRに存在する脆弱性に対するセキュリティアップデートを公開した。

“Vulnerability in QVR” |

| 5月6日(金) | SonicWall社複数製品 | SonicWall社は、5月6日から17日にかけて複数製品に存在する脆弱性に対するセキュリティアップデートを公開した。

“SONICWALL SSL-VPN NETEXTENDER WINDOWS CLIENT BUFFER OVERFLOW VULNERABILITY” “SONICWALL SSLVPN SMA1000 SERIES AFFECTED BY MULTIPLE VULNERABILITIES” “SMA100 POST-AUTHENTICATION REMOTE COMMAND EXECUTION VULNERABILITY” |

| 5月9日(月) | FUJITSU Network IPCOM複数製品 | 富士通株式会社は、FUJITSU Network IPCOMに存在する複数の脆弱性に対するセキュリティアップデートを公開した。

「IPCOM シリーズのコマンド操作端末/Webブラウザ端末とIPCOM間通信における脆弱性について : 富士通」 |

| 5月9日(月) | Moodle 3.9.14、3.10.11、3.11.7、4.0.1 | Moodle社は、オープンソースのeラーニングプラットフォームMoodleに存在する複数の脆弱性に対するセキュリティアップデートを公開した。

“Moodle 4.0.1 release notes” “Moodle 3.11.7 release notes” “Moodle 3.10.11 release notes” “Moodle 3.9.14 release notes” |

| 5月10日(火) | Google Chrome 101.0.4951.64 | Google社は、Google Chromeに存在する複数の脆弱性に対するセキュリティアップデートを公開した。

“Stable Channel Update for Desktop” |

| 5月10日(火) | Microsoft社複数製品 | Microsoft社は、複数のソフトウェアに対する5月の月例セキュリティ更新プログラムを公開した。

「2022 年 5 月のセキュリティ更新プログラム」 「2022 年 5 月のセキュリティ更新プログラム (月例)」 |

| 5月10日(火) | Siemens複数製品 | Siemens社は、複数製品の脆弱性に対するセキュリティアップデートを公開した。

“SSA-165073: Multiple Vulnerabilities in the Webinterface of SICAM P850 and SICAM P855 Devices” “SSA-626968: Multiple Webserver Vulnerabilities in Desigo PXC and DXR Devices” |

| 5月10日(火) | Adobe複数製品 | Adobe社は、複数製品に存在する脆弱性に対するセキュリティアップデートを公開した。

“Security Updates Available for Adobe Character Animator | APSB22-21” “Security updates available for Adobe ColdFusion | APSB22-22” “Security Update available for Adobe InDesign | APSB22-23” “Security Updates Available for Adobe Framemaker | APSB22-27” “Security Update Available for Adobe InCopy | APSB22-28” |

| 5月10日(火) | Trend Micro パスワードマネージャー Windows版 5.0.0.1270 | トレンドマイクロ社は、パスワードマネージャーに存在する脆弱性に対するセキュリティアップデートを公開した。

「アラート/アドバイザリ:パスワードマネージャーの脆弱性について (CVE-2022-30523)」 |

| 5月12日(木) | PostgreSQL 10.21、11.16、12.11、13.7、14.3 | PostgreSQL開発チームは、PostgreSQLに存在する任意のSQL関数実行の脆弱性に対するセキュリティアップデートを公開した。

“PostgreSQL 14.3, 13.7, 12.11, 11.16, and 10.21 Released!” |

| 5月12日(木) | PHP 8.0.19、8.1.6 | PHP開発チームは、PHPに存在する複数の脆弱性に対するセキュリティアップデートを公開した。

PHP 8.1.6 Released! PHP 8.0.19 Released! |

| 5月12日(木) | Palo Alto Networks複数製品 | Palo Alto Networks社は、複数製品に存在する脆弱性に対するセキュリティアップデートを公開した。

“CVE-2022-0024 PAN-OS: Improper Neutralization Vulnerability Leads to Unintended Program Execution During Configuration Commit” “CVE-2022-0025 Cortex XDR Agent: An Uncontrolled Search Path Element Leads to Local Privilege Escalation (PE) Vulnerability” “CVE-2022-0026 Cortex XDR Agent: Unintended Program Execution Leads to Local Privilege Escalation (PE) Vulnerability” “CVE-2022-0027 Cortex XSOAR: Incorrect Authorization Vulnerability When Generating Reports” |

| 5月13日(金) | SonicWall SMA1000 Firmware 12.4.1-02994 | SonicWall社は、SonicWall SSLVPN SMA1000に存在する脆弱性に対するセキュリティアップデートを公開した。

“Security Advisory” |

| 5月13日(金) | パッケージ版Garoon 5.9.0、5.9 Service Pack 1 | サイボウズ社は、パッケージ版Garoonに存在する脆弱性に対するセキュリティアップデートを公開した。

「パッケージ版 Garoon 脆弱性に関するお知らせ」 |

| 5月16日(月) | Apple複数製品 | Apple社は、複数製品の脆弱性に対するセキュリティアップデートを公開した。

“About the security content of iOS 15.5 and iPadOS 15.5” “About the security content of watchOS 8.6” “About the security content of tvOS 15.5” “About the security content of macOS Monterey 12.4” “About the security content of macOS Big Sur 11.6.6” “About the security content of Security Update 2022-004 Catalina” “About the security content of Safari 15.5” “About the security content of Xcode 13.4” |

| 5月16日(月) | VMware複数製品 | VMware社は、5月16日及び18日に複数製品の脆弱性に対するセキュリティアップデートを公開した。

“CVE-2022-22978: Authorization Bypass in RegexRequestMatcher” “VMSA-2022-0014” |

| 5月18日(水) | BIND 9.18.3、9.19.1 | ISCは、BIND 9に存在する脆弱性に対するセキュリティアップデートを公開した。

“CVE-2022-1183: Destroying a TLS session early causes assertion failure” |

| 5月19日(木) | Microsoft社複数製品 | Microsoft社は、同社が提供した複数のソフトウェアに対する定例外のセキュリティ更新プログラムを公開した。5月の月例セキュリティ更新プログラム適用により認証エラーが発生する問題への対処とのこと。

“May 19, 2022—KB5015013 (OS Build 20348.709) Out-of-band” “May 19, 2022—KB5015020 (OS Builds 19042.1708) Out-of-band” “May 19, 2022—KB5015018 (OS Build 17763.2931) Out-of-band” “May 19, 2022—KB5015019 (OS Build 14393.5127) Out-of-band” |

| 5月19日(木) | Trend Micro Apex One Critical Patch 10101 | トレンドマイクロ社は、Trend Micro Apex Oneに存在する複数の脆弱性に対するアドバイサリを公開した。

「アラート/アドバイザリ:Trend Micro Apex One で確認された複数の脆弱性について (2022年5月)」 |

| 5月20日(金) | Firefox 100.0.2、Firefox ESR 91.9.1 | Mozillaは、Firefox及びFirefox ESRに存在する複数の脆弱性に対するセキュリティアップデートを公開した。

“Version 100.0.2, first offered to Release channel users on May 20, 2022” “Version 91.9.1, first offered to ESR channel users on May 20, 2022” |

| 5月20日(金) | EmoCheck 2.3、2.3.1、2.3.2 | JPCERT/CCは、5月20日から27日にかけてマルウェア「Emotet」の感染有無を確認するツール「EmoCheck」の新バージョンを公開した。

“v2.3.2” |

| 5月20日(金) | MariaDB 10.9.1、10.8.3、10.7.4、10.6.8、10.5.16 | MariaDB開発チームは、MariaDBに存在する脆弱性に対するセキュリティアップデートを公開した。

“MariaDB 10.9.1 Release Notes” “MariaDB 10.8.3 Release Notes” “MariaDB 10.7.4 Release Notes” “MariaDB 10.6.8 Release Notes” “MariaDB 10.5.16 Release Notes” |

| 5月24日(火) | Google Chrome 102.0.5005.61/62/63 for Windows、102.0.5005.61 for Mac and Linux | Google社は、Google Chromeに存在する複数の脆弱性に対するセキュリティアップデートを公開した。

“Stable Channel Update for Desktop” |

| 5月25日(水) | Citrix ADC、Citrix Gateway | Citrix Systems社は、Citrix ADC及びCitrix Gatewayに存在する脆弱性に対するセキュリティアップデートを公開した。

“Citrix ADC and Citrix Gateway Security Bulletin for CVE-2022-27507 and CVE-2022-27508” |

| 5月26日(木) | Drupal 9.2.20、9.3.14 | Drupalに存在する脆弱性に対するセキュリティアップデートが公開された。

“Drupal core – Moderately critical – Third-party libraries – SA-CORE-2022-010” |

| 5月31日(火) | Firefox 101.0, Firefox ESR 91.10.0 | Mozillaは、Firefoxに存在する複数の脆弱性に対するセキュリティアップデートを公開した。

“Version 101.0, first offered to Release channel users on May 31, 2022” “Version 91.10.0, first offered to ESR channel users on May 31, 2022” |

おわりに

この観測レポートは、いまインターネットで起こっている攻撃などの状況をまとめて提示することで、読者の皆様がより良い対策を実施できることを目的としてまとめて公開しています。一部の攻撃について、特にお客様を特定できてしまうような情報については除外してまとめていますが、本レポートに記載の内容は多くのお客様における傾向から作成しています。対策の推進にご活用いただければ幸いです。

Notes:

- [1] NTTコム オンライン, ‘【注意喚起】セキュリティリスク回避のため、旧Visionalist をご利用いただいていた法人のお客さまにおける“tracer.jp”タグ削除のお願い‘, 2022/05/18更新 ↩