- 2020年11月観測レポートサマリ

- DDoS攻撃の観測情報

- IIJマネージドセキュリティサービスの観測情報

- Web/メールのマルウェア脅威の観測情報

- セキュリティインシデントカレンダー

- ソフトウェアリリース情報

2020年11月観測レポートサマリ

本レポートでは、2020年11月中に発生した観測情報と事案についてまとめています。

当月は1日あたりのDDoS攻撃件数には大きな変化はありませんでしたが、最大規模、継続時間については先月を大幅に上回りました。攻撃には引き続きUDP Amplificationが使用されています。

IPS/IDSにおいて検出したインターネットからの攻撃について、当月もルータに対する攻撃が最も多く観測されています。また、PHPUnitに存在する脆弱性を調査するスキャン通信の増加を確認しています。

Webサイト閲覧時における検出では、Cookieを含む情報を外部ドメインに送信するJavaScriptを最も多く検出しており、次点には改ざんされたWebページで偽の懸賞当選サイトへリダイレクトするJavaScriptを検出しています。メールではMicrosoft Office数式エディタの脆弱性(CVE-2017-11882)を悪用するMicrosoft Word(docx)形式のファイルを添付したメールを検出したものが検出の大半を占めています。

DDoS攻撃の観測情報

本項では、IIJマネージドセキュリティサービスやバックボーンなどでIIJが対処したDDoS攻撃のうち、IIJ DDoSプロテクションサービスで検出した当月中の攻撃を取りまとめました。ただし、規模の大小や期間などから、攻撃先が特定可能な事案についてはこの集計から除いています。

攻撃の検出件数

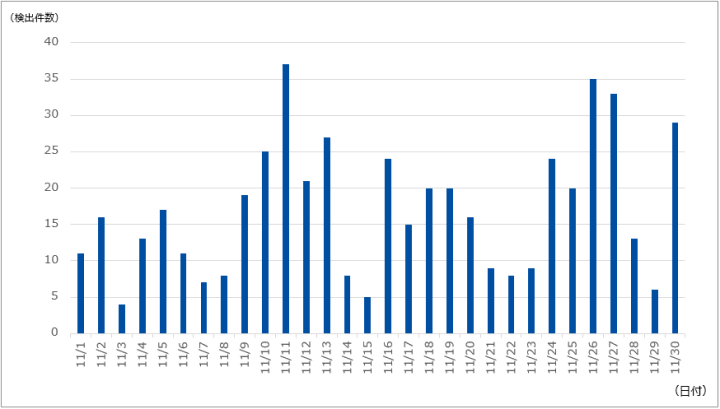

以下に今回の対象期間で検出した、DDoS攻撃の検出件数を示します。

今回の対象期間で検出したDDoS攻撃の総攻撃検出件数は510件であり、1日あたりの平均件数は17.00件でした。期間中に観測された最も規模の大きな攻撃では、最大で約434万ppsのパケットによって43.23Gbpsの通信が発生しました。この攻撃は主にDNSプロトコルを用いたUDP Amplificationでした。また、当月最も長く継続した攻撃は3時間11分にわたるもので、最大で6.37Gbpsの通信が発生しました。この攻撃はDNSプロトコルを用いたUDP Amplificationでした。

IIJマネージドセキュリティサービスの観測情報

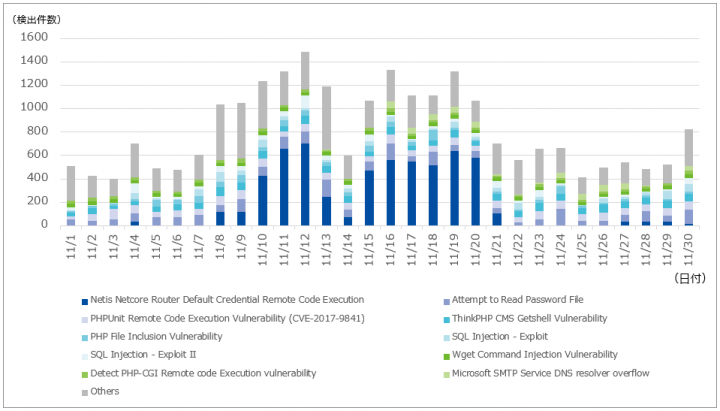

以下に、今回の対象期間に検出した1サイト当たりの攻撃検出件数(図-2)と攻撃種別トップ10の割合(図-3)を示します。

当月も先月に引き続きNetis Netcore Router Default Credential Remote Code Excecutionを観測しており、全体の24.26%を占めていました。当月は11月10日から11月20日の期間で多く観測しています。検出した通信は先月と同様で、外部のマルウェア配布サーバからスクリプトをダウンロードし実行するものでした。スクリプトの大半は、Gafgyt亜種のダウンローダであることを確認しています。次点では、先月に引き続きAttempt to Read Password Fileを多く観測しており、全体の9.38%を占めていました。検出した通信は先月と同様の、/etc/passwdなどのパスワードファイルの読み取りを試みるものが大半を占めています。

また、当月は先月と比べてPHPUnit Remote Code Execution Vulnerability (CVE-2017-9841)の検出数が1.5倍以上増加していました。検出した通信は「/vendor/phpunit/phpunit/src/Util/PHP/eval-stdin.php」へのアクセスが多く、ほとんどが特定文字列のハッシュ値を計算するコードを送信し、脆弱性の有無を確認するスキャン行為であることを確認しています。本事象は過去にも観測されており、CVE-2017-9841を悪用したスキャン通信の増加に公開しているものと同様の通信です。

図-2、3では顕著に表れていないものの、SOCではFortinet社のFortiOSにおけるSSL VPNの脆弱性(CVE-2018-13379)を狙う通信を観測しています。当該脆弱性を悪用された場合、認証なしでリモートから当該製品上の任意のファイルが読み取られ、情報漏洩につながる恐れがあります。当該脆弱性については、JPCERT/CCが注意を促しています 1。影響があるバージョンでSSL VPNサービスを有効にされている場合には、当該脆弱性が修正されたバージョン以降に更新するなどの対応をおすすめします。

Web/メールのマルウェア脅威の観測情報

Webアクセス時におけるマルウェア検出

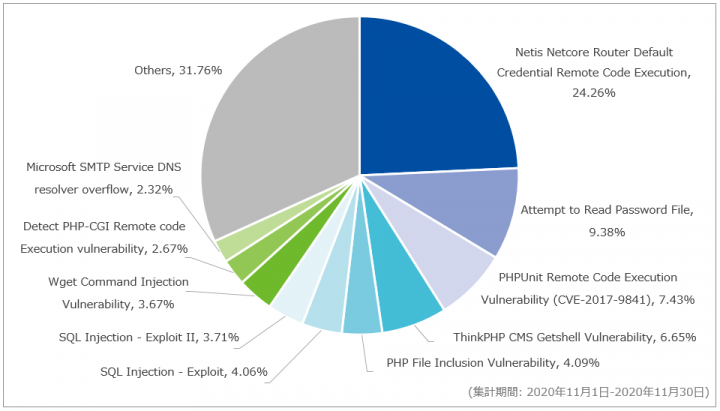

今回の対象期間において、Webアクセス時に検出したマルウェア種別の割合を図-4に示します。一部の攻撃について、対象となったお客様の特定につながる情報を除外した結果、当月は2種類のマルウェア種別のみを含むグラフとなっています。

対象期間中はTrojan.Script.Agentを最も多く検出しており、全体の77.78%を占めていました。当該シグネチャは先月までと同様に、Cookieを含む情報を外部ドメインに送信するJavaScriptを検出していました。当該検出と同様の検出事例については、2018年9月の観測レポートで詳細を解説しています

またTrojan-Downloader.JS.Iframeでは、改ざんされた正規サイトへのアクセス時に偽の懸賞当選サイトなどへリダイレクトするJavaScriptを検出しています。

メール受信時におけるマルウェア検出

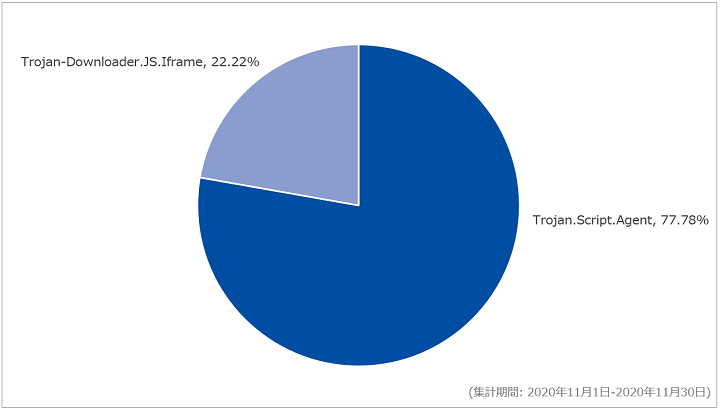

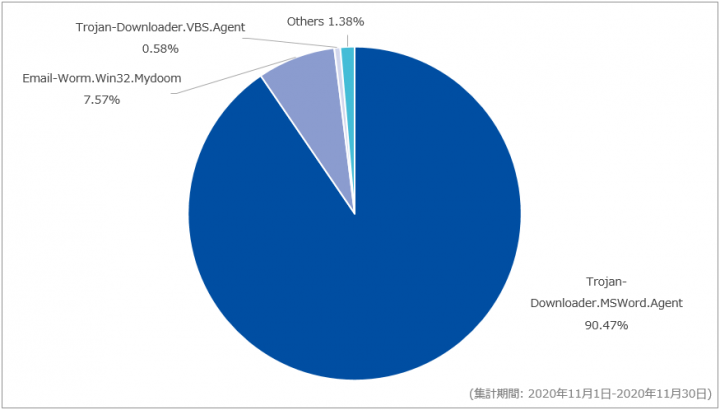

対象期間における、メール受信時に検出したマルウェアの割合を図-5に示します。

対象期間中に最も多く検出したマルウェアはTrojan-Downloader.MSWord.Agentで、全体の90.48%を占めていました。当該シグネチャで検出した添付ファイルの大半は先月と同様、Microsoft Office数式エディタの脆弱性(CVE-2017-11882)を悪用するMicrosoft Word(docx)形式のファイルであることを確認しています。

次点で多かったのはEmail-Worm.Win32.Mydoomで、全体の7.57%を占めていました。当該シグネチャで検出した添付ファイルはWindows上で実行可能なPEファイルであることを確認しています。当該シグネチャは毎月一定数のファイルを検知しています。しかし、当月は他のシグネチャの検知数が少なかったことにより、当月は上位にランクインしています。

以下に、対象期間においてSOCで検出した、件名が日本語で脅威を含むメールに関する情報を示します。なお、以下は主要なものであり、すべての不審なメールを網羅しているものではない点にご注意ください。

|

件名例

|

添付ファイル名例

|

|---|---|

|

|

これらの件名及び添付ファイル名となっているメールのほとんどはMicrosoft Word 97-2003(doc)形式のファイルが添付されたEmotetの攻撃メールであることを確認しています。先月や先々月と比較して、件名が請求・ミーティング・業務や体調の報告を装っていることに変化はありません。また、docファイルが添付されたEmotetの攻撃メールでは返信や転送を装った「RE:」、「FW:」を含む件名も確認しています。

セキュリティインシデントカレンダー

| カテゴリ凡例 | |||||

|---|---|---|---|---|---|

| セキュリティ事件 | 脅威情報 | 脆弱性情報 | セキュリティ技術 | 観測情報 | その他 |

| 日付 | カテゴリ | 概要 |

|---|---|---|

| 11月4日(水) | セキュリティ事件 | ゲームソフト開発会社は、同社グループシステムの⼀部に対し第三者から不正アクセスを受けたことを公表した。また、同社は後日、同不正アクセスが攻撃グループ「Ragnar Locker」を名乗る集団によるものであり、標的型ランサムウェアによる攻撃であったことを公表した。同不正アクセスにより顧客などの個⼈情報約350,000件や、社員及び関係者約14,000⼈分の個⼈情報などが流出した可能性があるとのこと。 |

| 11月4日(水) | セキュリティ事件 | 通信サービス会社は、同社が運営するWebサイトで使⽤しているサーバが第三者による不正アクセスを受け、約15,000件の顧客の個⼈情報が流出した可能性があることを公表した。 |

| 11月6日(金) | 脅威情報 | JPCERT/CCは、マルウェアIcedIDへ感染させるなりすましメール送信の被害報告を複数受けていることを投稿した。メールの特徴はマルウェアEmotetに類似しているが、なりすましメールの送信元はマルウェア起因ではなく、メールアカウントへの不正ログインによるものと疑われるため、当該事象が起きた場合はメールアカウントのパスワードを再設定するよう注意喚起している 2。 |

| 11月10日(火) | セキュリティ事件 | 私⽴⼤学は、同⼤学の情報ネットワークシステム及び授業⽀援システムに対し、認証情報窃取による不正侵⼊及び脆弱性を狙った攻撃により、約31,000件の同⼤学関係者の個⼈情報などが流出した可能性があることを公表した。 |

| 11月10日(火) | 脆弱性情報 | 海外のセキュリティ研究者は、DNSキャッシュポイズニング攻撃の新たな⼿法である「SAD DNS」を発表した。WebサイトにてPoC(Proof of Concept)を含む詳細を公開しており、同サイトにて本攻撃に対して脆弱であるか確認することも可能となっている。 |

| 11月10日(火) | 脆弱性情報 | 海外のセキュリティ研究チームは、Intel製CPUの観測・制御用インターフェイスが出力する消費電⼒の情報から、演算データの暗号化に使用する情報を解読するサイドチャネル脆弱性(CVE-2020-8694、CVE-2020-8695)が存在することを発表した。本脆弱性は「PLATYPUS」と名付けられており、影響を受ける各ベンダーからセキュリティパッチが配布されている。 |

| 11月16日(月) | セキュリティ事件 | 仮想通貨取引所運営会社は、同社が利⽤しているドメイン登録サービス内の登録情報が、不正アクセスにより第三者に変更されたことを公表した。これにより、複数の内部電⼦メールアカウントを第三者が制御できる状態となり、同社の顧客の個⼈情報や顧客からの問い合わせメールの⼀部を取得できる状態だったとのこと。また、APIトークンも不正取得された可能性があるとのことで、APIトークンの無効化処理を強制的に⾏ったとしている。 |

| 11月17日(火) | セキュリティ事件 | イベント・コミュニケーション管理サービスの運営会社は、運営するサービスにおいて第三者による不正アクセスを受け、個⼈情報を含む最⼤677万件の顧客情報が不正に利用されたことを公表した。 |

| 11月17日(火) | セキュリティ事件 | 建設会社は、同社のグループ会社のネットワークにおいて第三者による不正アクセスを受け、問合せ、ユーザー登録、各種キャンペーンに応募したユーザーの個⼈情報が最⼤約65万件、外部に流出した可能性があることを公表した。 |

| 11月17日(火) | セキュリティ技術 | Mozillaは、Firefox 83.0にてHTTPS-Onlyモードを導入したことを公表した。HTTPS-Onlyモードを有効にした状態でWebサイトへ接続を行うと、全ての接続がHTTPSとなり、接続先がHTTPのみをサポートしている場合は、HTTPでの接続を行う前に警告が表示されるとしている。 |

| 11月17日(火) | その他 | デジタル改⾰担当⼤⾂は、定例記者会⾒にてパスワード別送ZIPファイル(いわゆるPPAP)を廃⽌する⽅針を明らかにした。対象の機関は内閣府及び内閣官房とし、他省庁についても今後の状況を踏まえながら廃⽌を促していくとのこと。なお、代替となるファイル送信⼿法については未定とのこと。 |

| 11月19日(木) | セキュリティ事件 | 飲食店を経営する会社は、同社が運営するメールマガジンにおいて、第三者による不正アクセスを受け、27,944件の会員情報が流出したことを公表した。また、本事案に関して、メールマガジン会員に対して脅迫メールが一斉に送信されていたことが報じられている。 |

| 11月19日(木) | 脅威情報 | 海外のセキュリティ研究者は、FortiOSのSSL VPN機能に存在するパストラバーサルの脆弱性(CVE-2018-13379)の影響を受ける可能性がある49,577台のIPアドレスを公開しているフォーラムスレッドを発⾒したことを発表した。 |

| 11月20日(金) | セキュリティ事件 | 総合電機メーカは、同社が契約しているクラウドサービスに対し、第三者による不正アクセスが⾏われ、国内取引先の金融機関口座に関する情報が流出したことを公表した。なお、流出原因については、2020年1⽉と2020年2⽉に公表した不正アクセス事案とは異なる⼿法の不正アクセスである可能性が⾼いと考えているとのこと。 |

| 11月26日(木) | 脅威情報 | 内閣サイバーセキュリティセンター(NISC)は、重要インフラ事業者等に向けて、ランサムウェアによるサイバー攻撃に関する注意喚起を公表した。最近のランサムウェアの特徴や対応策などが記載されている 3。 |

ソフトウェアリリース情報

| 日付 | ソフトウェア | 概要 |

|---|---|---|

| 11月1日(日) | Oracle WebLogic Server | Oracle社は、同社が提供するOracle WebLogic Serverに存在する脆弱性に対するセキュリティアップデートを公開した。

“Oracle Security Alert Advisory – CVE-2020-14750” |

| 11月2日(月) | Chrome 86.0.4240.183 | Google社は、Google Chromeに存在する複数の脆弱性に対するセキュリティアップデートを公開した。

“Stable Channel Update for Desktop” |

| 11月2日(月) | Android | Google社は、同社が提供するAndroidにおける11月の月例セキュリティ情報を公開した。

「Androidセキュリティ速報-2020年11月」 |

| 11月3日(火) | Adobe Acrobat

Adobe Acrobat Reader |

Adobe社は、同社が提供するAdobe Acrobat及びAdobe Acrobat Readerに存在する脆弱性に対するセキュリティアップデートを公開した。

“Security Updates Available for Adobe Acrobat and Reader | APSB20-67” |

| 11月4日(水) | Cisco AnyConnect Secure Mobility Client

Cisco Webex Meetings Desktop App |

Cisco Systems社は、同社が提供するCisco AnyConnect Secure Mobility Client及びCisco Webex Meetings Desktop Appに存在する脆弱性に対するセキュリティアップデートを公開した。

“Cisco AnyConnect Secure Mobility Client Arbitrary Code Execution Vulnerability” |

| 11月5日(木) | Apple複数製品 | Apple社は、同社が提供する複数製品の脆弱性に対するセキュリティアップデートを公開した。

“About the security content of watchOS 7.1” “About the security content of watchOS 6.2.9” “About the security content of watchOS 5.3.9” “About the security content of macOS Catalina 10.15.7 Supplemental Update, macOS Catalina 10.15.7 Update” “About the security content of tvOS 14.2” “About the security content of iOS 14.2 and iPadOS 14.2” “About the security content of iOS 12.4.9” |

| 11月5日(木) | Git LFS v2.12.1 | GitHubは、Git LFSに存在する脆弱性に対するセキュリティアップデートを公開した。

“Release v2.12.1 · git-lfs/git-lfs · GitHub” |

| 11月9日(月) | Chrome 86.0.4240.193 | Google社は、Google Chromeに存在する脆弱性に対するセキュリティアップデートを公開した。

“Stable Channel Update for Desktop” |

| 11月9日(月) | Mozilla複数製品 | Mozillaは、Firefox、Firefox ESR及びThunderbirdに存在する脆弱性に対するセキュリティアップデートを公開した。

“Mozilla Foundation Security Advisory 2020-49” |

| 11月9日(月) | A10ネットワークス複数製品 | A10ネットワークス社は、同社が提供する複数製品に存在する脆弱性に対するセキュリティアップデートを公開した。

“ACOS/aGalaxy GUI RCE Vulnerability – CVE-2020-24384” |

| 11月10日(火) | Microsoft複数製品 | Microsoft社は、同社が提供する複数のソフトウェアに対する11月の月例セキュリティ更新プログラムを公開した。

「2020 年11月のセキュリティ更新プログラム」 「2020 年11月のセキュリティ更新プログラム (月例)」 |

| 11月11日(水) | SAP複数製品 | SAP社は、同社が提供する複数製品に存在する複数の脆弱性に対するセキュリティアップデートを公開した。

“SAP Security Patch Day – November 2020” |

| 11月11日(水) | Chrome 86.0.4240.198 | Google社は、Google Chromeに存在する複数の脆弱性に対するセキュリティアップデートを公開した。

“Stable Channel Update for Desktop” |

| 11月12日(木) | Apple複数製品 | Apple社は、同社が提供する複数製品の脆弱性に対するセキュリティアップデートを公開した。

“About the security content of macOS Big Sur 11.0.1” “About the security content of Safari 14.0.1” “About the security content of Security Update 2020-006 High Sierra, Security Update 2020-006 Mojave” |

| 11月16日(月) | Cisco Security Manager | Cisco Systems社は、同社が提供するCisco Security Managerに存在する脆弱性に対するセキュリティアップデートを公開した。

“Cisco Security Manager Path Traversal Vulnerability” “Cisco Security Manager Static Credential Vulnerability” “Cisco Security Manager Java Deserialization Vulnerabilities” |

| 11月16日(月) | Mozilla複数製品 | Mozillaは、Firefox、Firefox ESR、及びThunderbirdに存在する複数の脆弱性に対するセキュリティアップデートを公開した。

“Mozilla Foundation Security Advisory 2020-50” “Mozilla Foundation Security Advisory 2020-51” “Mozilla Foundation Security Advisory 2020-52” |

| 11月17日(火) | Chrome 87.0.4280.66(Windows/Linux)

Chrome 87.0.4280.67(Mac) |

Google社は、Google Chromeに存在する複数の脆弱性に対するセキュリティアップデートを公開した。

“Stable Channel Update for Desktop” |

| 11月17日(火) | Apple複数製品 | Apple社は、同社が提供する複数製品の脆弱性に対するセキュリティアップデートを公開した。

“About the security content of macOS Big Sur 11.0.1” “About the security content of iTunes 12.11 for Windows” “About the security content of macOS Big Sur 11.0.1” |

| 11月18日(水) | Cisco複数製品 | Cisco Systems社は、同社が提供する複数製品の脆弱性に対するセキュリティアップデートを公開した。

“Cisco IoT Field Network Director Unauthenticated REST API Vulnerability” “Cisco DNA Spaces Connector Command Injection Vulnerability” “Cisco Integrated Management Controller Multiple Remote Code Execution Vulnerabilities” |

| 11月18日(水) | Drupal 9.0.8 8.9.9 8.8.11 7.74 |

Drupalは、同社が提供するDrupalに存在する脆弱性に対するセキュリティアップデートを公開した。

“Drupal core – Critical – Remote code execution – SA-CORE-2020-012” |

| 11月19日(木) | VMware複数製品 | VMware社は、同社が提供する複数製品に存在する脆弱性に対するセキュリティアップデートを公開した。

“VMSA-2020-0026” |

| 11月23日(月) | VMware複数製品 | VMware社は、同社が提供する複数製品に存在する脆弱性に対するセキュリティアップデートを公開した。

“VMSA-2020-0027” |

| 11月24日(火) | Joomla 3.9.23 | Joomla開発チームは、Joomlaに存在する脆弱性に対するセキュリティアップデートを公開した。

“Joomla 3.9.23 Release” |

| 11月25日(水) | Drupal 9.0.9 8.9.10 8.8.12 7.75 |

Drupalは、同社が提供するDrupalに存在する脆弱性に対するセキュリティアップデートを公開した。

“Drupal core – Critical – Arbitrary PHP code execution – SA-CORE-2020-013” |

| 11月26日(木) | PHP 8.0.0 | PHP開発チームは、PHPの最新版となるPHP8.0.0のリリースを公表した。

“PHP 8.0.0 Released!” |

おわりに

この観測レポートは、いまインターネットで起こっている攻撃などの状況をまとめて提示することで、読者の皆様がより良い対策を実施できることを目的としてまとめて公開しています。一部の攻撃について、特にお客様を特定できてしまうような情報については除外してまとめていますが、本レポートに記載の内容は多くのお客様における傾向から作成しています。対策の推進にご活用いただければ幸いです。

Notes:

- [1] JPCERTコーディネーションセンター, ‘Fortinet 社製 FortiOS の SSL VPN 機能の脆弱性 (CVE-2018-13379) の影響を受けるホストに関する情報の公開について‘, 2020/11/27公開 ↩

- [2] JPCERTコーディネーションセンター, ‘IcedIDへ感染させるメール‘, 2020/11/06公開 ↩

- [3] 内閣サイバーセキュリティセンター, ‘ランサムウエアによるサイバー攻撃について【注意喚起】‘ ↩